深入理解和使用 JSON Web Tokens (JWT) 和 OAuth 2.0

深入理解和使用 JSON Web Tokens (JWT) 和 OAuth 2.0

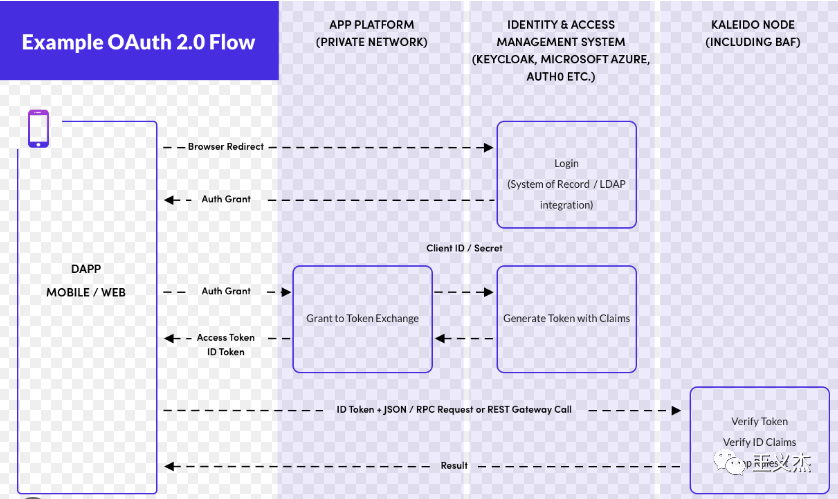

在许多网络应用中,安全地管理和验证用户身份是至关重要的。许多开发者选择使用 JSON Web Tokens (JWT) 和 OAuth 2.0 作为他们的认证和授权解决方案。这两种技术各有其优点,并且它们可以结合起来提供一个完整且安全的用户验证体验。在本文中,我们将探讨如何使用 Go 语言从服务器获取并验证 JWT,以及探讨在实际应用中如何处理 token 的有效期问题。

从服务器获取 JWT

在 OAuth 2.0 的上下文中,当用户成功地向授权服务器证明其身份后,服务器会返回一个 access token,这个 token 可以是一个 JWT。客户端(通常是一个 Web 应用或移动应用)将这个 token 保存起来,并在以后的请求中使用它来证明自己的身份。

以下是一个简单的示例,展示了如何使用 golang.org/x/oauth2 包从 OAuth 2.0 服务器获取 token:

import (

"context"

"golang.org/x/oauth2"

)

func getTokenFromServer(config *oauth2.Config) (*oauth2.Token, error) {

// 这里只是一个示例,具体的参数(如授权码)可能需要通过用户交互来获取

return config.Exchange(context.Background(), "authorization-code")

}

在这个示例中,你需要提供一个 oauth2.Config 对象,它包含了如客户端 ID、客户端 secret、授权服务器的 URLs 等信息。Exchange 函数会向授权服务器发送请求,并返回一个 *oauth2.Token 对象。

验证 JWT 的有效期

JWT 包含了一个名为 exp 的声明,它表示令牌的过期时间。这是一个 Unix 时间戳,表示了令牌将在何时过期。在使用 token 前,我们应该验证它是否已经过期。

以下是一个使用 github.com/golang-jwt/jwt 包验证 JWT 是否过期的示例:

import (

"github.com/golang-jwt/jwt"

)

func validateTokenExpiry(tokenString string) (bool, error) {

token, err := jwt.Parse(tokenString, func(token *jwt.Token) (interface{}, error) {

return []byte("mySigningKey"), nil

})

if err != nil {

return false, err

}

if claims, ok := token.Claims.(jwt.StandardClaims); ok {

return !claims.Valid(), nil

}

return false, nil

}

在这个示例中,jwt.Parse 函数会解析并验证 JWT。我们需要提供一个函数来返回用于签名的密钥。然后我们可以通过 claims.Valid() 函数来验证令牌是否过期。

处理 token 过期问题

在使用 JWT 的过程中,我们可能会遇到 token 过期的问题。有一种常见的解决方法是使用 refresh token。在 OAuth 2.0 中,授权服务器除了返回 access token 之外,通常也会返回一个 refresh token。当 access token 过期时,我们可以使用 refresh token 向授权服务器请求一个新的 access token,而无需用户重新登录。

以下是一个使用 golang.org/x/oauth2 包刷新 access token 的示例:

import (

"context"

"golang.org/x/oauth2"

)

func refreshAccessToken(config *oauth2.Config, refreshToken string) (*oauth2.Token, error) {

token := &oauth2.Token{RefreshToken: refreshToken}

return config.TokenSource(context.Background(), token).Token()

}

在这个示例中,我们需要提供一个 oauth2.Config 对象和一个 refresh token。TokenSource 函数返回一个 TokenSource,它会自动刷新过期的 access token。

结论

理解和使用 JWT 和 OAuth 2.0 可以帮助我们在自己的应用中安全地处理用户验证。虽然这两种技术可能看起来有点复杂,但一旦我们理解了它们的工作原理,就会发现它们实际上非常强大且灵活。希望本文能够帮助你更好地理解和使用 JWT 和 OAuth 2.0。