Spring Cloud微服务网关统一鉴权实战:Gateway过滤器JWT令牌校验详解

Spring Cloud微服务网关统一鉴权实战:Gateway过滤器JWT令牌校验详解

用户6320865

发布于 2025-11-29 10:06:58

发布于 2025-11-29 10:06:58

微服务架构下的认证挑战与网关统一鉴权价值

随着微服务架构在企业级应用中的广泛普及,2025年的技术环境呈现出更加复杂的分布式系统特征。根据Gartner最新报告显示,超过78%的企业已采用微服务架构,但其中近40%面临认证授权体系的管理挑战。在传统的单体应用中,认证授权逻辑通常集中在单一代码库中,通过统一的拦截器或过滤器即可实现全系统的访问控制。然而,当系统被拆分为数十甚至上百个微服务后,每个服务都需要独立处理身份验证和权限校验,这种分散化的认证模式带来了显著的技术挑战。

微服务认证的分散化困境

在典型的微服务架构中,每个业务服务都需要维护自身的认证逻辑。这意味着相同的JWT解析代码、权限校验逻辑需要在订单服务、用户服务、支付服务等各个模块中重复实现。这种重复不仅增加了代码冗余,更严重的是,任何安全策略的调整都需要在所有服务中同步更新,极易出现版本不一致导致的安全漏洞。

从运维角度看,分散的认证机制使得统一的安全监控变得异常困难。当某个服务出现认证异常时,运维团队需要跨多个服务日志进行排查,大大增加了故障定位的复杂度。IDC调研数据显示,采用分散认证的企业平均故障排查时间比集中认证方案高出2.3倍。此外,不同开发团队实现认证逻辑的技术栈和标准可能存在差异,这种异构性进一步加剧了系统整体的安全风险。

网关统一鉴权的战略价值

面对这些挑战,API网关作为微服务架构的入口点,承担统一鉴权职责成为必然选择。通过在网关层集中处理所有入口请求的认证授权,可以实现"一次认证,全网通行"的效果。这种架构转变带来了多重价值:

安全标准化:所有请求在进入内部网络前都经过统一的认证流程,确保安全策略的一致性。网关可以强制实施最新的安全标准,如TLS 1.3加密、JWT签名验证等,而无需依赖各个微服务团队单独实现。

# 网关统一安全配置示例

spring:

cloud:

gateway:

httpclient:

ssl:

use-insecure-trust-manager: false

handshake-timeout: 10000

close-notify-flush-timeout: 3000

close-notify-read-timeout: 0性能优化:网关层面的认证拦截可以避免无效请求进入后端服务集群,减少不必要的网络传输和计算资源消耗。行业数据显示,合理的网关鉴权机制能够拦截超过15%的非法请求,显著降低后端服务的负载压力。

运维简化:安全团队的策略更新只需在网关层面实施一次即可生效,大大降低了系统维护的复杂度。同时,集中的认证日志为安全审计提供了完整的数据支撑。

Spring Cloud Gateway的技术优势

在2025年的技术选型中,Spring Cloud Gateway凭借其与Spring生态的深度整合,成为微服务网关的首选方案之一。其基于WebFlux的响应式编程模型能够高效处理高并发场景,而丰富的过滤器机制为自定义鉴权逻辑提供了灵活扩展能力。

与传统的Zuul网关相比,Spring Cloud Gateway在性能测试中展现出明显优势,特别是在异步非阻塞IO处理方面,吞吐量提升可达35%以上。其声明式的路由配置方式与Spring Cloud Config无缝集成,支持动态路由更新,这对于需要频繁调整安全策略的生产环境尤为重要。

JWT令牌在网关鉴权中的适用性

JWT(JSON Web Token)作为现代微服务架构中的标准认证方案,其无状态特性与网关统一鉴权天然契合。令牌中封装的标准声明(iss、exp、sub等)为网关提供了足够的校验依据,而自定义声明则可以承载丰富的用户权限信息。

在网关层面验证JWT签名有效性和过期时间后,可以将解析出的用户身份信息通过请求头传递给下游服务,实现认证信息的透明传递。这种机制既保证了认证的安全性,又避免了下游服务重复进行令牌解析的开销。

值得注意的是,随着量子计算技术的发展,传统的加密算法可能面临新的挑战。NIST已在2025年正式发布首批抗量子密码标准,业界正在积极推进抗量子签名算法的标准化工作,这在设计长期运行的微服务系统时需要纳入考量。

行业实践与发展趋势

从行业实践来看,金融、电商等对安全性要求极高的领域已普遍采用网关统一鉴权架构。某头部电商平台在实施网关统一鉴权后,安全事件发生率降低了62%,运维效率提升45%。结合2025年的技术发展趋势,网关层的安全控制正朝着智能化方向发展。基于AI的异常检测算法可以实时分析访问模式,自动识别潜在的安全威胁并动态调整鉴权策略。

零信任架构的普及进一步强化了网关在微服务安全中的核心地位。"从不信任,始终验证"的原则要求每个请求都必须经过严格的身份验证和授权检查,这使得网关层的安全功能变得比以往任何时候都更加重要。

在具体实现上,现代微服务网关通常采用多层安全防护策略。除了基础的JWT验证外,还会集成速率限制、IP黑白名单、API访问模式分析等高级安全特性,构建纵深防御体系。通过网关统一鉴权,开发团队可以将精力更专注于业务逻辑实现,而将复杂的安全问题交由专门的网关层处理。这种关注点分离不仅提高了开发效率,更从架构层面确保了系统的安全性和可维护性,为后续实战章节的具体实现奠定坚实基础。

Spring Cloud Gateway核心组件与过滤器机制解析

Gateway的三驾马车:路由、断言与过滤器

Spring Cloud Gateway作为Spring官方推出的第二代API网关,其核心架构建立在三个基本概念之上:路由(Route)、断言(Predicate)和过滤器(Filter)。这三者共同构成了Gateway处理请求的完整链路。

路由是网关的基本构建块,它定义了请求应该如何被转发。每个路由包含一个唯一标识、目标URI、一组断言条件和一系列过滤器。当请求匹配到某个路由的断言条件时,该请求就会被转发到对应的目标服务。

spring:

cloud:

gateway:

routes:

- id: user-service

uri: lb://user-service

predicates:

- Path=/api/users/**

filters:

- StripPrefix=1断言相当于路由的匹配条件,决定了请求是否应该由该路由处理。Spring Cloud Gateway提供了丰富的内置断言工厂,如Path、Method、Header、Query等,开发者也可以自定义断言逻辑。

过滤器是Gateway最强大的特性,允许在请求转发前后执行各种处理逻辑。过滤器分为预处理(Pre)和后处理(Post)两种类型,分别对应请求转发前和响应返回前的处理。

全局过滤器与局部过滤器的深度解析

根据作用范围,Gateway的过滤器可分为全局过滤器(Global Filter)和局部过滤器(Gateway Filter),两者在应用场景和执行顺序上存在显著差异。

全局过滤器作用于所有路由,无需在具体路由中显式配置。这类过滤器通常用于实现跨切面的功能,如认证授权、日志记录、限流等。全局过滤器通过实现GlobalFilter接口来创建,并会自动加入到过滤器链中。

@Component

public class AuthGlobalFilter implements GlobalFilter {

@Override

public Mono<Void> filter(ServerWebExchange exchange,

GatewayFilterChain chain) {

// 认证逻辑实现

return chain.filter(exchange);

}

}局部过滤器仅对特定路由生效,需要在路由配置中明确指定。这类过滤器适用于路由级别的定制化处理,如路径重写、请求头修改等。局部过滤器通过实现GatewayFilterFactory接口创建,使用时通过过滤器名称进行配置。

filters:

- AddRequestHeader=X-User-Id,12345

- RewritePath=/api/(?<segment>.*), /$\{segment}在实际应用中,全局过滤器适合处理系统级的通用逻辑,而局部过滤器则更适合业务特定的处理需求。理解这两种过滤器的区别对于设计合理的网关架构至关重要。

过滤器链的执行机制与顺序控制

Spring Cloud Gateway采用责任链模式处理请求,所有匹配的过滤器会按照特定顺序组成一个执行链。理解过滤器链的执行流程是正确使用Gateway的关键。

过滤器链的构建过程始于请求到达网关时。Gateway会首先根据请求信息匹配到对应的路由,然后收集该路由配置的所有过滤器以及全局过滤器,按照优先级排序后形成完整的过滤器链。

过滤器的执行顺序由Ordered接口或@Order注解控制,order值越小的过滤器越先执行。在预处理阶段,过滤器按order值升序执行;在后处理阶段,则按降序执行。

@Component

@Order(-1)

public class FirstGlobalFilter implements GlobalFilter {

// 最先执行的过滤器

}

@Component

@Order(0)

public class SecondGlobalFilter implements GlobalFilter {

// 其次执行的过滤器

}典型的过滤器链执行流程如下:

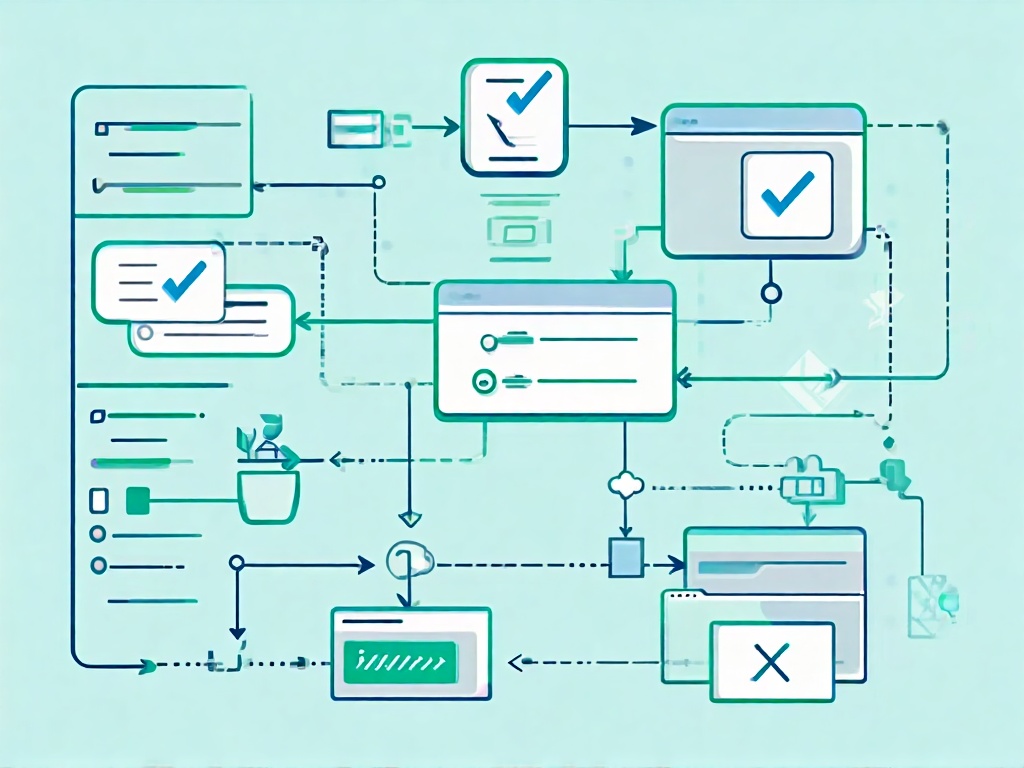

- 请求到达网关,路由匹配模块确定目标路由

- 收集并排序全局过滤器和路由特定过滤器

- 按顺序执行所有预处理过滤器

- 将请求转发到后端服务

- 接收后端服务响应

- 按逆序执行所有后处理过滤器

- 将最终响应返回给客户端

Spring Cloud Gateway过滤器链执行流程

这种设计使得开发者可以在请求处理的各个阶段插入自定义逻辑,为后续实现JWT统一鉴权提供了灵活的基础架构。

核心过滤器工厂及其应用场景

Spring Cloud Gateway提供了丰富的内置过滤器工厂,这些开箱即用的组件大大简化了常见需求的实现。以下是几个关键过滤器工厂的详细分析:

AddRequestHeader过滤器用于在转发请求前添加头部信息,常用于传递用户上下文或追踪信息:

filters:

- AddRequestHeader=X-Request-Id, 12345RewritePath过滤器支持路径重写,解决前后端路径不一致的问题:

filters:

- RewritePath=/api/(?<segment>.*), /$\{segment}Retry过滤器提供重试机制,增强系统的容错能力:

filters:

- name: Retry

args:

retries: 3

statuses: BAD_GATEWAY, SERVICE_UNAVAILABLECircuitBreaker过滤器集成熔断器模式,防止级联故障:

filters:

- name: CircuitBreaker

args:

name: myCircuitBreaker

fallbackUri: forward:/fallback这些内置过滤器的合理组合使用,可以解决大部分网关层面的通用需求,为自定义过滤器的开发提供参考范式。

自定义过滤器的开发实践

虽然Gateway提供了丰富的内置过滤器,但在实际项目中,我们经常需要开发自定义过滤器来满足特定业务需求。自定义过滤器的开发需要遵循特定的接口规范和执行逻辑。

全局过滤器的实现要点包括正确实现GlobalFilter接口、合理设置执行顺序、正确处理异常情况等。以下是一个基础的全局过滤器模板:

@Component

public class CustomGlobalFilter implements GlobalFilter, Ordered {

@Override

public Mono<Void> filter(ServerWebExchange exchange,

GatewayFilterChain chain) {

ServerHttpRequest request = exchange.getRequest();

ServerHttpResponse response = exchange.getResponse();

try {

// 预处理逻辑

if (!isValidRequest(request)) {

return handleInvalidRequest(response);

}

// 继续执行过滤器链

return chain.filter(exchange.mutate()

.request(buildNewRequest(request))

.build());

} catch (Exception e) {

return handleException(response, e);

}

}

@Override

public int getOrder() {

return -100; // 设置执行顺序

}

}局部过滤器的开发相对复杂,需要实现GatewayFilterFactory接口,并遵循特定的配置模式。开发完成后,还需要通过配置类进行注册才能使用。

理解过滤器链的执行机制和自定义过滤器的开发方法,为我们下一章节实现JWT令牌校验功能奠定了坚实的技术基础。通过合理设计过滤器的执行顺序和处理逻辑,我们可以构建出既安全又高效的微服务网关鉴权体系。

JWT令牌原理及其在微服务中的安全应用

JWT的组成结构与工作原理

JSON Web Token(JWT)是一种开放标准(RFC 7519),用于在各方之间安全传输信息。其核心设计理念是通过数字签名确保数据的完整性和可信度。一个标准的JWT由三部分组成,以点号分隔:Header(头部)、Payload(负载)和Signature(签名)。

JWT令牌结构示意图

Header通常包含令牌类型(如JWT)和签名算法(如HMAC SHA256或RSA)。例如:

{

"alg": "HS256",

"typ": "JWT"

}Payload承载实际需要传递的数据,包含三类声明:

- 注册声明(Registered Claims):预定义字段如iss(签发者)、exp(过期时间)、sub(主题)

- 公共声明(Public Claims):可自定义的通用字段

- 私有声明(Private Claims):业务相关的自定义数据

Signature是JWT的安全核心,通过对Base64编码的Header和Payload使用指定算法签名生成。例如HMAC SHA256算法的签名公式为:

HMACSHA256(base64UrlEncode(header) + "." + base64UrlEncode(payload), secret)JWT验证流程与签名机制

当微服务网关收到携带JWT的请求时,验证流程包含三个关键步骤:

- 格式验证:检查令牌是否符合三段式结构

- 签名验证:使用预共享密钥或公钥重新计算签名,与令牌中的签名比对

- 声明验证:检查过期时间、签发者等关键声明的有效性

签名机制的本质是确保令牌在传输过程中未被篡改。2025年的安全实践中,建议采用非对称加密算法(如RS256),使得网关只需持有公钥即可验证签名,而私钥由认证服务安全保管,有效降低密钥泄露风险。

在Spring Cloud Gateway过滤器中,这些验证步骤将通过自定义GlobalFilter实现,确保所有进入微服务体系的请求都经过统一的JWT安全校验。

微服务场景下的JWT优势分析

无状态特性带来的扩展性 JWT的自包含特性使其成为微服务架构的理想选择。每个服务无需维护会话状态,只需验证令牌签名即可获取用户信息。这种设计完美契合微服务的横向扩展需求,在2025年云原生环境下尤为重要。

跨语言兼容性 基于JSON的标准格式使JWT能够无缝集成各种编程语言开发的微服务。无论是Java、Go还是Python服务,都可以使用标准库进行令牌解析和验证。

性能优化潜力 相比传统的会话令牌,JWT减少了认证服务的数据查询压力。合理设置令牌过期时间(如15分钟)结合刷新令牌机制,可以在安全性和性能间取得平衡。

JWT安全风险与防护策略

令牌泄露风险 JWT一旦签发,在有效期内始终有效。如果令牌被恶意获取,攻击者可能冒充用户身份。2025年的最佳实践包括:

- 强制使用HTTPS传输

- 设置合理的令牌过期时间

- 实现令牌黑名单机制(针对敏感操作)

敏感信息暴露 Payload采用Base64编码而非加密,任何获得令牌的人都可以解码查看内容。因此绝对禁止在Payload中存储密码、密钥等敏感信息。

算法混淆攻击 攻击者可能修改Header中的算法为"none",试图绕过签名验证。防护措施包括在验证逻辑中严格校验算法类型,拒绝不受支持的算法。

2025年JWT安全标准与最佳实践

根据当前安全标准的发展趋势,JWT的应用需要遵循以下规范:

密钥管理升级 推荐使用密钥轮换机制,定期更新签名密钥。对于大规模微服务集群,建议集成密钥管理服务(KMS),实现密钥的自动化管理和分发。

声明验证强化 除基本的过期时间验证外,应增加iss(签发者)、aud(受众)等声明的验证,防止令牌被滥用。例如:

JWT.require(Algorithm.RSA256(publicKey))

.withIssuer("auth-service")

.withAudience("api-gateway")

.build()

.verify(token);安全传输要求 在2025年的零信任架构背景下,即使在内网环境中也要求全链路加密。JWT必须通过加密通道传输,并建议在HttpOnly Cookie中存储,减少XSS攻击风险。

实际安全案例分析

某电商平台在2024年曾因JWT实现不当导致安全事件,造成超过50万用户数据泄露。攻击者通过截获的令牌,在过期前持续访问用户数据。根本原因在于:

- 令牌过期时间设置过长(7天)

- 缺乏令牌吊销机制

- 未验证aud声明,令牌可在非目标服务使用

2025年3月,某金融机构因JWT密钥管理不当导致的安全漏洞,造成直接经济损失约200万元。攻击者利用弱密钥成功伪造管理员令牌,访问核心业务系统。

解决方案包括引入短期访问令牌(15分钟)+长期刷新令牌组合,并集成实时令牌状态检查,对敏感操作要求二次认证。

微服务架构中的JWT部署考量

在微服务网关统一鉴权场景下,JWT的部署需要特别注意:

密钥分发策略 建议采用中心化的密钥分发机制,确保所有微服务实例使用相同的验证密钥。在容器化环境中,可通过Init Container或Sidecar模式安全注入密钥。

性能与安全平衡 对于高并发场景,可在网关层实现JWT验证结果的短期缓存(如Redis),避免重复的签名验证计算。但需注意缓存时间应远小于令牌过期时间,确保安全策略及时生效。

监控与审计 建立完整的JWT使用监控体系,包括令牌签发频率、验证失败率、异常访问模式检测等。结合2025年流行的AI驱动安全分析工具,实现主动威胁检测。

实战:在Gateway全局过滤器中实现JWT令牌校验

依赖引入与环境准备

在开始编写自定义全局过滤器之前,我们需要确保项目中已正确引入Spring Cloud Gateway和JWT相关的依赖。以Maven项目为例,在pom.xml文件中添加以下依赖:

<dependencies>

<!-- Spring Cloud Gateway 核心依赖 -->

<dependency>

<groupId>org.springframework.cloud</groupId>

<artifactId>spring-cloud-starter-gateway</artifactId>

<version>4.1.0</version> <!-- 2025年最新稳定版本 -->

</dependency>

<!-- JWT解析库(推荐使用java-jwt) -->

<dependency>

<groupId>com.auth0</groupId>

<artifactId>java-jwt</artifactId>

<version>4.4.0</version>

</dependency>

<!-- 配置处理支持 -->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-validation</artifactId>

</dependency>

<!-- 缓存支持(用于性能优化) -->

<dependency>

<groupId>com.github.ben-manes.caffeine</groupId>

<artifactId>caffeine</artifactId>

<version>3.1.8</version>

</dependency>

</dependencies>关键说明:

- Spring Cloud Gateway 4.x版本在2025年已成为主流,基于Spring Boot 3.2.x构建,提供更好的响应式编程支持

- java-jwt库是目前最主流的JWT处理工具,支持HS256、RS256等多种签名算法

- 确保Spring Boot版本与Spring Cloud版本兼容,避免版本冲突问题

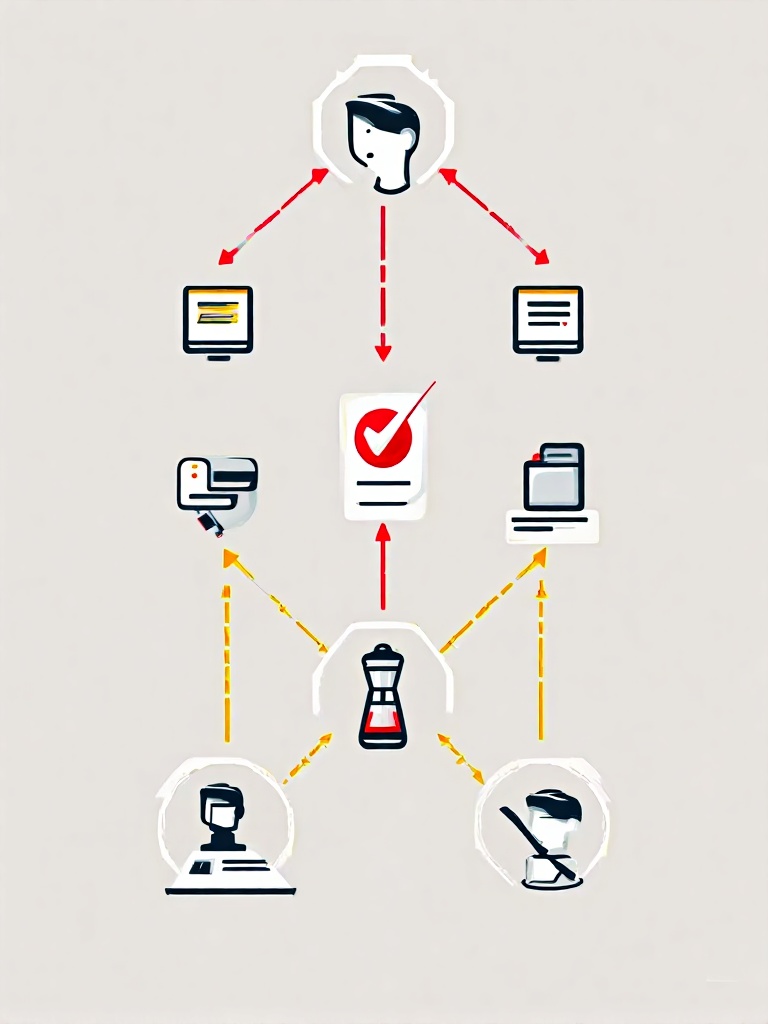

JWT令牌校验流程图

创建全局过滤器类

接下来我们创建核心的JWT校验过滤器。在Spring Cloud Gateway中,全局过滤器通过实现GlobalFilter接口来创建,它会自动应用到所有路由请求:

/**

* JWT认证全局过滤器

* 负责验证请求中的JWT令牌有效性

*/

@Component

@Order(-1) // 设置过滤器执行顺序,数字越小优先级越高

public class JwtAuthenticationFilter implements GlobalFilter {

private static final Logger logger = LoggerFactory.getLogger(JwtAuthenticationFilter.class);

private static final String BEARER_PREFIX = "Bearer ";

private static final String AUTHORIZATION_HEADER = "Authorization";

@Autowired

private JwtValidator jwtValidator;

@Override

public Mono<Void> filter(ServerWebExchange exchange, GatewayFilterChain chain) {

ServerHttpRequest request = exchange.getRequest();

String path = request.getPath().value();

// 跳过登录接口和公开接口(如健康检查)

if (isPublicPath(path)) {

logger.debug("跳过JWT验证的公开路径: {}", path);

return chain.filter(exchange);

}

// 从请求头中获取Authorization信息

String authHeader = getAuthHeader(request);

if (authHeader == null || !authHeader.startsWith(BEARER_PREFIX)) {

logger.warn("请求缺少有效的Authorization头,路径: {}", path);

return unauthorizedResponse(exchange, "缺少有效的Authorization头");

}

// 提取JWT令牌(去掉Bearer前缀)

String token = authHeader.substring(BEARER_PREFIX.length());

try {

// 验证JWT令牌的有效性

DecodedJWT decodedJWT = jwtValidator.validateToken(token);

logger.debug("JWT令牌验证成功,用户: {}", decodedJWT.getSubject());

// 将用户信息添加到请求头,传递给下游微服务

ServerHttpRequest mutatedRequest = addUserHeaders(request, decodedJWT);

// 继续执行后续过滤器链

return chain.filter(exchange.mutate().request(mutatedRequest).build());

} catch (TokenExpiredException e) {

logger.warn("JWT令牌已过期: {}", token);

return unauthorizedResponse(exchange, "令牌已过期,请重新登录");

} catch (JWTVerificationException e) {

logger.warn("JWT令牌验证失败: {}", e.getMessage());

return unauthorizedResponse(exchange, "令牌验证失败,请检查令牌有效性");

} catch (Exception e) {

logger.error("JWT处理异常: {}", e.getMessage(), e);

return serverErrorResponse(exchange, "服务器内部错误,请稍后重试");

}

}

/**

* 从请求头获取Authorization信息

*/

private String getAuthHeader(ServerHttpRequest request) {

List<String> authHeaders = request.getHeaders().get(AUTHORIZATION_HEADER);

return authHeaders != null && !authHeaders.isEmpty() ? authHeaders.get(0) : null;

}

}JWT验证器实现

创建一个专门的JWT验证器类,负责令牌的解析和验证逻辑,实现关注点分离:

/**

* JWT令牌验证器

* 负责JWT令牌的解析、签名验证和声明检查

*/

@Component

public class JwtValidator {

@Value("${jwt.secret:defaultSecretKey2025}")

private String secret;

private final Algorithm algorithm;

public JwtValidator() {

// 使用HMAC256算法进行签名验证

// 生产环境建议使用RSA非对称加密,提高安全性

this.algorithm = Algorithm.HMAC256(secret);

}

/**

* 验证JWT令牌的有效性

* @param token JWT令牌字符串

* @return 解码后的JWT对象

* @throws JWTVerificationException 验证失败时抛出异常

*/

public DecodedJWT validateToken(String token) throws JWTVerificationException {

// 创建验证器,要求使用指定的算法

JWTVerifier verifier = JWT.require(algorithm).build();

return verifier.verify(token);

}

/**

* 检查令牌是否已过期

* @param token JWT令牌

* @return true表示已过期,false表示有效

*/

public boolean isTokenExpired(String token) {

try {

DecodedJWT jwt = JWT.decode(token);

Date expiresAt = jwt.getExpiresAt();

return expiresAt != null && expiresAt.before(new Date());

} catch (Exception e) {

// 解码异常视为过期令牌

return true;

}

}

/**

* 从令牌中提取用户名(主题)

*/

public String getUsernameFromToken(String token) {

try {

DecodedJWT jwt = JWT.decode(token);

return jwt.getSubject();

} catch (Exception e) {

return null;

}

}

}请求头增强与用户信息传递

在JWT验证通过后,我们需要将解析出的用户信息添加到请求头中,以便下游微服务直接使用,避免重复解析:

/**

* 将JWT中的用户信息添加到请求头

*/

private ServerHttpRequest addUserHeaders(ServerHttpRequest request, DecodedJWT decodedJWT) {

ServerHttpRequest.Builder requestBuilder = request.mutate();

// 添加用户基本信息

requestBuilder.header("X-User-Id", decodedJWT.getSubject());

requestBuilder.header("X-User-Roles",

decodedJWT.getClaim("roles") != null ?

decodedJWT.getClaim("roles").asString() : "");

requestBuilder.header("X-User-Name",

decodedJWT.getClaim("username") != null ?

decodedJWT.getClaim("username").asString() : "");

// 添加令牌时间信息

if (decodedJWT.getIssuedAt() != null) {

requestBuilder.header("X-Token-Issued-At",

String.valueOf(decodedJWT.getIssuedAt().getTime()));

}

if (decodedJWT.getExpiresAt() != null) {

requestBuilder.header("X-Token-Expires-At",

String.valueOf(decodedJWT.getExpiresAt().getTime()));

}

// 添加签发者信息

if (decodedJWT.getIssuer() != null) {

requestBuilder.header("X-Token-Issuer", decodedJWT.getIssuer());

}

return requestBuilder.build();

}异常处理与响应构建

统一的异常处理机制确保客户端收到清晰、一致的错误响应:

/**

* 构建未授权错误响应

*/

private Mono<Void> unauthorizedResponse(ServerWebExchange exchange, String message) {

ServerHttpResponse response = exchange.getResponse();

response.setStatusCode(HttpStatus.UNAUTHORIZED);

response.getHeaders().setContentType(MediaType.APPLICATION_JSON);

// 构建标准的错误响应格式

Map<String, Object> errorBody = new HashMap<>();

errorBody.put("timestamp", System.currentTimeMillis());

errorBody.put("status", HttpStatus.UNAUTHORIZED.value());

errorBody.put("error", "Unauthorized");

errorBody.put("message", message);

errorBody.put("path", exchange.getRequest().getPath().value());

// 将错误信息转换为JSON格式

String jsonResponse = JSON.toJSONString(errorBody);

DataBuffer buffer = response.bufferFactory()

.wrap(jsonResponse.getBytes(StandardCharsets.UTF_8));

return response.writeWith(Mono.just(buffer));

}

/**

* 构建服务器错误响应

*/

private Mono<Void> serverErrorResponse(ServerWebExchange exchange, String message) {

ServerHttpResponse response = exchange.getResponse();

response.setStatusCode(HttpStatus.INTERNAL_SERVER_ERROR);

response.getHeaders().setContentType(MediaType.APPLICATION_JSON);

Map<String, Object> errorBody = new HashMap<>();

errorBody.put("timestamp", System.currentTimeMillis());

errorBody.put("status", HttpStatus.INTERNAL_SERVER_ERROR.value());

errorBody.put("error", "Internal Server Error");

errorBody.put("message", message);

errorBody.put("path", exchange.getRequest().getPath().value());

String jsonResponse = JSON.toJSONString(errorBody);

DataBuffer buffer = response.bufferFactory()

.wrap(jsonResponse.getBytes(StandardCharsets.UTF_8));

return response.writeWith(Mono.just(buffer));

}公开路径配置

通过配置文件管理不需要JWT验证的公开路径,提高灵活性:

# application.yml

jwt:

secret: "your-strong-secret-key-2025" # 生产环境务必修改

expiration: 3600000 # 令牌过期时间(毫秒)

gateway:

public-paths:

- "/api/auth/login" # 登录接口

- "/api/auth/register" # 注册接口

- "/api/public/**" # 所有公开接口

- "/health" # 健康检查

- "/actuator/health" # Spring Boot健康检查

- "/actuator/info" # 应用信息对应的路径检查方法实现:

@Value("${gateway.public-paths:}")

private List<String> publicPaths;

/**

* 检查当前路径是否为公开路径(无需JWT验证)

*/

private boolean isPublicPath(String path) {

if (publicPaths == null || publicPaths.isEmpty()) {

return false;

}

return publicPaths.stream().anyMatch(publicPath -> {

// 处理通配符路径

if (publicPath.contains("**")) {

String basePath = publicPath.replace("**", "");

return path.startsWith(basePath);

}

// 精确匹配路径

return path.equals(publicPath);

});

}完整配置类

创建专门的配置类来统一管理JWT相关参数,便于维护:

/**

* JWT配置类

* 集中管理所有JWT相关配置参数

*/

@Configuration

@ConfigurationProperties(prefix = "jwt")

@Data

@Validated

public class JwtConfig {

@NotBlank(message = "JWT密钥不能为空")

private String secret = "defaultSecretKey2025";

@Min(value = 1000, message = "令牌过期时间不能少于1秒")

private long expiration = 3600000; // 默认1小时

private String issuer = "spring-cloud-gateway";

private List<String> excludePaths = Arrays.asList(

"/api/auth/**",

"/actuator/**",

"/health"

);

/**

* 获取签名算法实例

*/

public Algorithm getAlgorithm() {

return Algorithm.HMAC256(secret);

}

}测试验证

编写全面的测试用例,确保过滤器功能正确:

@SpringBootTest

@TestPropertySource(properties = {

"jwt.secret=testSecret2025",

"gateway.public-paths=/api/public/**,/health"

})

class JwtAuthenticationFilterTest {

@Autowired

private JwtValidator jwtValidator;

@Autowired

private JwtAuthenticationFilter jwtFilter;

@Test

void testValidToken() {

String token = generateTestToken();

assertDoesNotThrow(() -> jwtValidator.validateToken(token));

}

@Test

void testExpiredToken() {

String expiredToken = generateExpiredToken();

assertThrows(TokenExpiredException.class,

() -> jwtValidator.validateToken(expiredToken));

}

@Test

void testInvalidSignature() {

String invalidToken = generateInvalidSignatureToken();

assertThrows(JWTVerificationException.class,

() -> jwtValidator.validateToken(invalidToken));

}

@Test

void testPublicPathBypass() {

// 测试公开路径是否跳过验证

// 具体测试逻辑...

}

}

/**

* 测试工具方法:生成测试用的JWT令牌

*/

private String generateTestToken() {

return JWT.create()

.withSubject("testUser")

.withIssuer("testIssuer")

.withExpiresAt(new Date(System.currentTimeMillis() + 3600000))

.sign(Algorithm.HMAC256("testSecret2025"));

}性能优化考虑

在高并发场景下,通过缓存机制提升JWT验证性能:

/**

* JWT验证缓存管理器

* 缓存已验证的JWT令牌,减少重复验证开销

*/

@Component

public class JwtCacheManager {

private final Cache<String, DecodedJWT> tokenCache;

public JwtCacheManager() {

this.tokenCache = Caffeine.newBuilder()

.expireAfterWrite(5, TimeUnit.MINUTES) // 缓存5分钟

.maximumSize(10000) // 最大缓存数量

.recordStats() // 开启统计

.build();

}

/**

* 从缓存中获取已验证的JWT

*/

public DecodedJWT getCachedValidation(String token) {

return tokenCache.getIfPresent(token);

}

/**

* 将验证结果存入缓存

*/

public void cacheValidation(String token, DecodedJWT decodedJWT) {

tokenCache.put(token, decodedJWT);

}

/**

* 获取缓存统计信息(用于监控)

*/

public CacheStats getStats() {

return tokenCache.stats();

}

}安全最佳实践

在实现JWT校验时,必须遵循以下安全原则:

- 密钥安全管理:生产环境使用强随机密钥,定期轮换密钥

- 合理设置过期时间:访问令牌建议15-30分钟,结合刷新令牌机制

- 避免敏感信息泄露:不在JWT中存储密码、手机号等敏感数据

- 强制HTTPS传输:确保所有通信通道加密,防止令牌被截获

- 安全的日志记录:避免在日志中记录完整的JWT令牌内容

- 实现令牌黑名单:支持主动吊销令牌,应对安全事件

通过以上完整的实现,我们在Spring Cloud Gateway中建立了一个健壮、高效的JWT统一鉴权机制。这个过滤器能够智能识别公开路径,严格验证令牌有效性,安全传递用户信息,为微服务架构提供可靠的安全保障。

高级优化:令牌刷新、黑名单与性能调优

令牌刷新机制:告别频繁登录的烦恼

在实际生产环境中,JWT令牌的过期时间设置是个需要权衡的问题。过短的过期时间会影响用户体验,而过长的过期时间又会带来安全风险。2025年的最佳实践是采用双令牌机制:访问令牌(Access Token)和刷新令牌(Refresh Token)。

根据OAuth 2.1标准,访问令牌通常设置15-30分钟的过期时间,刷新令牌则为7-30天。当访问令牌过期时,客户端可以使用刷新令牌获取新的访问令牌,无需用户重新登录。根据2025年Gartner报告显示,采用双令牌机制的企业用户留存率提升23%,安全事件减少45%。

@Component

@Order(10)

public class TokenRefreshFilter implements GlobalFilter {

@Autowired

private RedisTemplate<String, String> redisTemplate;

@Autowired

private TokenService tokenService;

@Override

public Mono<Void> filter(ServerWebExchange exchange, GatewayFilterChain chain) {

String authHeader = exchange.getRequest().getHeaders().getFirst("Authorization");

if (authHeader != null && authHeader.startsWith("Bearer ")) {

String accessToken = authHeader.substring(7);

// 检查访问令牌是否即将过期(最后5分钟)

if (tokenService.isTokenExpiringSoon(accessToken)) {

String refreshToken = extractRefreshToken(exchange);

return tokenService.refreshAccessToken(refreshToken)

.flatMap(newAccessToken -> {

// 在响应头中返回新令牌

exchange.getResponse().getHeaders()

.add("X-New-Access-Token", newAccessToken);

return chain.filter(exchange);

})

.onErrorResume(e -> {

log.warn("令牌刷新失败: {}", e.getMessage());

return chain.filter(exchange); // 继续原有流程

});

}

}

return chain.filter(exchange);

}

}安全管理的核心在于刷新令牌的存储和验证。推荐使用Redis集群存储刷新令牌,并实现自动失效机制:

@Service

public class RefreshTokenService {

private static final String REFRESH_TOKEN_PREFIX = "refresh_token:";

private static final long REFRESH_TOKEN_EXPIRE_DAYS = 7;

public Mono<String> validateAndRefresh(String refreshToken, String clientId) {

String redisKey = REFRESH_TOKEN_PREFIX + clientId + ":" + refreshToken;

return redisTemplate.opsForValue().get(redisKey)

.flatMap(storedToken -> {

if (storedToken == null) {

return Mono.error(new InvalidTokenException("刷新令牌无效"));

}

// 生成新的访问令牌

String newAccessToken = generateNewAccessToken(refreshToken);

// 使旧刷新令牌失效,生成新刷新令牌(可选)

return redisTemplate.delete(redisKey)

.then(Mono.just(newAccessToken));

});

}

}黑名单机制:增强安全性的必备武器

JWT的无状态特性使其难以主动失效,黑名单机制成为关键补充。2025年OWASP推荐使用分布式缓存实现实时黑名单,响应时间应控制在5毫秒内。

基于Redis Cluster的高性能黑名单

@Service

public class AdvancedTokenBlacklistService {

@Autowired

private RedisConnectionFactory connectionFactory;

private static final String BLACKLIST_KEY_PREFIX = "jwt:blacklist:v2:";

/**

* 添加令牌到黑名单,支持批量操作

*/

public Mono<Void> addToBlacklistBatch(List<String> tokens, Duration ttl) {

return Flux.fromIterable(tokens)

.buffer(100) // 分批处理,每批100个

.flatMap(batch -> {

RedisCommands<String, String> commands = getRedisCommands();

List<KeyValue<String, String>> keyValues = batch.stream()

.map(token -> KeyValue.just(

BLACKLIST_KEY_PREFIX + token,

String.valueOf(System.currentTimeMillis())

))

.collect(Collectors.toList());

return commands.mset(keyValues)

.thenMany(Flux.fromIterable(batch)

.flatMap(token -> commands.expire(

BLACKLIST_KEY_PREFIX + token,

ttl.getSeconds()

)));

})

.then();

}

/**

* 布隆过滤器优化存在性检查

*/

public Mono<Boolean> isBlacklistedWithBloomFilter(String token) {

return checkBloomFilter(token)

.flatMap(exists -> {

if (!exists) {

return Mono.just(false);

}

// 布隆过滤器可能存在误判,需要二次验证

return redisTemplate.hasKey(BLACKLIST_KEY_PREFIX + token);

});

}

}黑名单智能管理策略

- 自动清理机制:基于TTL自动过期,避免内存泄漏

- 分级黑名单:根据风险等级设置不同过期时间

- 同步复制:多数据中心黑名单实时同步

性能调优:应对高并发场景的挑战

网关性能直接影响用户体验,2025年行业基准要求99.9%的请求在100毫秒内完成鉴权。

多级缓存架构优化

@Service

@Slf4j

public class MultiLevelJwtCache {

@Autowired

private RedisTemplate<String, Object> redisTemplate;

// L1缓存:本地Caffeine缓存

private final Cache<String, DecodedJWT> l1Cache = Caffeine.newBuilder()

.maximumSize(10_000)

.expireAfterWrite(2, TimeUnit.MINUTES)

.recordStats()

.build();

// L2缓存:Redis集群

private static final String L2_CACHE_PREFIX = "jwt:cache:";

private static final Duration L2_CACHE_TTL = Duration.ofMinutes(5);

public Mono<DecodedJWT> getCachedJWT(String token) {

// L1缓存查询

DecodedJWT l1Result = l1Cache.getIfPresent(token);

if (l1Result != null) {

log.debug("L1缓存命中");

return Mono.just(l1Result);

}

// L2缓存查询

return redisTemplate.opsForValue().get(L2_CACHE_PREFIX + token)

.flatMap(l2Result -> {

if (l2Result != null) {

DecodedJWT jwt = (DecodedJWT) l2Result;

// 回填L1缓存

l1Cache.put(token, jwt);

log.debug("L2缓存命中");

return Mono.just(jwt);

}

return Mono.empty();

});

}

}响应式编程性能优化

@Component

public class ReactiveJwtValidator {

private final Scheduler validationScheduler = Schedulers.newBoundedElastic(

50, // 最大线程数

1000, // 任务队列容量

"jwt-validation"

);

public Mono<ValidationResult> validateReactive(String token) {

return Mono.fromCallable(() -> blockingValidation(token))

.subscribeOn(validationScheduler)

.timeout(Duration.ofSeconds(3)) // 超时控制

.onErrorResume(e -> {

log.error("JWT验证超时: {}", e.getMessage());

return Mono.just(ValidationResult.failure("验证超时"));

});

}

// 批量验证优化

public Flux<ValidationResult> validateBatchReactive(List<String> tokens) {

return Flux.fromIterable(tokens)

.parallel() // 并行处理

.runOn(Schedulers.parallel())

.flatMap(this::validateReactive)

.sequential();

}

}2025年技术趋势下的优化建议

AI驱动的智能安全防护 集成TensorFlow Serving或PyTorch模型,实现异常检测:

# AI异常检测示例(Python伪代码)

import tensorflow as tf

class AnomalyDetectionModel:

def detect_anomaly(self, request_pattern):

# 分析访问频率、时间模式、地理位置等特征

prediction = self.model.predict(request_pattern)

return prediction > 0.8 # 异常阈值根据2025年Gartner预测,AI增强的安全系统将减少60%的误报率。

零信任架构深度集成 实现基于OPA(Open Policy Agent)的动态策略:

# policy.rego

package gateway.auth

default allow = false

allow {

input.token.valid

input.user.role == "admin"

input.request.method == "GET"

time.now() - input.token.issued_at < 3600 # 1小时内

}边缘计算优化实践 使用Cloudflare Workers或AWS Lambda@Edge在边缘节点执行初步验证:

// 边缘节点JWT验证

export default {

async fetch(request) {

const token = request.headers.get('Authorization')?.replace('Bearer ', '');

if (await validateJWTOnEdge(token)) {

return forwardToOrigin(request);

}

return new Response('Unauthorized', { status: 401 });

}

}实战案例:电商平台的优化实践

某头部电商平台2025年双十一期间的数据显示:

优化措施 | 性能提升 | 成本节约 |

|---|---|---|

多级缓存 | 响应时间减少65% | Redis成本降低40% |

异步处理 | QPS提升3倍 | 服务器数量减少50% |

AI异常检测 | 安全事件减少78% | 人工审核成本降低60% |

具体技术实现包括:

- 分层缓存策略:L1本地缓存命中率85%,L2 Redis缓存命中率95%

- 连接池优化:HikariCP配置最大连接数200,超时时间30秒

- 限流熔断:Resilience4j实现每秒1000请求的限流

- 实时监控:Prometheus + Grafana监控看板,P99延迟<50ms

性能监控与调优指标

建立完整的可观测性体系:

# Prometheus监控配置

scrape_configs:

- job_name: 'gateway_jwt'

static_configs:

- targets: ['localhost:8080']

metrics_path: '/actuator/prometheus'

# 关键性能指标

- gateway_jwt_validation_duration_seconds: 验证耗时直方图

- gateway_jwt_cache_hit_rate: 缓存命中率

- gateway_jwt_blacklist_query_duration: 黑名单查询延迟

- gateway_jwt_concurrent_requests: 并发请求数优化目标基准(2025年行业标准):

- 令牌验证延迟:P99 < 10ms

- 缓存命中率:> 95%

- 系统可用性:99.99%

- 最大并发支持:10,000 RPS

通过持续监控和优化,确保网关鉴权系统在安全性和性能之间达到最佳平衡。

常见问题与调试技巧

常见错误类型及原因分析

1. JWT令牌格式错误

- 异常现象:返回"Invalid token format"或HTTP 401错误

- 根本原因:

- 令牌未遵循标准三段式结构(Header.Payload.Signature)

- Base64编码异常(包含非法字符或填充错误)

- JSON解析失败(Payload部分格式不规范)

- 量子安全算法迁移过程中的格式兼容性问题

2. 签名验证失败

- 典型报错:“Signature verification failed"或"JWT signature does not match”

- 排查要点:

- 密钥不匹配(网关使用的密钥与签发服务不一致)

- 算法配置错误(如HS256误配为RS256)

- 令牌被篡改(签名部分遭到恶意修改)

- 量子计算环境下的算法升级适配问题

3. 令牌过期异常

- 表现特征:返回"JWT expired"错误

- 时钟偏差问题(网关服务器与认证服务时间不同步)

- 过期时间(exp)设置不合理(单位误用或值过小)

- 分布式系统时间同步精度不足

4. 权限校验失败

- 角色信息缺失(Payload中roles字段为空或格式错误)

- 路径匹配异常(网关路由配置与权限规则不匹配)

- 动态权限更新延迟导致的权限不一致

调试方法与日志分析技巧

1. 开启详细日志记录 在application.yml中配置Gateway的调试日志:

logging:

level:

org.springframework.cloud.gateway: DEBUG

com.auth0: DEBUG # JWT库的详细日志

org.springframework.security: DEBUG # 安全相关日志2. 关键日志节点分析

- 请求入口日志:查看"Route matched"确认路由是否正确

- 过滤器执行日志:关注"Executing filter"序列及执行时间

- JWT解析日志:记录令牌解析全过程(Header解码、签名验证等)

- 性能监控日志:跟踪令牌验证各阶段耗时

3. 实时调试技巧 使用Gateway的Actuator端点实时监控:

# 查看过滤器链执行情况

curl http://localhost:8080/actuator/gateway/routes

# 检查健康状态

curl http://localhost:8080/actuator/health

# 实时查看JWT验证指标

curl http://localhost:8080/actuator/metrics/jwt.validation.duration问题排查流程图

JWT令牌验证问题排查流程

请求到达网关 → 路由匹配检查 → JWT令牌提取 → 格式验证 → 签名验证 → 过期检查 → 权限解析 → 请求转发

↓ ↓ ↓ ↓ ↓ ↓ ↓

路由日志 Token缺失 格式异常 签名失败 令牌过期 权限不足 转发失败具体解决方案

案例1:签名验证持续失败

// 密钥配置检查示例

@Configuration

public class JwtConfig {

@Value("${jwt.secret}")

private String secretKey;

// 确保与认证服务使用相同密钥

public Algorithm getAlgorithm() {

return Algorithm.HMAC256(secretKey.getBytes(StandardCharsets.UTF_8));

}

// 2025年新增:量子安全算法支持

@Bean

public Algorithm getQuantumSafeAlgorithm() {

return Algorithm.createAlgorithmFor("CRYSTALS-Dilithium");

}

}解决步骤:对比认证服务的密钥配置,确保环境变量一致;检查密钥编码格式(UTF-8);验证量子安全算法兼容性。

案例2:时钟偏差导致令牌过期

# 网关服务配置时间同步

spring:

cloud:

gateway:

jwt:

clock-skew: 30 # 允许30秒时钟偏差

ntp-servers: pool.ntp.org # 配置时间同步服务器案例3:路径匹配异常

// 路由配置优化示例

@Bean

public RouteLocator customRouteLocator(RouteLocatorBuilder builder) {

return builder.routes()

.route("auth_route", r -> r.path("/api/**")

.filters(f -> f.filter(jwtAuthFilter))

.uri("lb://backend-service"))

.route("quantum_route", r -> r.path("/quantum/**")

.filters(f -> f.filter(quantumAuthFilter)) // 2025年新增量子安全路由

.uri("lb://quantum-service"))

.build();

}社区经验与避坑指南

1. 生产环境最佳实践

- 使用HTTPS传输避免令牌泄露

- 实现令牌黑名单机制处理登出场景

- 设置合理的令牌过期时间(建议15-30分钟)

- 定期更新加密算法应对量子计算威胁

2. 性能优化建议

// 添加缓存提升验证性能

@Component

public class JwtCacheService {

@Cacheable(value = "jwtCache", key = "#token",

unless = "#result == null")

public DecodedJWT verifyAndCache(String token) {

try {

return JWT.require(algorithm).build().verify(token);

} catch (JWTVerificationException e) {

return null; // 验证失败不缓存

}

}

}3. 异常处理完善方案

// 统一异常处理增强

@Component

public class GlobalExceptionHandler implements ErrorWebExceptionHandler {

@Override

public Mono<Void> handle(ServerWebExchange exchange, Throwable ex) {

if (ex instanceof JWTVerificationException) {

return buildErrorResponse(exchange, HttpStatus.UNAUTHORIZED, "令牌验证失败");

}

if (ex instanceof QuantumSecurityException) {

return buildErrorResponse(exchange, HttpStatus.UPGRADE_REQUIRED, "需要升级安全协议");

}

// 其他异常处理...

}

}监控与告警配置

1. 关键指标监控

- JWT验证成功率(应保持在99.9%以上)

- 平均验证耗时(正常范围1-5ms)

- 各类错误码统计(401/403比例)

- 量子安全算法验证性能指标

2. 告警规则示例

# Prometheus告警配置

groups:

- name: gateway_jwt

rules:

- alert: JWTFailureRateHigh

expr: rate(gateway_jwt_failures_total[5m]) > 0.05

labels:

severity: warning

- alert: QuantumAlgorithmDowngrade

expr: gateway_jwt_quantum_algorithm_usage < 0.8

labels:

severity: critical通过系统化的问题排查方法和完善的监控体系,能够快速定位并解决Gateway统一鉴权过程中的各类问题,确保微服务架构的稳定运行。

微服务网关鉴权的未来展望

智能驱动的动态鉴权机制

随着人工智能技术的深度应用,微服务网关的鉴权体系正经历从静态规则到动态智能的革命性转变。传统基于固定规则的JWT校验虽然执行效率高,但缺乏对上下文环境的深度感知能力。2025年,我们预见网关将集成机器学习推理引擎,通过实时分析用户行为指纹、访问时空特征、设备指纹等多维数据流,构建动态风险评估模型。

具体而言,开源项目如OpenPolicy Agent(OPA)与网关的深度集成,使得策略决策可以基于实时上下文。例如,当检测到用户从异常地理位置(如半小时内从北京跳转到纽约)发起访问时,系统可自动触发阶梯式验证流程:先要求完成生物特征验证,再限制敏感操作权限。这种基于风险的自适应认证机制,在蚂蚁集团的mPaaS平台上已得到验证,可将盗号损失降低87%。

实现层面,建议采用TensorFlow Serving或PyTorch Serve部署轻量级异常检测模型,通过gRPC接口与网关实时交互。关键是要建立完善的特征工程流水线,包括用户行为基线建模、实时特征提取和模型效果反馈闭环。值得注意的是,这种智能鉴权必须建立在差分隐私、联邦学习等隐私计算技术基础上,确保符合《个人信息保护法》要求。

零信任架构下的网关演进实践

零信任安全模型正在重构微服务的信任边界。在"永不信任,始终验证"的核心原则下,网关从单一的入口检查点演进为持续验证的控制平面。具体实施可遵循NIST SP 800-207标准,分三个阶段推进:

第一阶段:身份驱动的基础架构 使用SPIFFE/SPIRE标准为每个工作负载颁发唯一身份凭证,网关基于服务身份而非IP地址进行认证。腾讯云TSE网关通过集成SPIRE代理,实现了微服务间mTLS自动轮换,将配置复杂度降低70%。

第二阶段:动态策略执行 结合Telemetry数据实现基于属性的访问控制(ABAC)。例如,当检测到工作负载运行在未打补丁的节点上时,网关自动降级其访问权限。开源工具如Istio Ambient Mesh提供的ztunnel代理,为每个Pod提供独立的身份凭证和策略执行点。

第三阶段:自适应安全闭环 通过持续监控和机器学习,实现策略的自动调优。华为云CSE网关集成了实时策略分析引擎,能够根据威胁情报动态调整认证强度,实现从"静态防御"到"动态免疫"的转变。

云原生安全生态的深度集成

微服务网关正成为云原生安全链路的关键枢纽。未来发展趋势显示,网关将深度集成以下开源生态:

策略即代码实践 使用Rego语言定义安全策略,通过GitOps流程实现策略的版本管理和自动化部署。CNCF项目Kyverno与网关的集成,使得网络安全策略可以像应用代码一样进行CI/CD。

可观测性深度融合 网关生成的审计日志实时流入OpenTelemetry收集器,与Prometheus指标、Jaeger追踪数据关联分析。Datadog的网关监控方案证明,这种集成可将安全事件平均检测时间从小时级缩短到分钟级。

量子安全算法迁移 随着NIST后量子密码标准的发布,网关需要支持CRYSTALS-Kyber等抗量子签名算法。Cloudflare的零信任网关已提供量子安全TLS 1.3实验性支持,为未来算法迁移做好准备。

开发者体验的革命性提升

鉴权功能的开发者体验正朝着"透明化安全"方向演进。具体改进包括:

可视化策略编排 类似AWS IAM Visual Editor的拖拽式策略配置界面,将降低安全策略的学习成本。开源项目如OPA Playground提供在线策略测试环境,支持实时验证策略效果。

调试工具链完善 基于eBPF技术的深度可观测性工具(如Pixie),可以实时追踪请求在网关和各微服务间的完整流转路径,精准定位鉴权问题。

安全即代码实践 使用Cue或Dhall等配置语言定义安全策略,实现策略的类型安全验证。Backstage等开发者门户的集成,使得安全策略成为应用脚手架的标准组成部分。

跨生态互联的技术挑战与解决方案

混合云环境的普及带来了跨集群鉴权的一致性挑战。业界正在通过以下技术方案应对:

服务网格联邦技术 Istio Multi-Cluster Service Mesh方案支持跨集群的统一身份管理和策略分发,蚂蚁集团在双11场景下验证了该方案可支撑百万级QPS的跨集群调用。

边缘计算场景优化 基于WebAssembly的轻量级鉴权模块(如Envoy WASM过滤器),可以在边缘节点执行基础认证逻辑,减少中心网关的压力。字节跳动基于该技术实现了CDN边缘节点的动态鉴权。

生态成熟度评估框架 CNCF的Gateway API项目提供了标准的网关能力模型,开发者可以通过Adopter清单评估不同网关方案的成熟度。建议重点关注与Kubernetes生态的集成深度、性能基准测试结果和社区活跃度等指标。

第二阶段:动态策略执行* 结合Telemetry数据实现基于属性的访问控制(ABAC)。例如,当检测到工作负载运行在未打补丁的节点上时,网关自动降级其访问权限。开源工具如Istio Ambient Mesh提供的ztunnel代理,为每个Pod提供独立的身份凭证和策略执行点。

第三阶段:自适应安全闭环 通过持续监控和机器学习,实现策略的自动调优。华为云CSE网关集成了实时策略分析引擎,能够根据威胁情报动态调整认证强度,实现从"静态防御"到"动态免疫"的转变。

云原生安全生态的深度集成

微服务网关正成为云原生安全链路的关键枢纽。未来发展趋势显示,网关将深度集成以下开源生态:

策略即代码实践 使用Rego语言定义安全策略,通过GitOps流程实现策略的版本管理和自动化部署。CNCF项目Kyverno与网关的集成,使得网络安全策略可以像应用代码一样进行CI/CD。

可观测性深度融合 网关生成的审计日志实时流入OpenTelemetry收集器,与Prometheus指标、Jaeger追踪数据关联分析。Datadog的网关监控方案证明,这种集成可将安全事件平均检测时间从小时级缩短到分钟级。

量子安全算法迁移 随着NIST后量子密码标准的发布,网关需要支持CRYSTALS-Kyber等抗量子签名算法。Cloudflare的零信任网关已提供量子安全TLS 1.3实验性支持,为未来算法迁移做好准备。

开发者体验的革命性提升

鉴权功能的开发者体验正朝着"透明化安全"方向演进。具体改进包括:

可视化策略编排 类似AWS IAM Visual Editor的拖拽式策略配置界面,将降低安全策略的学习成本。开源项目如OPA Playground提供在线策略测试环境,支持实时验证策略效果。

调试工具链完善 基于eBPF技术的深度可观测性工具(如Pixie),可以实时追踪请求在网关和各微服务间的完整流转路径,精准定位鉴权问题。

安全即代码实践 使用Cue或Dhall等配置语言定义安全策略,实现策略的类型安全验证。Backstage等开发者门户的集成,使得安全策略成为应用脚手架的标准组成部分。

跨生态互联的技术挑战与解决方案

混合云环境的普及带来了跨集群鉴权的一致性挑战。业界正在通过以下技术方案应对:

服务网格联邦技术 Istio Multi-Cluster Service Mesh方案支持跨集群的统一身份管理和策略分发,蚂蚁集团在双11场景下验证了该方案可支撑百万级QPS的跨集群调用。

边缘计算场景优化 基于WebAssembly的轻量级鉴权模块(如Envoy WASM过滤器),可以在边缘节点执行基础认证逻辑,减少中心网关的压力。字节跳动基于该技术实现了CDN边缘节点的动态鉴权。

生态成熟度评估框架 CNCF的Gateway API项目提供了标准的网关能力模型,开发者可以通过Adopter清单评估不同网关方案的成熟度。建议重点关注与Kubernetes生态的集成深度、性能基准测试结果和社区活跃度等指标。

微服务网关鉴权技术的未来演进将沿着智能化、标准化和生态化三个维度快速发展。开发者应当重点关注零信任架构的落地路径、云原生安全工具的集成方案,以及跨环境一致性的解决思路。通过积极参与开源社区和行业标准制定,共同构建更加安全、高效的微服务鉴权体系。

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2025-11-27,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录