概述

主机安全(Cloud Workload Protection,CWP)是一款针对多云主机的安全防护产品,基于腾讯安全积累的海量威胁数据,利用机器学习为您提供黑客入侵检测、漏洞风险告警等安全防护服务,主要包括密码破解阻断、异常登录提醒、木马文件检测、高危漏洞检测等安全功能,解决当前服务器面临的主要网络安全风险,帮助企业构建服务器安全防护体系。

本文将为您介绍主机安全的功能和操作。

说明事项

在轻量应用服务器中,仅展示主机安全常用功能(异常登录、密码破解、文件查杀、应急漏洞),更多安全防护功能请前往 主机安全控制台。

所有腾讯云用户均可使用主机安全。主机安全有基础版(免费)、轻量版、专业版、旗舰版4个防护版本。基础版防护的服务器仅支持异常登录及密码破解检测,如需解锁文件查杀、应急漏洞功能,请开通轻量版或更高版本。各版本防护功能差异,详见 功能介绍与版本比较。

前提条件

服务器须为开机状态且已安装主机安全客户端,才可进行主机安全防护。

操作步骤

1. 登录 轻量应用服务器控制台。

2. 在服务器页面选择实例,进入实例详情页,单击主机安全页签。

您可参考下文,使用主机安全的相关功能。

防护状态

可查看主机安全的防护版本、防护有效期、客户端情况及风险事件数。

若服务器未开机,请先进行开机操作。如下图所示:

若服务器未安装主机安全客户端,请单击立即安装(安装后需要10分钟左右同步在线状态)。如下图所示:

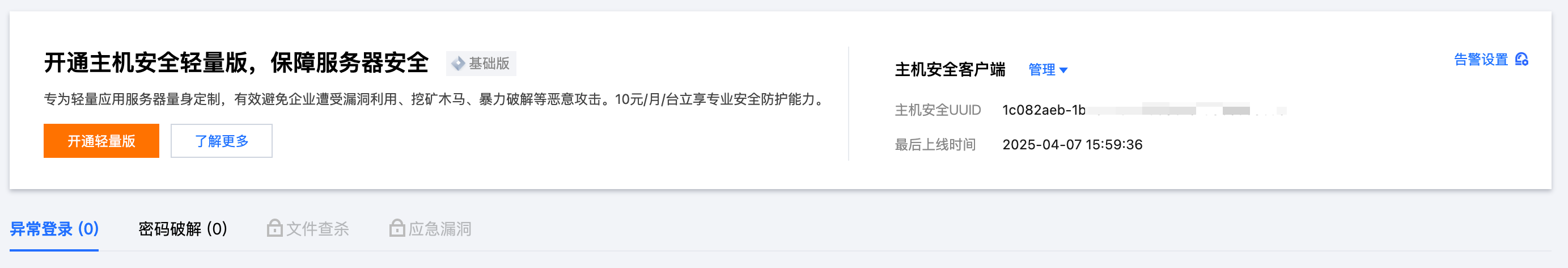

主机安全客户端安装后即为基础版防护,支持异常登录、密码破解检测。如需解锁文件查杀、应急漏洞功能请单击开通轻量版(10元/台/月)。如下图所示:

开通轻量版防护后,您的服务器将在防护有效期内进行异常登录、密码破解、文件查杀、应急漏洞的监控和检测。如下图所示:

您可进行以下操作:

主机安全客户端:选择管理 > 重装客户端,可重新安装客户端。

开启自动续费:勾选后,防护到期将进行按月自动续费。

续费:单击可打开续费弹窗,支持手动选择续费时长。

告警设置:单击可前往主机安全客户端 > 设置中心 > 告警设置,进行全局告警设置。

异常登录

在异常登录事件列表中,采集了未命中白名单的登录记录,并根据智能算法将登录记录标记为可疑或高危(基于自学习逻辑,以历史登录行为、白名单配置以及威胁情报安全防护引擎作为判断依据,对异常登录事件进行标记)。如下图所示:

来源IP:登录来源 IP,一般是公司网络出口 IP 或网络代理 IP。

来源地:登录来源 IP 所在的地域。

登录用户名:成功登录服务器时使用的登录用户名。

登录时间:成功登录服务器的时间(服务器上的时区时间)。

状态:

异常登录:当前登录为非白名单(登录源 IP、登录用户名、登录时间、常用登录地)登录行为,可能存在密码泄露,须检查服务器安全,并修改密码,增强密码复杂性。

已加入白名单:登录来源已添加为白名单(登录源 IP、登录用户名、登录时间及常用登录地)。

已处理:已手动处理,并将该事件标记为已处理。

已忽略:已忽略本次告警事件。

操作:

标记已处理:若您已人工对该风险事件进行处理,可将事件标记为已处理。

加入白名单:若确认是管理员本人进行的登录,可加入白名单。加入后,再次发生相同事件时将不再进行告警,请谨慎操作。

忽略:仅将本次告警事件进行忽略,若再有相同事件发生依然会进行告警。

删除记录:删除该事件记录,控制台将不再显示,无法恢复记录,请慎重操作。

密码破解

基于腾讯云网络安全防御和主机入侵检测能力,为主机提供密码暴力破解行为实时监控,实现自动阻断防御功能。如下图所示:

来源 IP:攻击来源 IP 地址。

来源地:攻击来源 IP 所在地域。

协议:攻击者通过的协议,含 ssh/rdp、ftp、mssql、mysql、smb、mongodb、kafka、rabbitmq。

登录用户名:攻击者使用的登录用户名(部分协议无法解析用户名)。

端口:攻击者登录使用的端口。

首次攻击时间:主机安全首次监控到密码破解行为的时间。

最近攻击时间:该密码破解行为最近再次被发现的时间。

尝试次数:攻击来源IP尝试密码破解的次数统计。

破解状态:当前服务器被暴力破解成功或失败及相应说明。

阻断状态:本次密码破解是否自动阻断或未阻断的说明。

事件状态:

待处理:待处理事件。

已加入白名单:已确认该进程运行属于正常行为,直接放行不再拦截告警。

已处理:已手动处理,并将该事件标记为已处理。

已忽略:已忽略本次告警事件。

操作:

标记已处理:若您已人工对该风险事件进行处理,可将事件标记为已处理。

加入白名单:加入后,当再次发生相同事件时将不再进行告警,请谨慎操作。

忽略:仅将本次告警事件进行忽略,若再有相同事件发生依然会进行告警。

删除记录:删除该事件记录,控制台将不再显示,无法恢复记录,请慎重操作。

文件查杀

基于腾讯云全网百亿级样本资源,依托云查杀、webshell、TAV 等多款查杀引擎,支持检测挖矿木马、勒索病毒等恶意文件。如下图所示:

路径:风险文件的路径,支持复制路径信息、支持下载风险文件。

病毒名/检出引擎:入侵风险文件的病毒名,及检出病毒的引擎。

威胁等级:严重、高危、中危、低危、提示。

首次发现时间:首次检测到风险文件的时间。

最近检测时间:最近检测到风险文件的时间。

处理状态:

待处理:该恶意文件待处理,状态旁有

已隔离:文件已被自动隔离或已被用户手动隔离。

已信任:文件确认非恶意文件,已被用户信任。

已清理:在最近一次检测中发现文件和进程已都不存在。

隔离中:文件正在执行隔离操作。

恢复中:文件原为已隔离状态,要将其恢复为未隔离状态。

操作:

隔离 :隔离此病毒文件,让黑客无法再次启动它,便于您定位病毒文件位置,对其进行查杀。可选择隔离并杀掉该文件相关进程,建议勾选。

注意

Windows 系统下,若该文件正在运行中,会导致隔离失败。

信任:若确认文件是非恶意的,可选择信任操作。信任后,将不再对该文件进行检测,可以通过筛选信任文件,对信任文件进行管理。

删除记录:该操作仅删除日志记录,不会删除文件,操作后无法再查看相关日志信息,建议您先对文件进行“隔离”、“信任”操作,或根据路径找到相应文件进行手动删除。

详情:若想查看目标风险文件的检测结果详情,可以单击详情。

应急漏洞

对目前主流主机(Windows,Linux 等)发生频率较高、威胁等级较高,波及面较广的漏洞组成应急漏洞集合。为您提供漏洞的风险、特征、严重等级及修复建议等信息,也可对检出的应急漏洞进行重新检测、忽略操作。如下图所示:

漏洞名称/标签:应急漏洞公开的命名及漏洞标签。

威胁等级:根据漏洞的危险程度,将其划分为严重、高危、中危和低危四个等级。

CVSS:通用漏洞评分系统对该漏洞的评分。

CVE编号:识别该漏洞的唯一标识符。

披露时间:该漏洞对外披露的事件。

最后检测时间:最近一次检测该漏洞的时间。

风险情况:未检测、存在风险、无风险、检测中。

操作:

立即检测:可手动对该应急漏洞进行检测。

查看详情:查看漏洞详情,修复方案,及该漏洞影响服务器信息。