如何进行内外网隔离、拦截恶意流量、控制流量访问?DMZ请求出战!

如何进行内外网隔离、拦截恶意流量、控制流量访问?DMZ请求出战!

网络技术联盟站

发布于 2023-03-05 10:15:47

发布于 2023-03-05 10:15:47

你好,这里是网络技术联盟站。

DMZ是计算机网络中一个重要概念,通常是指与其他设备和区域在物理或逻辑上隔离的区域。

在本文中,我们将描述什么是 DMZ、DMZ 的工作原理以及我们为什么需要使用 DMZ。

什么是DMZ?

DMZ 是介于军事区和公共区之间的中间区,FW上配置的DMZ区域在逻辑上和物理上与内网和外网是分开的。

DMZ(非军事区)起源于军事,是介于严格军事区和控制松散的公共区之间的部分控制区,DMZ 充当这两个区域之间的缓冲区。计算机网络引用该术语来指代在逻辑上和物理上与内部和外部网络分开的安全区域。

DMZ

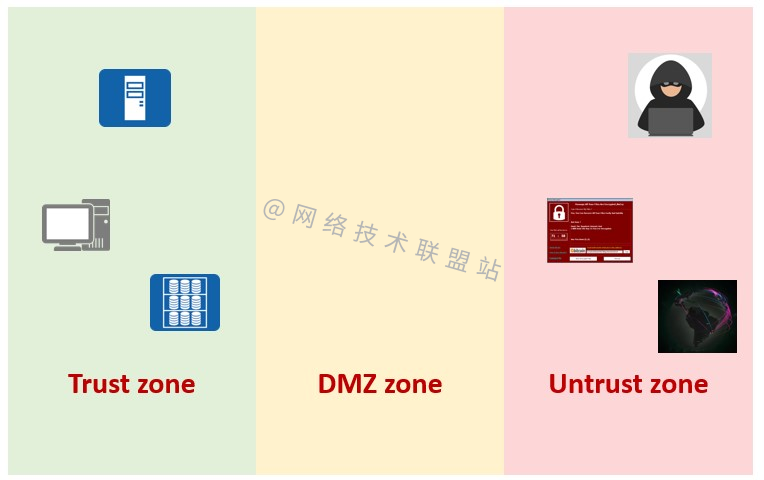

内部网络中的流量和接入设备通常被视为安全可信,而外部网络中的流量和接入设备则被视为潜在威胁,相比之下,外部网络上的流量和访问设备被视为潜在威胁,而 DMZ 则介于两者之间,充当安全和不安全区域之间的桥梁。

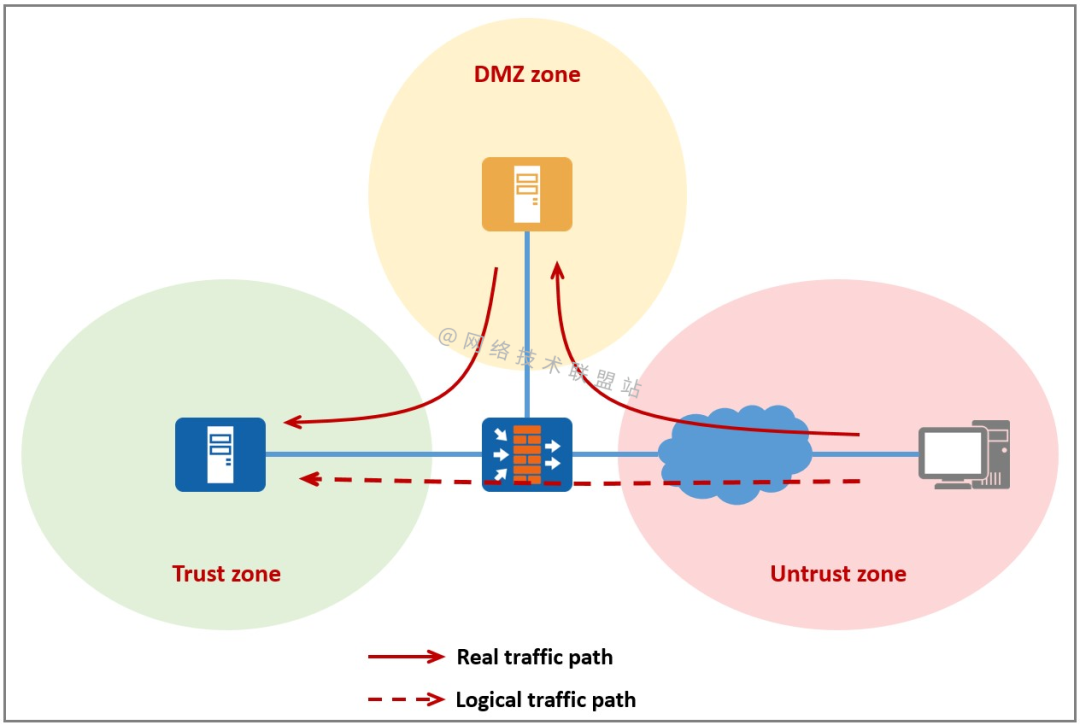

DMZ 的工作原理

在讨论 DMZ 的工作原理之前,我们需要了解计算机网络安全中的一些概念。

- 安全区:安全区是连接到多个接口的网络集合,其中用户具有相同的安全属性,即设备在做安全检查时,会对属于同一个安全区域的设备做同样的处理。

- 信任区域:与DMZ类似,通常用于定义内网用户所在的区域,此区域被视为受信任区域。

- 不可信区域:与信任区域相反,通常用于定义Internet等不可信区域。

假设我们要访问我们内网上的一个服务器,我们的流量会通过互联网到达服务器所在网络的公共出口防火墙,在这种情况下,由于我们的 Internet 区域是 Untrust 区域,出于安全考虑,我们的流量会被定向到 DMZ 区域中的服务器,然后 DMZ 区域中的服务器会访问 Trust 区域中的数据。

信任区的服务器将我们需要的数据返回给DMZ区的这个“代理服务器”,然后“代理服务器”返回给我们,在这个过程中,我们在内网服务器上获取了我们需要的数据,但是我们没有直接访问服务器的权限。DMZ 区域充当中间的隔离器。

当黑客攻击站点时,攻击流量会被转发到DMZ区域,从而阻断,防止真实数据受到攻击。

使用 DMZ 的好处

一般来说,DMZ区可以带来以下好处:

- 内外网隔离:DMZ作为中间平台,可以直接充当安全的内网和充满攻击的外网之间的缓冲,让可能的攻击在那里结束,从而降低对最重要的攻击的风险企业数据服务器;

- 控制流量访问:可以通过在DMZ中部署服务器对外提供服务,让互联网用户使用相应的服务来实现;

- 拦截恶意流量:可以部署恶意流量检测设备,对流量进行隔离,保证业务的正常运行。

DMZ可以访问内网吗?

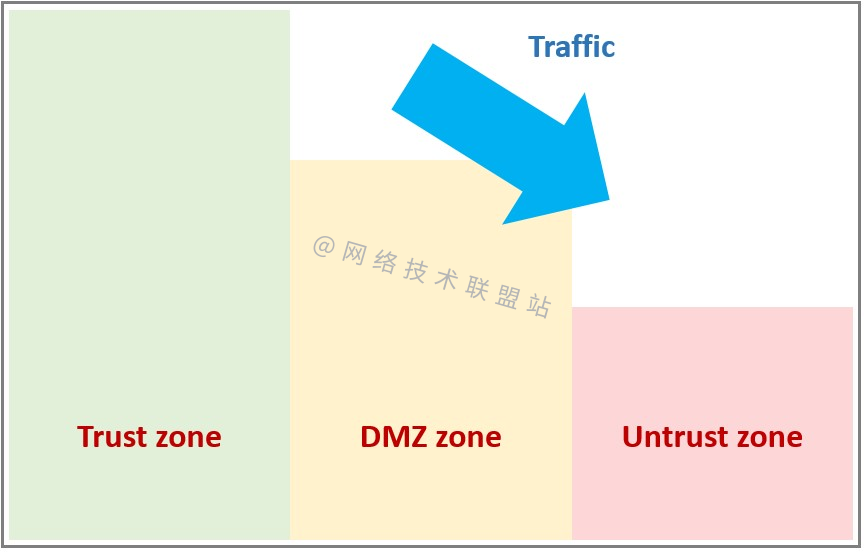

通常,区域间的流动就像瀑布的水,只能从安全性高的区域流向安全性低的区域。

默认情况下,DMZ 区域的安全级别低于内部网络,因此 LAN 网络无法访问。

但是也有一些特殊情况:比如WEB服务器放在DMZ区,而后端数据库放在局域网中,这就需要DMZ中的某些服务器可以访问局域网特殊机器上的特殊端口.

出于安全考虑,我们还将防火墙配置为只允许DMZ内的特定服务器访问内网特定数据库的特定端口,从而降低安全风险。

另一方面,设备通常允许管理员配置策略以允许流量从 Untrust 区域或 DMZ 区域流向 Trust 区域。

我们应该在路由器上使用 DMZ 吗?

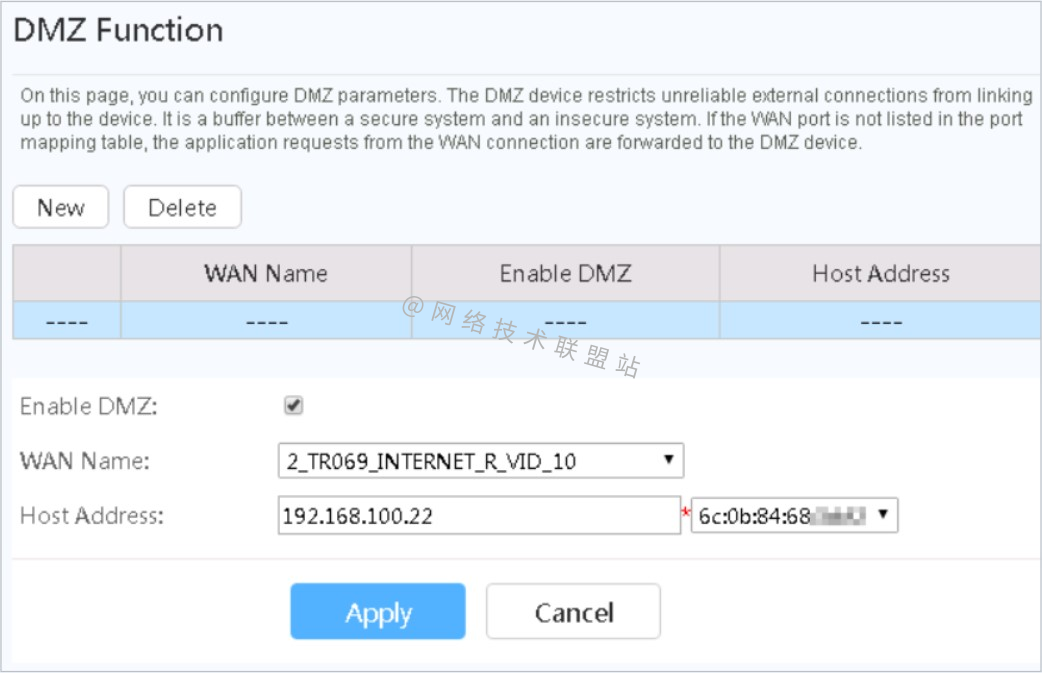

对于一些家用路由器或ONT设备,如华为EG8245H5,它为管理员提供了DMZ选项,以便管理员可以在DMZ区域中设置一些服务器,并隔离DMZ区域和内部区域。

在这种情况下,如果您有独立的服务器,并且想通过 Internet 访问它,建议您启用 DMZ 区域,这种网络架构比传统的网络架构更安全,另一方面,如果服务器或服务是在您自己的PC上实现的,则无需启用DMZ,因为对于唯一的PC,将其放入信任区或DMZ区没有什么区别。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2022-07-23,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录