大龙虾与小龙虾的安全之舞 ooderAgent南向协议如何守护企业LLM与个人LLM的可信交互

原创大龙虾与小龙虾的安全之舞 ooderAgent南向协议如何守护企业LLM与个人LLM的可信交互

原创

OneCode

修改于 2026-03-08 10:13:11

修改于 2026-03-08 10:13:11

作者: Ooder Team | 日期: 2026-03-07

关键词: A2A协议、南向协议、agent-SDK、企业LLM、个人LLM、安全交互

📖 目录

- 引言:AI时代的"大龙虾"与"小龙虾"

- 一、技术架构全景:从A2A协议到南向协议]

- 二、KEY体系:身份认证与信任建立]

- 三、COMMAND体系:可控的交互指令]

- 四、Capability系统:南向协议的能力抽象]

- 五、Provider系统:南向协议的能力提供机制

- 六、Discovery系统:南向协议的发现机制

- 七、Session系统:南向协议的会话管理

- 八、Security系统:南向协议的安全保障

- 九、Event系统:南向协议的事件驱动

- 十、多协议安全交互实现

- 十一、企业LLM与个人LLM交互实战

- 十二、南向协议的安全保障机制

- 十三、最佳实践与建议

- 十四、总结与展望

引言:AI时代的"大龙虾"与"小龙虾"

在企业数字化转型的浪潮中,我们看到了一个有趣的现象:

- 大龙虾(企业LLM):拥有强大的计算能力、丰富的企业知识库、严格的合规要求,但受限于企业内网,难以触达个人用户的灵活需求

- 小龙虾(个人LLM):灵活敏捷、贴近用户、个性化强,但缺乏企业级的知识深度和计算资源

如何让"大龙虾"与"小龙虾"安全、可信、可控地交互?这正是ooder A2A(Agent-to-Agent)协议和南向协议要解决的核心问题。

一、技术架构全景:从A2A协议到南向协议

1.1 A2A协议分层架构

应用层 (Application)LLM对话 | 知识检索 | 技能调用 | 数据同步安全层 (Security)KEY管理 | COMMAND验证 | 权限控制 | 审计日志协议层 (Protocol)P2P/HTTP | UDP广播 | mDNS | WebSocket | gRPC传输层 (Transport)TLS 1.3 | AES-256 | ECDH密钥交换

1.2 南向协议核心价值

北向协议 (Northbound) - 应用层接口、用户交互、业务编排Agent Core (agent-SDK核心)南向协议 (Southbound)Capability能力系统Provider提供者系统Discovery发现系统Session会话管理Security安全机制Event事件系统底层资源与服务 (LLM、向量库、存储、网络、第三方API...)

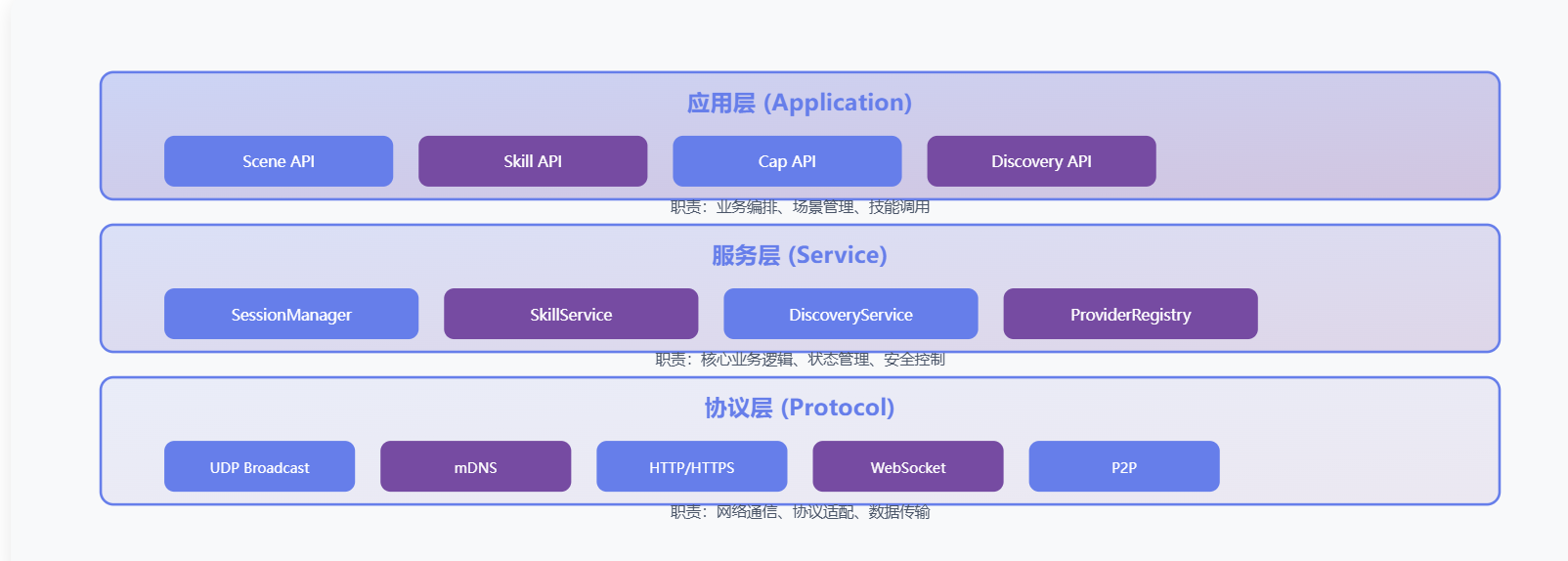

1.3 agent-SDK三层架构

应用层 (Application)Scene APISkill APICap APIDiscovery API职责:业务编排、场景管理、技能调用服务层 (Service)SessionManagerSkillServiceDiscoveryServiceProviderRegistry职责:核心业务逻辑、状态管理、安全控制协议层 (Protocol)UDP BroadcastmDNSHTTP/HTTPSWebSocketP2P职责:网络通信、协议适配、数据传输

1.4 多协议支持

协议类型 | 适用场景 | 安全机制 | 性能特点 |

|---|---|---|---|

P2P | 点对点直连,企业内网穿透 | ECDH密钥交换 + 端到端加密 | 低延迟,高吞吐 |

HTTP/HTTPS | 公网通信,API调用 | TLS 1.3 + Token认证 | 兼容性好,易部署 |

UDP广播 | 局域网发现,快速定位 | 消息签名验证 | 低开销,快速发现 |

mDNS | 本地网络发现 | 证书验证 | 零配置,自动发现 |

WebSocket | 实时双向通信 | Token + 签名 | 低延迟,实时性强 |

二、KEY体系:身份认证与信任建立

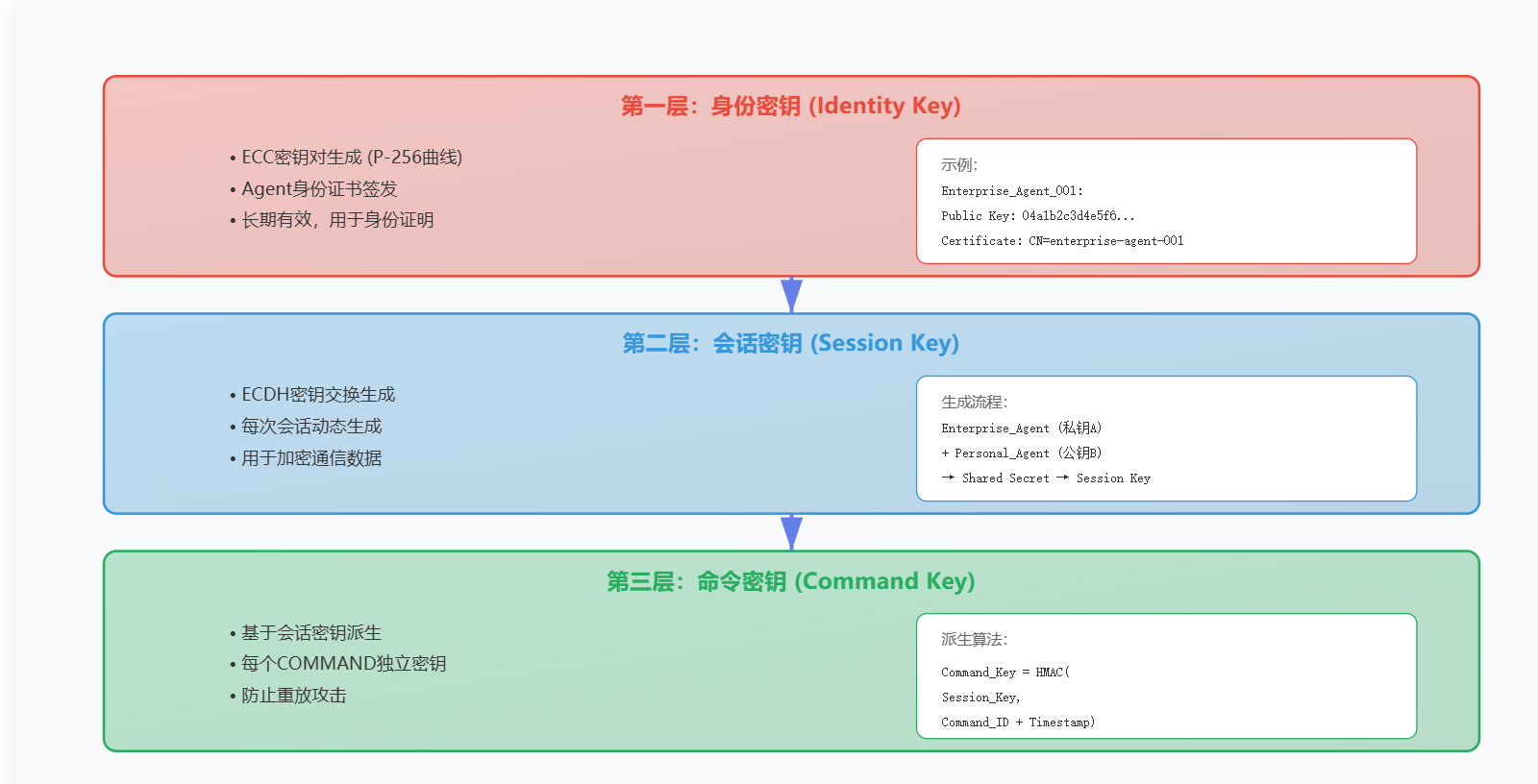

2.1 三层KEY架构

第一层:身份密钥 (Identity Key)• ECC密钥对生成 (P-256曲线)• Agent身份证书签发• 长期有效,用于身份证明示例:Enterprise_Agent_001:Public Key: 04a1b2c3d4e5f6...Certificate: CN=enterprise-agent-001第二层:会话密钥 (Session Key)• ECDH密钥交换生成• 每次会话动态生成• 用于加密通信数据生成流程:Enterprise_Agent (私钥A)+ Personal_Agent (公钥B)→ Shared Secret → Session Key第三层:命令密钥 (Command Key)• 基于会话密钥派生• 每个COMMAND独立密钥• 防止重放攻击派生算法:Command_Key = HMAC(Session_Key,Command_ID + Timestamp)

2.2 KEY安全特性

特性 | 实现方式 | 安全价值 |

|---|---|---|

前向保密 | 每次会话生成新密钥 | 即使长期密钥泄露,历史通信仍安全 |

后向保密 | 定期轮换密钥 | 泄露的密钥无法解密未来通信 |

密钥隔离 | 不同用途使用不同密钥 | 降低单点泄露风险 |

密钥撤销 | 支持实时撤销 | 快速响应安全事件 |

三、COMMAND体系:可控的交互指令

3.1 COMMAND消息格式

{ "protocol_version": "2.3", "command_id": "cmd-uuid-12345", "timestamp": "2026-03-07T10:30:00Z", "source": { "agent_id": "enterprise-agent-001", "agent_type": "enterprise_llm", "organization": "CompanyA" }, "destination": { "agent_id": "personal-agent-abc", "agent_type": "personal_llm", "user_id": "user-xyz" }, "command": { "type": "KNOWLEDGE_QUERY", "action": "retrieve", "params": { "query": "产品A的技术规格", "kb_id": "kb-product-a", "top_k": 5 }, "constraints": { "data_classification": "internal", "retention_period": "7d", "audit_level": "high" } }, "security": { "token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9...", "signature": "a1b2c3d4e5f6...", "encryption": "AES-256-GCM", "key_id": "key-session-789" } }

3.2 COMMAND类型体系

COMMAND | 说明 | 权限要求 | 审计级别 |

|---|---|---|---|

KNOWLEDGE_QUERY | 知识检索查询 | knowledge:read | HIGH |

KNOWLEDGE_UPLOAD | 上传知识文档 | knowledge:write | HIGH |

SKILL_INVOKE | 调用技能 | skill:execute | MEDIUM |

DATA_REQUEST | 请求数据 | data:read | MEDIUM |

DATA_PUSH | 推送数据 | data:write | HIGH |

3.3 COMMAND执行流程

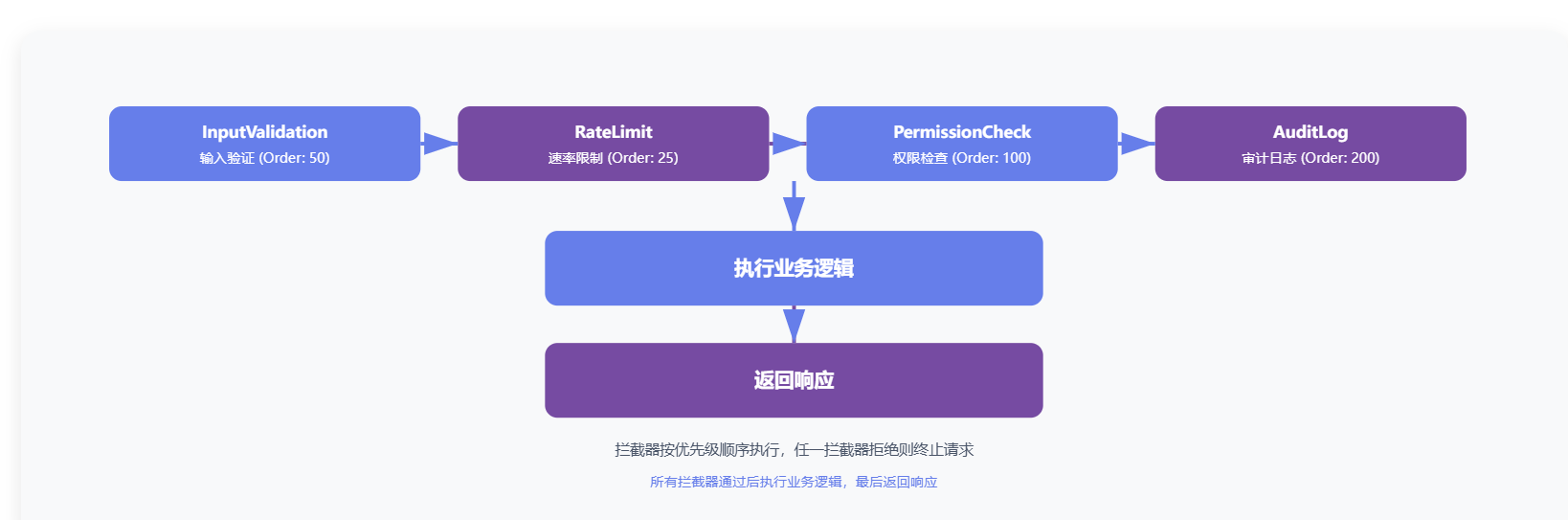

- COMMAND生成2. 安全拦截器链3. COMMAND路由4. 执行业务逻辑构建COMMAND消息体添加安全约束条件生成数字签名加密敏感数据InputValidation (Order: 50)RateLimit (Order: 25)PermissionCheck (Order: 100)AuditLog (Order: 200)解析目标Agent地址选择通信协议建立安全通道路由到处理器执行业务逻辑应用数据脱敏规则生成执行结果发布事件5. 结果返回加密返回数据生成响应签名记录执行日志完整的COMMAND执行流程,确保安全可控的交互

四、Capability系统:南向协议的能力抽象

4.1 CAP能力地址空间

System系统能力00-3F(0-63)核心系统能力Common通用能力40-9F(64-159)常用通用能力Extension扩展能力A0-FF(160-255)自定义扩展能力

4.2 能力调用流程

- 客户端发起请求2. CapRouter路由3. CapHandler执行4. 事件发布5. 返回响应构建CapRequestrequestId: UUIDcapId: "40"parameters: Map检查能力存在查找处理器handlers.get()参数验证业务逻辑执行构建响应成功事件CapabilityEvent.invoked()失败事件CapResponse包含执行结果状态码、错误信息统一的能力调用流程,支持同步/异步调用模式

五、Provider系统:南向协议的能力提供机制

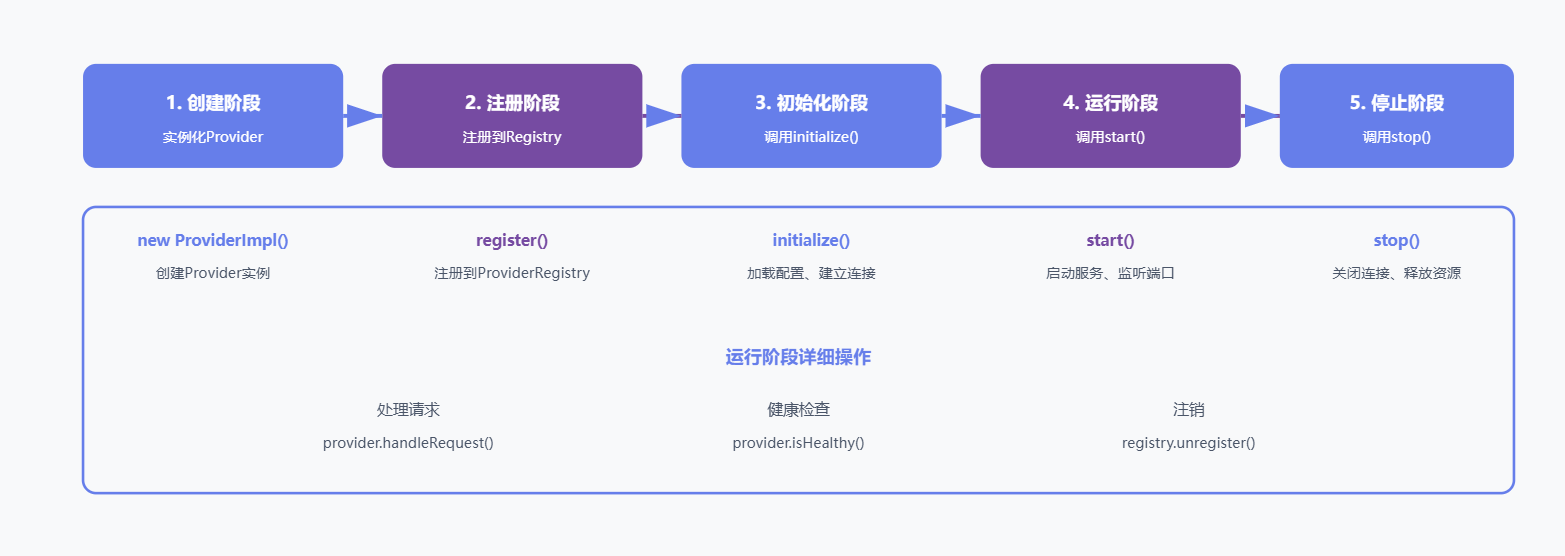

5.1 Provider生命周期管理

- 创建阶段实例化Provider2. 注册阶段注册到Registry3. 初始化阶段调用initialize()4. 运行阶段调用start()5. 停止阶段调用stop()new ProviderImpl()创建Provider实例register()注册到ProviderRegistryinitialize()加载配置、建立连接start()启动服务、监听端口stop()关闭连接、释放资源运行阶段详细操作处理请求provider.handleRequest()健康检查provider.isHealthy()注销registry.unregister()

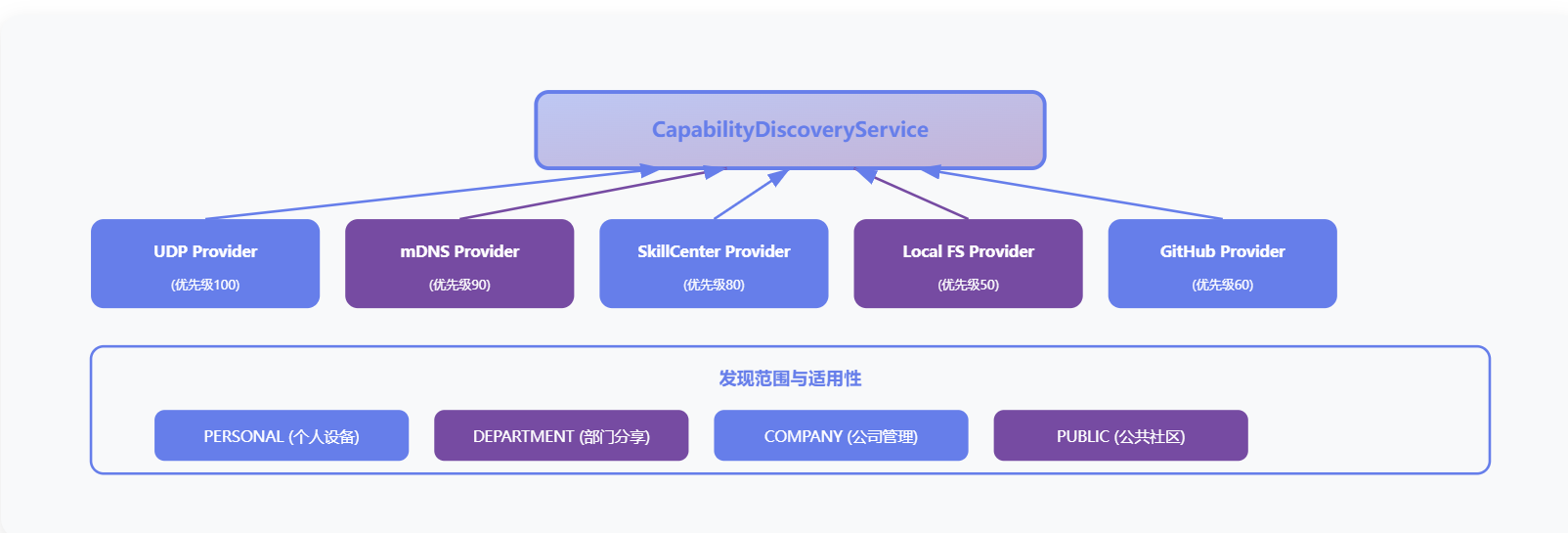

六、Discovery系统:南向协议的发现机制

6.1 发现服务架构

CapabilityDiscoveryServiceUDP Provider(优先级100)mDNS Provider(优先级90)SkillCenter Provider(优先级80)Local FS Provider(优先级50)GitHub Provider(优先级60)发现范围与适用性PERSONAL (个人设备)DEPARTMENT (部门分享)COMPANY (公司管理)PUBLIC (公共社区)

七、Session系统:南向协议的会话管理

7.1 会话生命周期

- Created (创建)用户登录、生成SessionId2. Active (活跃)请求验证、刷新过期时间3. Expired (过期)定时检查、清理过期会话4. Destroyed (销毁)用户登出、从Registry移除会话管理核心功能会话创建、验证、刷新、销毁 | 并发控制 | 超时管理 | 事件发布完整的会话生命周期管理,确保会话的正确创建、使用和清理

八、Security系统:南向协议的安全保障

8.1 安全拦截流程

InputValidation输入验证 (Order: 50)RateLimit速率限制 (Order: 25)PermissionCheck权限检查 (Order: 100)AuditLog审计日志 (Order: 200)执行业务逻辑返回响应拦截器按优先级顺序执行,任一拦截器拒绝则终止请求所有拦截器通过后执行业务逻辑,最后返回响应

九、Event系统:南向协议的事件驱动

9.1 事件驱动架构

事件源Capability调用 | Session管理Skill操作 | Security事件SceneEventPublisher同步发布 | 异步发布事件分发事件监听器AuditEventListenerMetricsEventListenerNotificationEventListener核心事件类型CapabilityEvent能力调用事件SessionEvent会话管理事件SkillEvent技能操作事件SecurityEvent安全事件

十、多协议安全交互实现

10.1 P2P直连模式

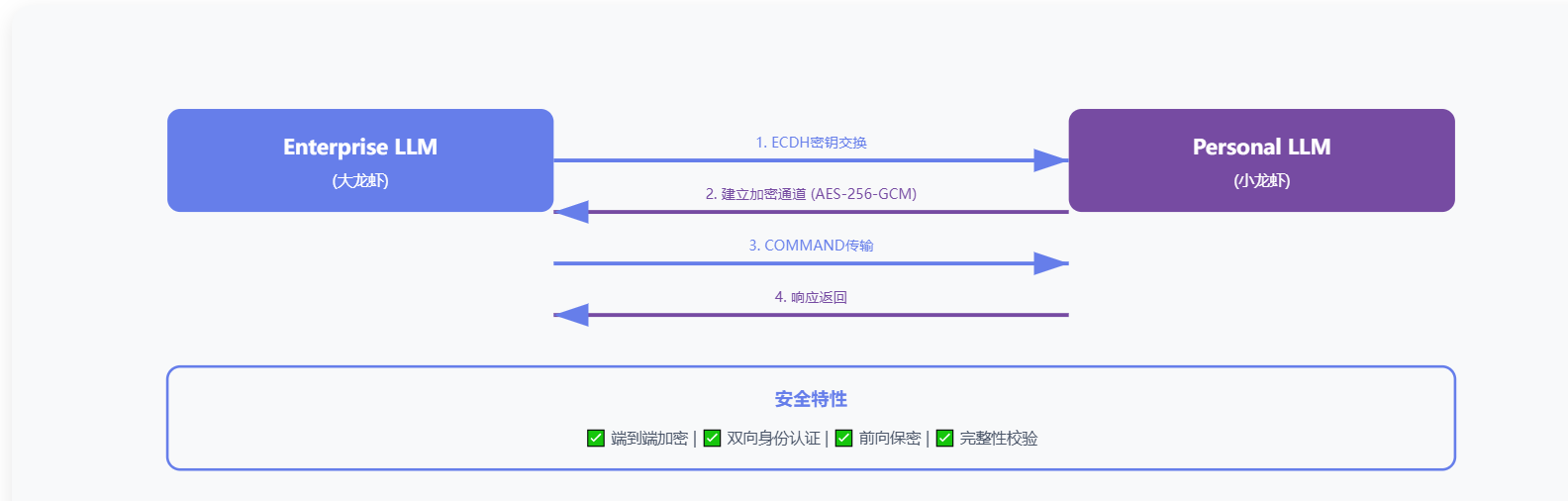

Enterprise LLM(大龙虾)Personal LLM(小龙虾)1. ECDH密钥交换2. 建立加密通道 (AES-256-GCM)3. COMMAND传输4. 响应返回安全特性✅ 端到端加密 | ✅ 双向身份认证 | ✅ 前向保密 | ✅ 完整性校验

十一、企业LLM与个人LLM交互实战

11.1 完整交互流程

- 建立会话2. 发现能力3. 调用能力4. 返回结果5. 会话管理SessionManagercreateSession()TokenManager.validateToken()ECDH密钥交换DiscoveryServicesearchCapabilities()UDP Provider发现mDNS Provider发现CapRouter + Security构建CapRequestCapRouter路由SecurityInterceptor拦截结果处理数据脱敏加密传输发布事件会话管理refreshSession()cleanupExpiredSessions()安全控制要点身份认证双向证书验证 + TOKEN权限控制RBAC + 数据分类审计日志完整操作记录完整的交互流程,从会话建立到能力调用再到结果返回每个步骤都有完整的安全控制和事件发布

十二、南向协议的安全保障机制

12.1 多层安全防护

第一层:网络层安全TLS 1.3传输加密证书双向验证网络隔离第二层:会话层安全Session管理Token认证会话超时第三层:能力层安全Capability权限控制参数验证数据脱敏第四层:应用层安全业务逻辑验证数据完整性检查异常行为检测

12.2 安全威胁防护

威胁类型 | 攻击方式 | 防护措施 |

|---|---|---|

中间人攻击 | 拦截并篡改通信 | 双向证书验证 + 端到端加密 |

重放攻击 | 重放历史COMMAND | COMMAND ID + 时间戳 + NONCE |

身份伪造 | 伪造Agent身份 | 证书验证 + TOKEN校验 |

权限提升 | 尝试越权访问 | RBAC + 数据分类 + 约束检查 |

数据泄露 | 窃取敏感数据 | 端到端加密 + 数据脱敏 |

拒绝服务 | 大量请求耗尽资源 | 速率限制 + 熔断机制 |

十三、最佳实践与建议

13.1 安全开发建议

- 最小权限原则: 只授予完成任务所需的最小权限

- 数据分类管理: 根据数据敏感度实施不同的安全策略

- 端到端加密: 敏感数据必须端到端加密

- 完整审计: 记录所有关键操作的审计日志

- 定期轮换: 定期轮换密钥和证书

- 安全测试: 定期进行安全渗透测试

- 应急响应: 建立安全事件应急响应机制

十四、总结与展望

14.1 核心价值总结

🔐 安全性 (Security)

多层加密保护、双向身份认证、端到端加密通信

✅ 可信性 (Trust)

数字签名验证、完整性校验、不可抵赖性

🎛️ 可控性 (Control)

细粒度权限控制、数据分类管理、完整审计追溯

🚀 高效性 (Efficiency)

多协议支持、智能路由选择、低延迟通信

🔧 Capability系统

统一的能力抽象、灵活的路由机制、标准化的调用接口

🏭 Provider系统

可插拔的能力提供、统一的生命周期管理、灵活的扩展机制

14.2 技术优势

优势 | 说明 |

|---|---|

架构清晰 | 三层架构,职责明确 |

扩展性强 | Provider机制,易于扩展 |

安全可靠 | 多层防护,完整审计 |

性能优异 | 异步处理,事件驱动 |

易于维护 | 接口抽象,松耦合 |

14.3 未来展望

- 联邦学习支持: 支持在不共享原始数据的情况下进行模型训练

- 隐私计算集成: 集成多方安全计算(MPC)、可信执行环境(TEE)等技术

- AI治理: 增加AI伦理、公平性、可解释性等治理能力

- 跨链互操作: 支持跨区块链网络的Agent互操作

- 量子安全: 研究抗量子密码算法,应对量子计算威胁

- 边缘计算: 支持边缘设备的轻量级部署

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录