功能简介

策略分析功能旨在对现有企业安全组及其内部的安全组规则进行深度分析。该功能通过展示风险分类、风险等级及规则分类等关键信息,辅助管理员精准识别可能存在的规则冗余、策略冲突及无效配置等问题。基于分析结果,系统会提供相应的优化建议,以帮助用户优化安全策略,从而提升产品的防护效率与资源利用率。

说明:

本文档将以“企业安全组”为例,进行相关操作说明,“安全组”操作同理。

操作步骤

发起策略体检

1. 登录 防火墙管理控制台,在左侧导航中,选择策略管理 > 策略分析,单击开始体检。

2. “体检产品”选择企业安全组,单击开始体检,即可对企业安全组策略进行体检。

3. 单击后,页面将显示“体检中”的加载状态,请耐心等待分析完成。

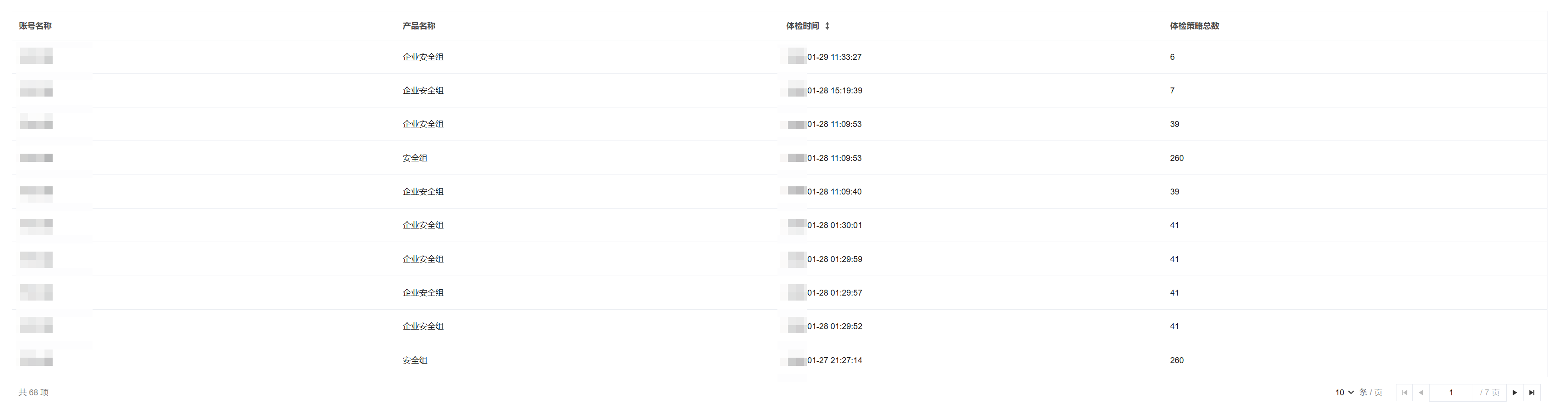

4. 您可以单击查看历史体检记录。历史记录按体检时间倒序排列,您可以查看任意一次历史体检的详细报告,其中包含该次体检时刻的策略风险快照。

查看体检结果

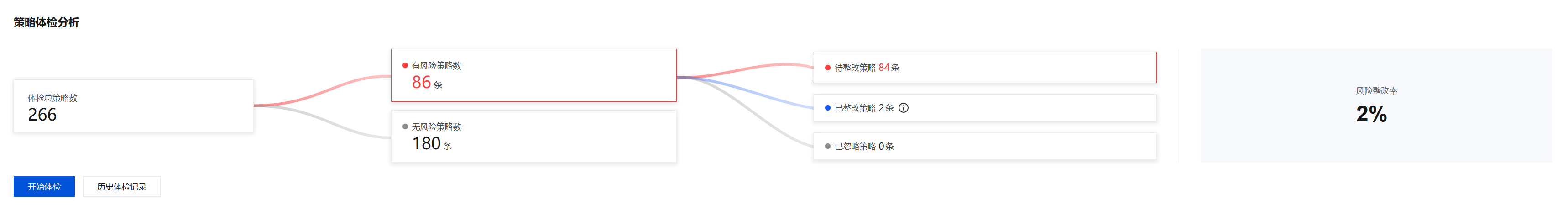

分析完成后,页面默认展示最新一次的体检结果,包括:

体检概览:展示该账号下所有受检产品(企业安全组+安全组)的综合风险概况。

体检概览展示体检总策略数、有风险策略数、待整改策略、风险整改率等关键结果。

风险整改率 = (已整改策略 + 已忽略策略) / 有风险策略数。

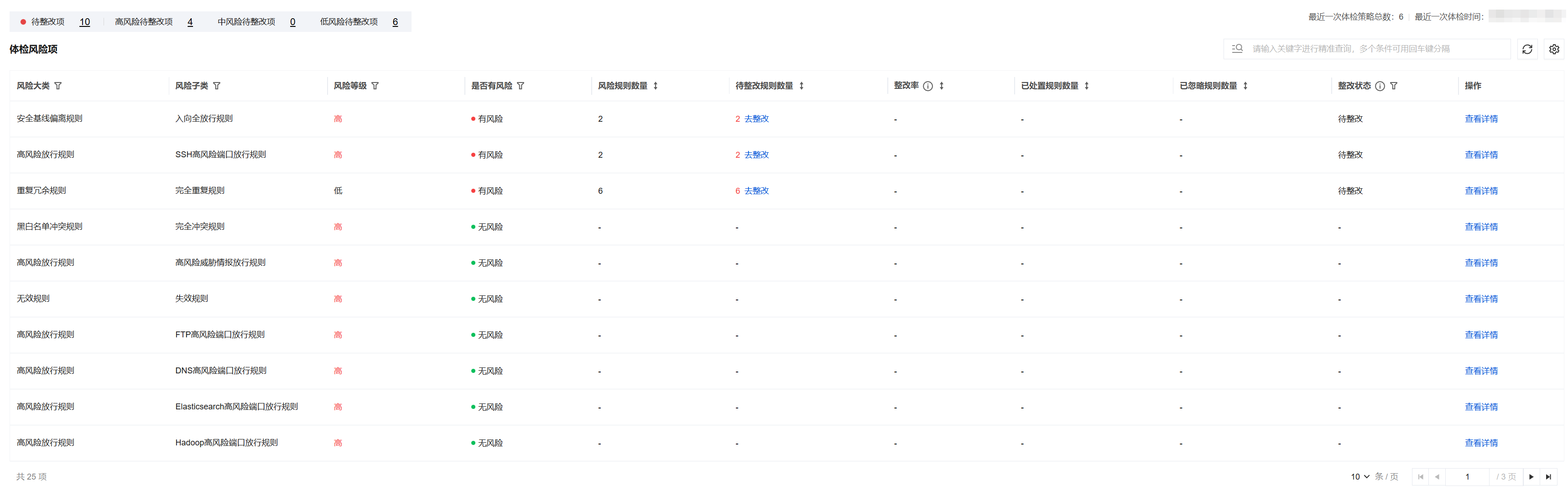

体检详情列表:

列表默认按照风险严重程度与处置状态进行智能排序,确保有风险且待整改的策略优先展示。具体排序优先级为:高风险有待整改 > 中风险有待整改 > 低风险有待整改 > 高风险无待整改 > 中风险无待整改 > 低风险无待整改 > 高风险无风险 > 中风险无风险 > 低风险无风险。

列表展示的字段包括:风险大类、风险子类、风险等级、风险策略数、待整改策略数、整改率、已处置策略数、已忽略策略数及整改状态。并支持对部分字段进行筛选与排序。

整改率=(已处置+已忽略)/ 风险策略数。当整改率达到100%时,整改状态显示为“已整改”;小于100%时,显示为“待整改”;不涉及风险的条目则为“-”。

关于体检风险项的说明,详情请参见 体检项说明。

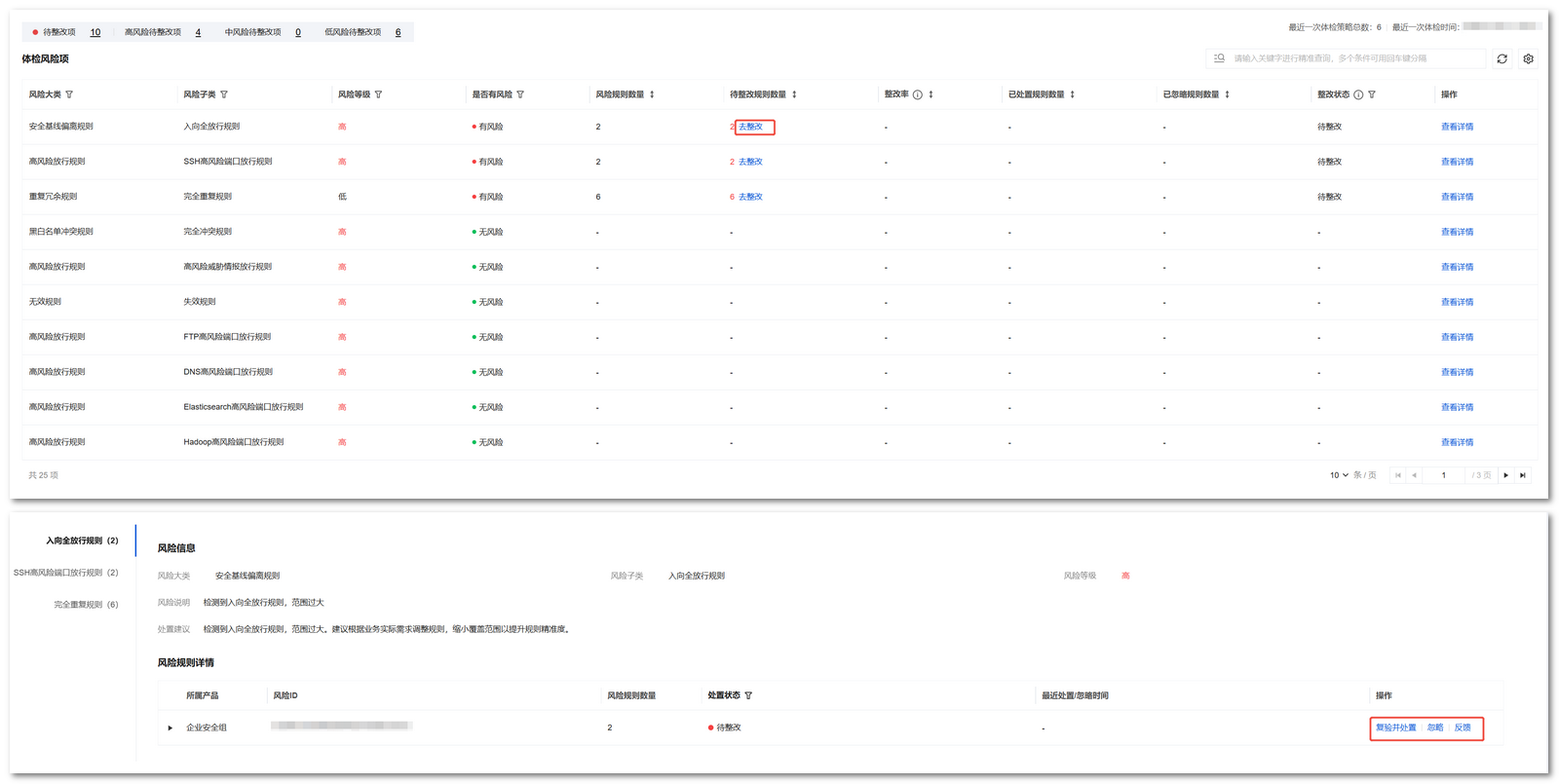

管理风险策略

对于识别出的风险策略,单击去整改,即可进入待整改风险项详情页面并管理风险策略。您可以进行复验并处置、忽略或误报反馈。

复验并处置

由于安全组规则没有唯一 ID,无法直接定位历史快照中的具体规则,因此每次处置前系统会重新进行实时检测,以确保操作的准确性。

1.1 单击复验并处置后,系统弹窗并立即执行实时分析。

若实时分析后无风险,则提示“暂无风险策略”,流程结束。

若实时分析后存在风险策略,则会展示最新的风险规则列表(此列表可能与体检详情中的历史快照不一致,属于正常现象)。

1.2 您可以在列表中直接对风险规则进行编辑或删除操作。

1.3 处置循环:每完成一条风险的复验并处置,系统会再次触发实时检测。如果仍有风险,则继续展示并供您处置,直至所有风险被消除,系统提示“整改已完成”。

1.4 处置完成后,该条目的“复验并处置”将变为不可单击状态。

忽略

对于确认为误报或无需处置的风险,您可以单击忽略。忽略后,该风险在后续检测中仍会显示,但会被标记为“已忽略”。

忽略后可以取消忽略。

反馈:如果您认为某条风险策略属于误报,可以单击反馈,输入您的自定义说明(3000字以内)。您的反馈将用于持续优化内置的风险检测逻辑。

附录

体检项说明

风险大类 | 风险子类 | 风险等级 | 风险描述 | 处置建议 |

黑白名单冲突规则 | 完全冲突规则 | 高 | 检测到黑白名单五元组完全一致。 | 建议基于业务实际需求,仅保留一个规则,删除其余冲突规则。 |

安全基线偏离规则 | 入向全放行规则 | 高 | 检测到入向全放行规则,范围过大。 | 建议根据业务实际需求调整规则,缩小覆盖范围以提升规则精准度。 |

重复冗余规则 | 完全重复规则 | 低 | 检测到规则五元组与匹配动作完全一致。 | 建议仅保留一个规则,删除其余冗余规则。 |

| 可合并规则 | 低 | 检测到规则的 IP/CIDR 连续端口一致 或 IP/CIDR 一致端口不一致。 | 建议将多规则合并至一条规则。 |

| 部分重复规则 | 中 | 检测到规则五元组相同但匹配动作不同。 | 建议基于业务实际需求,仅保留一个规则,删除其余冗余规则。 |

高风险放行规则 | 高风险威胁情报放行规则 | 高 | 检测到放行规则源IP、目的IP或域名命中威胁情报。 | 建议修改规则内容,避免遭受外部攻击。 |

| FTP高风险端口放行规则 | 高 | 检测到放行规则的目的端口为20/21端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| DNS高风险端口放行规则 | 高 | 检测到放行规则的目的端口为53端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| Elasticsearch高风险端口放行规则 | 高 | 检测到放行规则的目的端口为9200/9300端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| Hadoop高风险端口放行规则 | 高 | 检测到放行规则的目的端口为50070/8088端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| Kafka高风险端口放行规则 | 高 | 检测到放行规则的目的端口为9092端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| Memcached高风险端口放行规则 | 高 | 检测到放行规则的目的端口为11211端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| MongoDB高风险端口放行规则 | 高 | 检测到放行规则的目的端口为27017/27018端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| MySQL高风险端口放行规则 | 高 | 检测到放行规则的目的端口为3306端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| PostgreSQL高风险端口放行规则 | 高 | 检测到放行规则的目的端口为5432端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| RDP高风险端口放行规则 | 高 | 检测到放行规则的目的端口为3389端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| Redis高风险端口放行规则 | 高 | 检测到放行规则的目的端口为6379端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| SMTP高风险端口放行规则 | 高 | 检测到放行规则的目的端口为25端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| SSH高风险端口放行规则 | 高 | 检测到放行规则的目的端口为22端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| Telnet高风险端口放行规则 | 高 | 检测到放行规则的目的端口为23端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| VNC高风险端口放行规则 | 高 | 检测到放行规则的目的端口为5900-5902端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

| Zookeeper高风险端口放行规则 | 高 | 检测到放行规则的目的端口为2181/3888端口,属于高危端口。 | 建议调整端口范围,避免因端口暴露引发数据泄露或外部攻击风险。 |

无效规则 | 失效规则 | 高 | 检测到规则关联的资产实例、地址模板、或资源标签等模板已被部分删除。 | 建议直接删除该无效规则。 |

| 被高优覆盖规则 | 低 | 检测到规则已被优先级更高的规则覆盖。 | 建议删除被覆盖的无效规则。 |

| 源目相同规则 | 低 | 检测到规则的源IP与目的IP完全一致。 | 建议直接删除该无效规则。 |