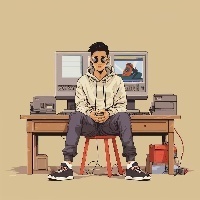

网络安全实验12 配置GRE VPN,实现私网之间的隧道互访

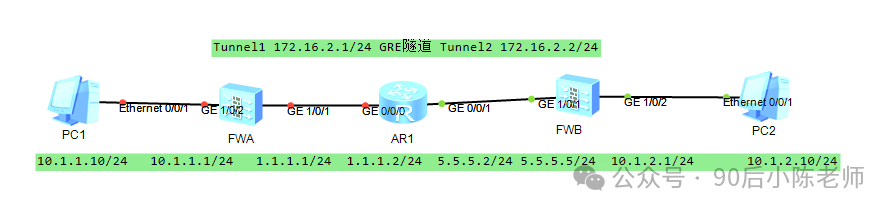

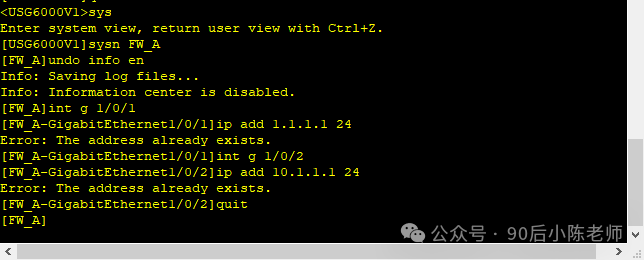

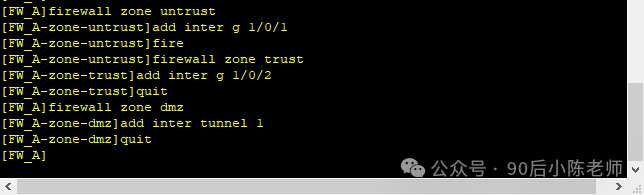

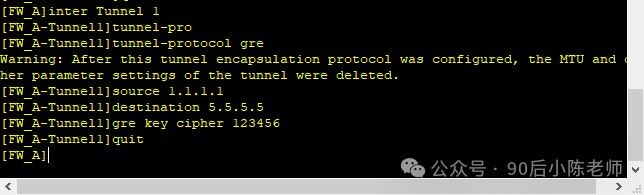

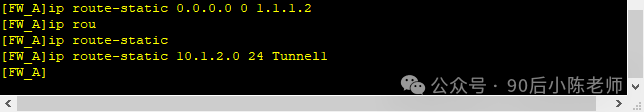

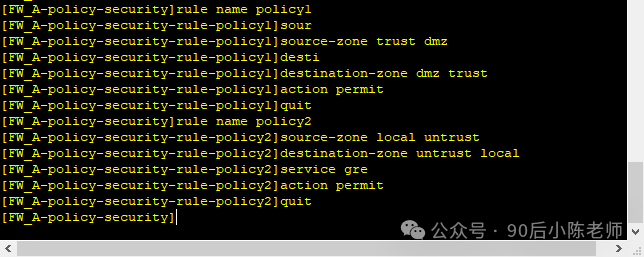

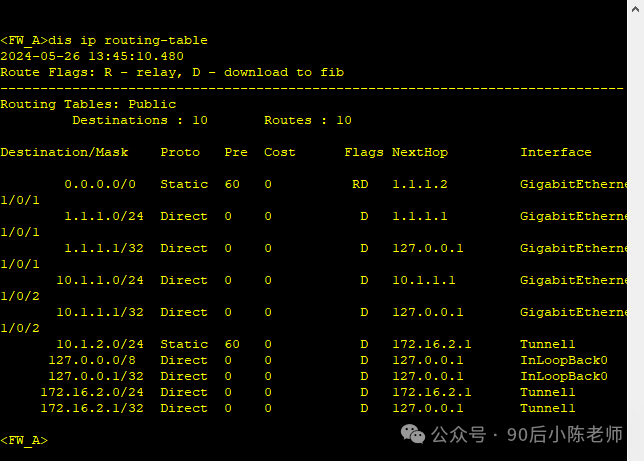

步骤1:配置防火墙A

(1)接口IP

(2)Tunnel接口

(3)接口加入安全区域

(4)配置Tunnel接口的相关参数

(5)配置路由器

(6)配置安全策略

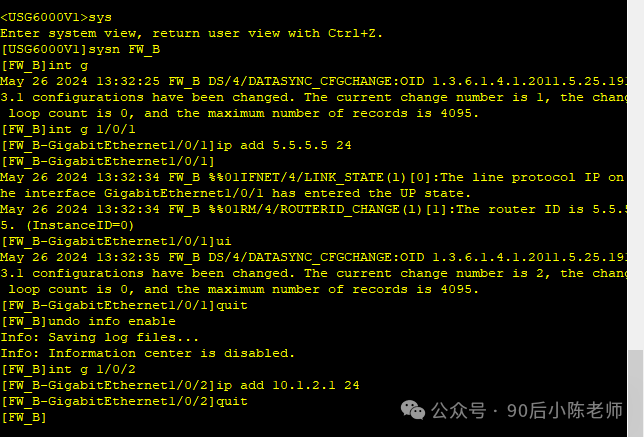

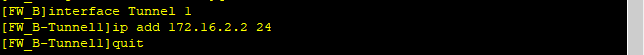

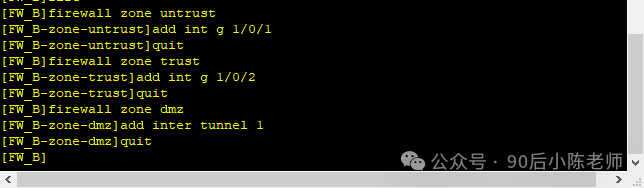

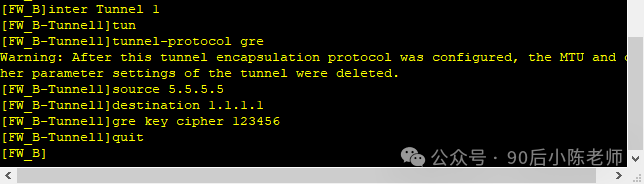

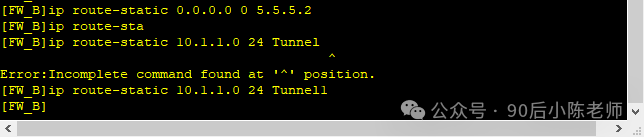

步骤2:配置防火墙B

(1)接口IP

(2)Tunnel接口

(3)接口加入安全区域

(4)Tunnel接口相关参数

(5)配置路由

(6)安全策略

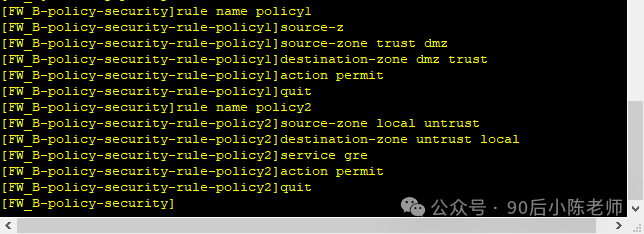

步骤3:配置其他网络设备

(1)配置路由器R1

(2)配置PC1和PC2

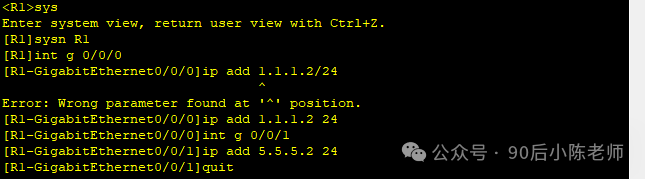

步骤4:验证调试

(1)PC1pingPC2

(2)查看路由表

相关知识

GRE VPN,全称为Generic Routing Encapsulation(通用路由封装协议),是一种在网络层实现的隧道技术。想象一下,GRE就像是一位魔术师,它可以把一种网络协议的数据报文(比如IP包)装进另一种协议的报文里,然后安全穿越互联网这个复杂多变的环境,到达目的地后再把原始数据报文还原出来,这样即使中间经过了不同的网络,数据也能完好无损地送达。

GRE VPN通过创建一条穿越公网的私有隧道,实现了不同网络间的通信,尤其适用于需要在不安全的公共网络上传输私有数据的场景。但考虑到安全性需求,通常会结合其他安全措施一同部署。

GRE的工作原理如下:

- 隧道建立:在两个需要通过公网建立私密连接的网络边缘设备(如路由器或防火墙)上,配置GRE隧道接口。这两个设备通过各自的公网IP地址相互识别,并建立一个逻辑上的点对点连接,形成一条虚拟的隧道。

- 数据封装与解封装:当数据需要通过这条隧道传输时,源设备会将原本的数据报文(如IP包)加上一个新的GRE头部,这个头部包含了隧道两端的地址信息和其他控制信息。这样,原始数据就被GRE报文封装起来,变成可以在公网上传输的新报文。到达目的端后,接收设备会剥去GRE头部,还原出原始数据报文。

- 协议兼容性:GRE的一大特点是支持多种网络层协议的封装,不仅限于IP,还包括IPX等其他协议。这意味着GRE可以用于多种网络环境,增加了其灵活性。

- 缺乏加密:需要注意的是,GRE本身并不提供加密功能,这意味着隧道内的数据可以被嗅探。因此,为了保障数据的安全性,GRE常与其他安全技术如IPsec结合使用,实现数据的加密传输。

- 多点隧道:GRE还支持多点隧道,即一个GRE隧道的出口可以是多个目的地,这对于构建复杂网络拓扑和多分支的VPN网络非常有用。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2024-05-26,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录