OpenClaw×AI隐私安全舱——ClawVault:重新定义企业级智能数据防线

原创OpenClaw×AI隐私安全舱——ClawVault:重新定义企业级智能数据防线

原创用户10461836

发布于 2026-04-17 14:31:38

发布于 2026-04-17 14:31:38

OpenClaw 的爆发,让 AI 从“对话窗口”正式迈入“数字员工”时代。当 Agent 能直接读写本地文件、调用外部 API、甚至执行终端命令时,一个被长期忽视的隐患浮出水面:我们赋予了 AI 极强的“手”,却忘了给它装“眼睛”和“刹车”。

传统安全模型 往往停留在“静态权限”阶段:谁能访问、能访问什么。但 AI Agent 的危险从不发生在“进门”那一刻,而是在“进门之后”:一次越权 API 调用、一条未脱敏的日志输出、一段被恶意注入的 Prompt,都可能在毫秒级完成数据外泄。

如何让 AI 保持灵活性 的同时,不触碰安全红线?斗象科技开源的 ClawVault 给出了一种新思路:不替代原有权限体系,而是构建一层“运行时行为护栏”。

一、什么是ClawVault

它是斗象专为OpenClaw量身打造的开源安全保险箱,目标是让AI Agent“只干活、不闯祸”。简单来说,ClawVault就像给OpenClaw的“机械爪”戴上了一双带传感器的智能手套——既保留AI的灵活性,又杜绝任何越界操作。

ClawVault支持:

- 插件式轻量化安装,不影响本地环境

- 一键安装与纯净卸载

- 自然语言配置保险箱安全策略

- 完全兼容OpenClaw1

二、从“门禁卡”到“全程记录仪”:Agent 安全的范式转移

很多开发者会问:OpenClaw 本身已有权限管理,为何还需要额外工具?

答案在于控制粒度的差异。如果说 OpenClaw 发的是“门禁卡”(决定能进哪栋楼、哪个房间),那么 ClawVault 就是进门后的全程行为审计与动态拦截系统。它不关心你“有没有资格进去”,而是实时回答:

你碰了哪些文件?是否越权? 你调了哪个模型?Token 消耗是否异常? 你的输入/输出是否携带敏感凭证或注入指令? 这种从 Access Control 到 Runtime Governance 的跃迁,正是当前 AI Agent 落地的核心缺口。

三、安全不该是绊脚石

技术产品的生命力,最终取决于“开发者愿不愿意用”。ClawVault 在设计之初就明确了三条底线:

轻量即正义:延续 OpenClaw 的极简基因,核心逻辑紧凑。从拉取代码到 Web 控制台就绪,平均耗时不超过 2 分钟,不污染本地 Python 环境。 隐私本地优先:所有检测逻辑默认在本地运行,凭证采用 AES-256 加密存储,不主动遥测,不收集任何未授权数据。云端能力完全可选,合规友好。 100% 兼容而非替代:支持作为 OpenClaw Skill 一键挂载(openclaw skills install),也可独立部署后动态关联。不破坏原有工作流,只增加安全层。 对一线开发者而言,这意味着:你不需要在“效率”和“安全”之间做选择题。安全变成了一道可随时启停、按需调节的“隐形护栏”。

四、ClawVault 安装教程

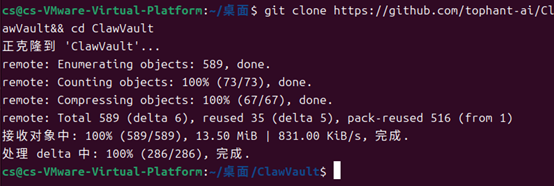

1、克隆并进入项目文件夹:git clone https://github.com/tophant-ai/ClawVault && cd ClawVault

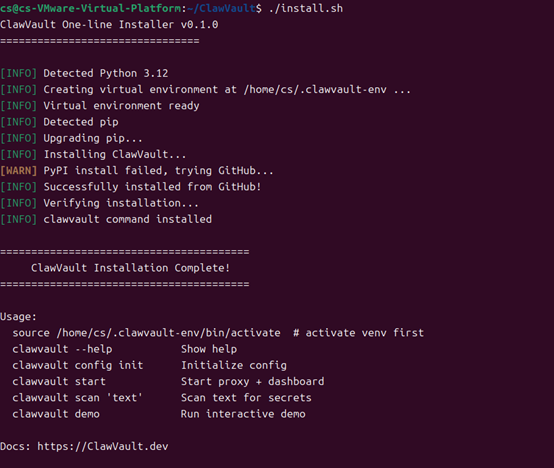

2、执行安装脚本:./install.sh

3、配置拦截域名:编辑~/.ClawVault/config.yaml,添加需防护的AI模型/代理商域名 4、启动项目:./scripts/start.sh并访问Web控制台:http://127.0.0.1:8766

五、让 AI 的力量,始终运行在视线之内

技术狂奔的时代,尤其需要冷静的守护者。AI Agent 不会停下进化的脚步,但我们可以决定它奔跑的边界。

如果你正在将 OpenClaw 投入生产环境,或希望为你的 AI 工作流加装一道“运行时安全锁”,不妨花 5 分钟体验一次。安全从来不是限制 AI,而是让 AI 走得更稳、更远。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录