“Command Not Found” | PATH 环境变量指南:命令排查与安全加固

“Command Not Found” | PATH 环境变量指南:命令排查与安全加固

一根头发丝的宽度

发布于 2026-05-06 18:44:06

发布于 2026-05-06 18:44:06

在前文中,深入探讨了PATH环境变量的核心机制:它如何作为命令行的导航系统,决定了Shell搜索可执行文件的路径;如何通过echo $PATH和printenv等命令进行检查;以及如何进行临时修改(export)和永久配置(编辑.bashrc或系统级文件)。这些知识是理解和掌控Linux命令行环境的基础。

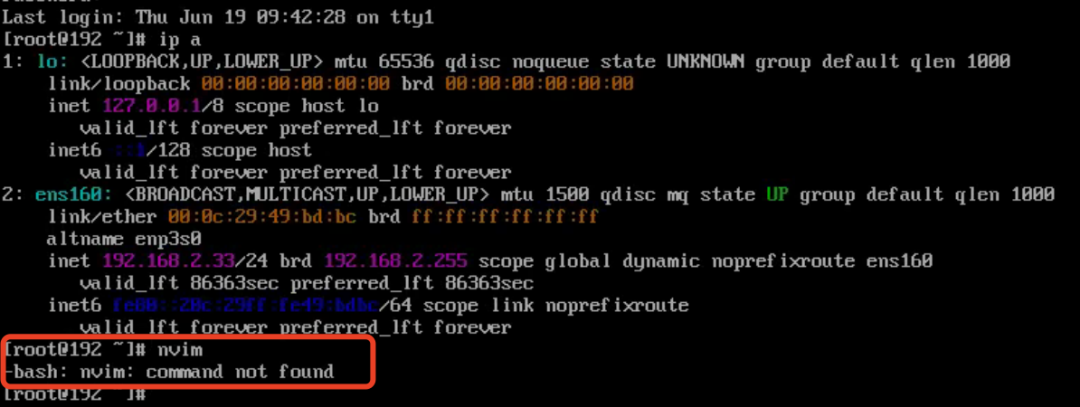

然而,仅仅理解PATH的运作原理还不够—— "命令未找到"(command not found)错误是PATH配置问题最常见的表现。当系统无法在预设路径中定位可执行文件时,这个错误就会显现。更重要的是,PATH配置不当可能成为严重的安全漏洞。本文将深入解析:

- 🔍 故障排除方法论:系统化解决"command not found"错误的诊断流程

- ⚠️ 安全隐患揭秘:相对路径陷阱、搜索顺序风险等关键威胁

- 🛡️ 最佳安全实践:构建健壮PATH配置的专业方案

从最常见的命令行痛点出发,探索PATH更深层的安全维度。

出现 "Command Not Found" 的常见原因

- 命令拼写错误。

- 安装缺失: 系统上根本没有安装该程序。

- 不在 PATH 中:程序已安装,但其可执行文件目录未包含在当前 PATH 变量中。

- 权限问题: 文件存在且其目录在 PATH 中,但文件缺少执行权限(chmod +x)。

command not found 错误是 shell 无法在 PATH 搜索机制中解析命令名称的直接表现。排除这一错误是了解 PATH 功能及其局限性的实际应用。

建议的解决方案(如安装丢失的软件包、明确提供路径、修改 PATH 和检查权限)直接解决了 PATH 搜索过程中可能出现的故障。

这就强化了错误是一种诊断信号,而理解 PATH 是解释和解决它的关键。

逐步排除故障

仔细检查拼写: 务必核对命令的拼写。 这是常见的疏忽。

验证命令是否存在(以及在哪里):

which <command_name>:该命令指出根据当前 PATH 将运行的可执行文件的完整路径。 如果不返回输出,则表示在任何 PATH 目录中都找不到该命令。whereis <command_name>:该命令尝试查找命令的二进制文件、源文件和手册页文件。 例如:which python 或 whereis python。

检查 PATH:

使用 echo $PATH 显示 shell 当前正在搜索的目录。 检查是否列出了包含所需命令的目录。

安装缺失的软件包:

如果 "which "或 "whereis "均无结果,说明程序可能未安装。请使用系统的软件包管理器(例如,在 Ubuntu/Debian 上使用 sudo apt install <package_name>,在 Fedora/RHEL 上使用 sudo dnf install <package_name>)。

修改PATH(如果需要):

如果命令已安装,但其位置不在 PATH 中,可临时(使用 export)或永久(通过编辑 shell 启动文件)添加其目录。

检查权限:

如果尝试运行自定义脚本,请通过运行确保其具有执行权限:

chmod +x /path/to/your/script.sh

理解本地脚本的./:

如果脚本在当前目录中,而该目录不在 PATH 中(这是一种很好的安全做法!),则必须在命令前加上 ./ 字样,明确告诉 shell 在该目录中查找,例如./my_scripts.sh

小方格记录:解决 "Command Not Found"错误

报错提示 | 根本原因 | 解决方法 | 示例命令 |

|---|---|---|---|

"command not found" | 命令拼写错误 | 仔细检查拼写 | pwd拼写为pqd |

"command not found" | 程序未安装 | 安装缺失的包 | sudo apt install python |

"command not found" | 程序已安装,但目录不在 PATH 中 | 将目录添加到 PATH(临时或永久) | export PATH="$PATH:/opt/mytool/bin" |

"command not found" | 自定义脚本缺乏执行权限 | 授予执行权限 | chmod +x ~/my_scripts/hello.sh |

本地脚本运行提示"command not found" | 当前目录不在 PATH 中 | 明确使用 ./ 前缀运行 | ./my_script.sh |

不确定命令是否存在或在何处 | 命令位置未知 | 使用诊断命令 | which <command>,whereis <command> |

PATH 安全

PATH 变量配置错误会带来严重的安全隐患。这不仅仅是寻找命令的问题,而是信任系统找到并执行的命令的问题。

相对路径的危险 (.)

一条重要规则是,永远不要在 PATH 中包含 . (点,当前目录),尤其是根用户。

考虑一下特洛伊木马方案:如果 “.” 在 PATH 中,而用户导航到了攻击者控制的目录,攻击者可能会在其中放置一个恶意可执行文件,其名称与常用命令(如 ls、mkdir)相同。当用户键入该命令时,shell 可能会首先运行攻击者的版本,因为 .在 PATH 中,会被提前搜索到。这可能会导致密码被盗、系统受损或其他恶意活动。例如,如果 PATH=.:/usr/bin,而攻击者在 /tmp 中放置了一个假的 ls 可执行文件,那么切换到 /tmp 并键入 ls 就会执行假的 ls。

尽管 PATH 变量很方便,但如果配置不当,特别是通过包含相对路径或不可信任的目录,就会成为一个重要的攻击载体。这就把 PATH 管理从单纯的技术配置任务提升为任何 Linux 用户或管理员的一项重要网络安全责任。对 "特洛伊木马" 攻击场景的明确详细描述表明,PATH 配置错误不仅仅是一个小问题,而是一个严重的漏洞,可能导致系统完全崩溃,如根密码被盗。

这意味着,PATH 管理对于维护系统的完整性和安全性不可或缺。

顺序很重要

先匹配者胜 "规则不仅是为了方便,也是一个重要的安全考虑因素。如果一个不受信任的目录在 PATH 中较早出现,就会允许恶意可执行文件 "隐藏 "合法的系统二进制文件。

这种 shell 行为是基于 PATH 的攻击所利用的直接机制,因为它允许恶意可执行文件通过在搜索顺序中提前出现来有效地 "隐藏 "合法的系统命令。

例如,如果攻击者在 /tmp/bin 中放置了恶意 mkdir,而 /tmp/bin 被添加到了 PATH 中,那么键入 mkdir 就会首先执行恶意版本。

shell 的确定搜索顺序是为了提高效率而设计的,但当引入不可信任的路径或相对路径时,它就会成为一个漏洞,让恶意可执行文件占据优先位置。

PATH 的最佳实践

- 始终使用绝对路径: 定义 PATH 时,对所有目录使用完整路径(以

/开头)。这样可以消除歧义,防止相对路径漏洞。 - 系统修改要格外谨慎: 修改

/etc/environment或/etc/profile会影响所有用户。只有在绝对必要并清楚了解其影响的情况下,才能修改这些文件。编辑前一定要备份这些文件。 - 根用户的 PATH 是神圣的: 根用户的 PATH 应最小化,只包含可信的绝对路径。切勿包含.或不信任的目录。

- 使用 su - 来清除根会话: 切换到根用户时,请务必使用 su -(或 sudo -i),以确保根环境干净整洁,并有自己的安全 PATH。这样可以防止从上一个用户继承可能 "中毒 "的 PATH。

- 定期审核 PATH 配置: 定期检查个人 PATH 和全系统 PATH 设置,确保没有引入未经授权或有风险的条目。

- 检查权限和所有权: 确保 PATH 中的目录(及其中的可执行文件)具有适当的权限,以防止未经授权的修改。

- 配置文件的版本控制: 对于高级用户,可考虑对点文件(/.bashrc、/.profile 等)使用版本控制(如 Git),以便轻松跟踪更改并在必要时恢复。

PATH 安全最佳实践

以下表格概述了 PATH 安全最佳实践和常见陷阱:

最佳实践 | 描述 | 安全福利 | 常见陷阱 |

|---|---|---|---|

使用绝对路径 | 始终指定完整路径 (例如/usr/bin/) | 防止当前/相关目录中的恶意可执行文件 | 在 PATH 中使用 .或相对路径 |

系统更改要谨慎 | 先进行备份,仅在必要时修改 /etc/environment、/etc/profile; | 防止所有用户的系统奔溃 | 覆盖现有系统 PATH 配置 |

确保 Root 的 PATH | 保持 root 的 PATH 路径路径最小、绝对和可信的 | 保护最高权限用户免受劫持攻击 | 在根目录的 PATH 中包含 .或不可信任的路径 |

使用 su - 表示 Root | 始终使用 su - 或 sudo -i 切换为根用户 | 确保干净、安全的根环境,避免继承受损的 PATH | 使用不带"-"的 su,继承 "中毒 "的 PATH |

定期审计 | 定期检查所有用户的 PATH 设置 | 在被利用之前检测未经授权或有风险的入口 | 忽略检查 PATH 是否有可疑修改 |

检查权限 | 确保目录和可执行文件具有适当的权限 | 防止未经授权的用户修改或替换可执行文件 | 忽略 PATH 目录的权限问题 |

版本控制配置 | 使用版本控制管理 . 文件(.bashrc、.profile) | 便于跟踪更改,并在配置错误时轻松回滚 | 未备份或跟踪配置文件的更改 |

最后

PATH 环境变量是 Linux 操作系统的基本组成部分,是命令执行的支柱。

它为 shell 提供了一个查找可执行程序的路线图,而无需完整的路径,从而使用户能高效地与系统交互。

从查找日常命令到运行自定义脚本,PATH 一直在幕后工作。

了解 PATH 如何发挥作用、如何检查和修改它,以及其配置对安全的重要影响,对任何 Linux 用户来说都至关重要。

区分临时更改和永久更改,以及 shell 启动文件(登录与非登录)的细微差别,是有效定制个人环境的关键。

此外,认识到 PATH 是一项重要的安全控制,尤其是在相对路径和搜索顺序方面,就能将 PATH 管理从一项单纯的技术任务转变为一项重要的网络安全责任。

有了这些知识,Linux 用户就能自信地定制自己的环境,排除常见的 "找不到命令 "错误,最重要的是,保证系统安全。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-06-23,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录