OpenClaw 漏洞频出,将对 AI Agent 发展带来哪些影响?

OpenClaw 漏洞频出,将对 AI Agent 发展带来哪些影响?

用户1493530

发布于 2026-05-06 21:33:43

发布于 2026-05-06 21:33:43

OpenClaw 漏洞频出,将对 AI Agent 发展带来哪些影响?

一款开源 AI 助手,三周拿下 20 万 GitHub 星标,同期被安全审计扫出 512 个漏洞、8 个严重级别,技能市场 12% 被恶意投毒,全球超过 4 万个实例裸奔在公网上。这不是科幻剧本,这是 2026 年 1 月底到 2 月发生在 OpenClaw 身上的真实故事。

作为一个写了快十年代码的开发者,我的第一反应倒不是震惊。其实吧,任何拿到操作系统级权限的软件,如果安全设计跟不上功能膨胀的速度,翻车只是时间问题。 OpenClaw 的故事之所以值得深挖,是因为它第一次把 AI Agent 安全这个「房间里的大象」摆到了所有人面前。

▶先搞清楚 OpenClaw 到底出了什么事

OpenClaw 最早叫 Clawdbot,奥地利开发者 Peter Steinberger 2025 年 11 月搞的一个周末项目。它的卖点很直接:一个跑在你本地的 AI 助手,通过 WhatsApp、Telegram 这些即时通讯工具跟你交互,能帮你管邮件、跑终端命令、控制浏览器、安排日程。说白了就是一个有手有脚的 AI,能替你干活。

2026 年 1 月 25 日这个项目在 Hacker News 上爆了,24 小时内涨了 2 万星标,美国好几家 Apple Store 的 Mac Mini 直接卖断货。到 2 月中旬累计超过 20 万星标,200 万周访客。中间还经历了两次改名(Anthropic 发商标投诉改成 Moltbot,骗子 10 秒内抢注废弃账号发假币,又改成 OpenClaw),堪称开源界的连续剧。

但真正的高潮是安全研究者们的发现。

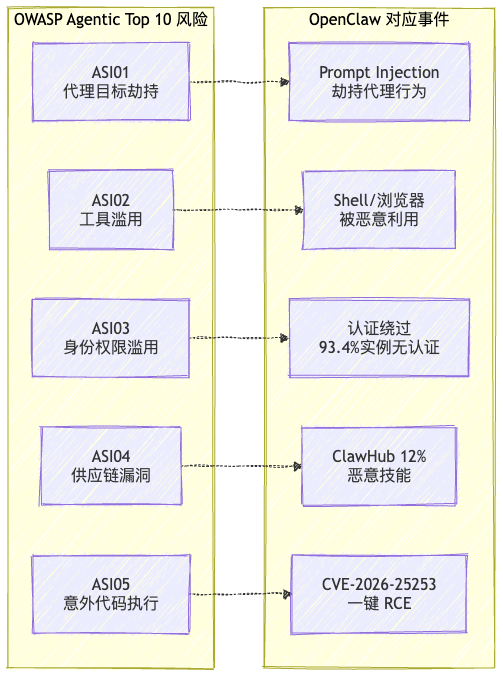

最致命的是 CVE-2026-25253,一个 CVSS 8.8 分的一键远程代码执行漏洞。 攻击链精简到令人发指:你点开一个恶意网页,页面通过 URL 参数劫持 WebSocket 网关地址,你的认证令牌就被自动发送到攻击者服务器,然后攻击者连上你本地的 OpenClaw 网关,关掉沙箱,拿到任意代码执行权限。整个过程毫秒级完成,你甚至不会看到任何弹窗。更要命的是,即便你只监听 localhost 也挡不住,因为是你自己的浏览器主动把令牌送出去的。

这只是冰山一角。后续 Endor Labs 又披露了 6 个新漏洞,包括网关 SSRF(CVE-2026-26322)、Webhook 认证缺失(CVE-2026-26319)等。Koi Security 扫描技能市场 ClawHub,在 2857 个技能里发现 341 个恶意技能。后续 Snyk 的 ToxicSkills 研究更夸张,3984 个技能中 36.82% 存在安全缺陷,76 个包含确认的恶意载荷。

公网暴露的情况也很离谱。Bitsight 观察到超过 3 万个暴露实例,独立研究者 Maor Dayan 找到了 42,665 个,其中 93.4% 存在认证绕过。分布在 52 个国家,98.6% 跑在云上。奇安信鹰图平台数据显示截至 1 月 29 日中国有 2,990 个暴露资产,全球排第二。

▶修了什么?修得够不够?

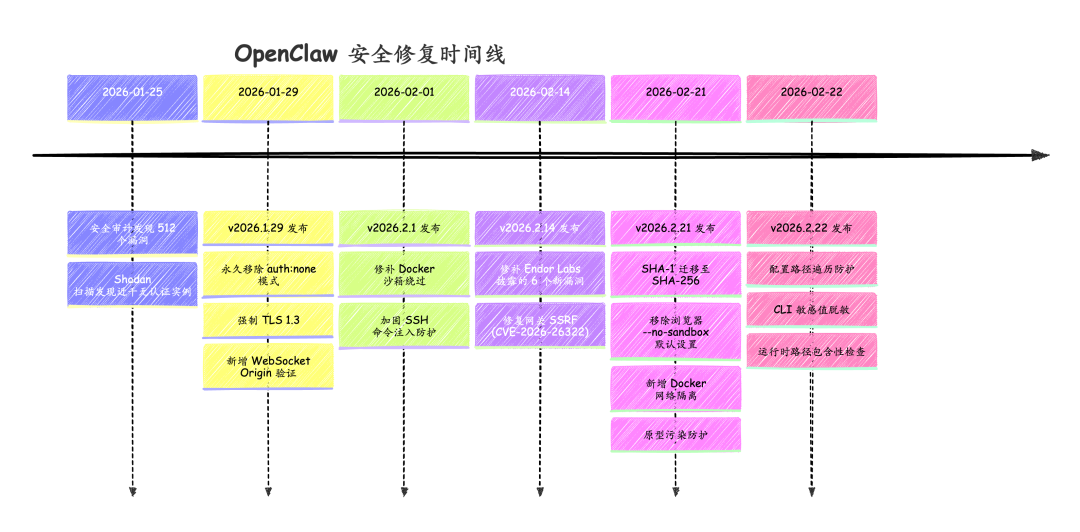

OpenClaw 团队的响应速度倒是不慢。从 1 月底到 2 月下旬,密集发布了多个安全版本。下面这张图可以看到整个修复脉络:

v2026.1.29 是最关键的一版。 它做了一件早该做的事:彻底干掉了 auth: none 模式,强制所有用户必须使用 token、password 或者 Tailscale 身份认证。这个改动看起来简单,但它堵住了最大的一个口子。在此之前,很多用户为了图方便直接关掉认证跑在公网上,安全审计发现的大量暴露实例根源都在这。

后续几个版本也在持续加固:从 SHA-1 迁到 SHA-256、移除浏览器容器的 --no-sandbox 默认设置、新增专用 Docker 网络隔离、跨域重定向时剥离敏感头信息、加入原型污染防护。到最新的 v2026.2.22 又补了配置路径遍历防护和 CLI 输出脱敏。

社区的响应也值得一提。Adversa AI 开发了 SecureClaw,提供 55 项自动化安全审计检查。Cisco 开源了 Skill Scanner,结合静态分析、行为分析、LLM 语义分析和 VirusTotal 扫描。安全研究者 Jamieson O'Reilly 在公开演示漏洞后直接被拉进 OpenClaw 团队担任安全负责人。

但说句实话,修了这么多,够不够? 这个问题的答案取决于你怎么看 AI Agent 的本质。

▶核心矛盾:AI Agent 的能力需求和安全需求天然冲突

这才是 OpenClaw 事件真正值得思考的地方。

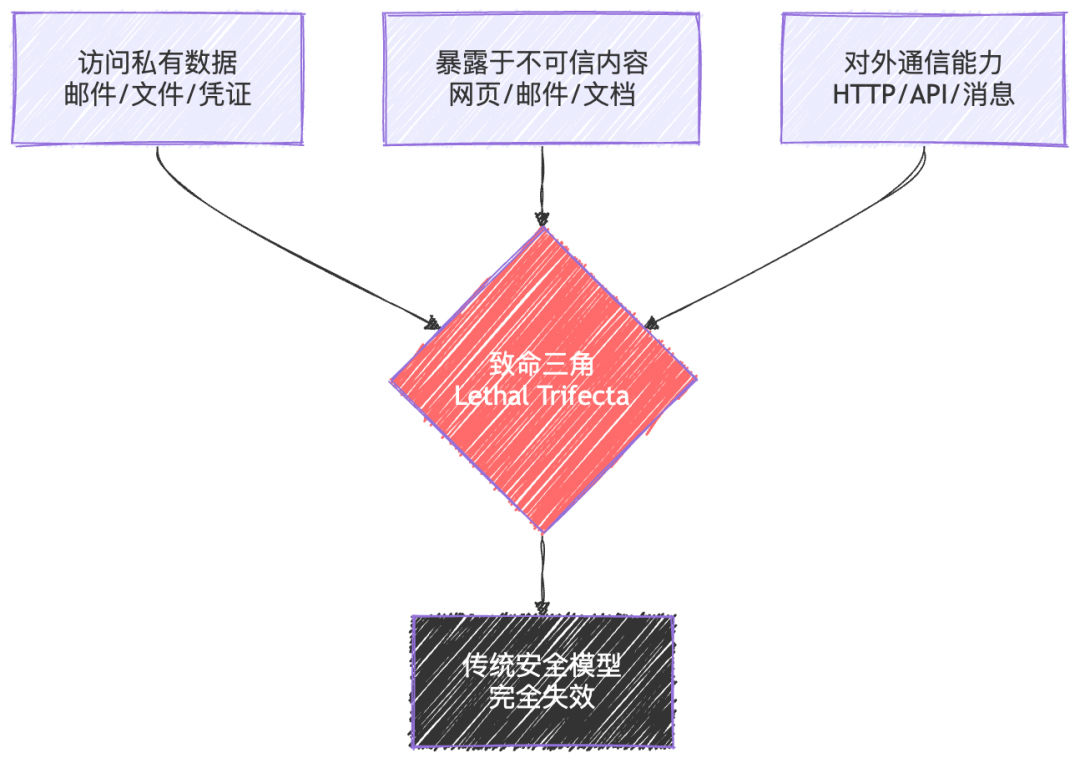

安全研究者 Simon Willison 在 2025 年 6 月提出了一个概念叫致命三角(Lethal Trifecta),后来被 CrowdStrike、Sophos、Palo Alto Networks 都引用了。说白了就是三件事碰到一起必出问题:AI 代理需要访问你的私有数据(邮件、文件、日程,不然它帮你干什么)、它会接触不可信内容(打开网页、读邮件、处理文档)、它有对外通信能力(能发 HTTP 请求、调 API)。

这三样单拿出来任何一个都不算什么,浏览器有前两样但没有直接操作系统的能力,命令行工具有第三样但不会被 prompt injection 骗。问题在于 AI Agent 把这三样全揉到了一起,而且还加了一个传统软件没有的特性:行为不确定性。一个 Python 脚本你跑十次结果一样,一个 AI Agent 跑十次可能干十件不同的事。

Trend Micro 2 月的深度报告里有句话说得挺到位:OpenClaw 并没有引入新的风险类别,它只是把既有风险放大了。我的理解是,prompt injection 早就有了,工具调用滥用早就有了,数据外泄也早就有了。但过去这些问题分散在不同场景里,OpenClaw 这种全能型 Agent 第一次把它们全部集中到了一个攻击面上。

▶OWASP Agentic Top 10:行业终于有了参照系

好消息是,行业确实在动了。

2025 年 12 月发布的 OWASP Top 10 for Agentic Applications 是第一个专门针对自主 AI 代理的安全标准,100 多位专家参与编制。它定义的十大风险基本覆盖了 OpenClaw 暴露出的所有问题类别。核心原则是最小代理权限,说白了就是传统最小权限原则在 AI Agent 时代的延伸:代理能干什么必须明确授权,范围必须最小,而且随时可以收回。

与此同时,监管层面也在快速跟进。NIST 在 2 月 17 日启动了 AI 代理标准计划,云安全联盟(CSA)发布了 Agentic Trust Framework,把零信任原则套到了 AI 代理上。EU AI Act 核心框架将在 2026 年 8 月 2 日全面生效,违规处罚最高到全球年营收 7%。国内方面,AI 安全治理框架 2.0 在 2025 年 9 月就发布了,新增了 AI 应用衍生安全风险这个类别。

标准有了、框架有了、监管也在路上了。但这些东西从发布到落地,中间的 gap 才是真正的问题。

▶对 AI Agent 发展的三重影响

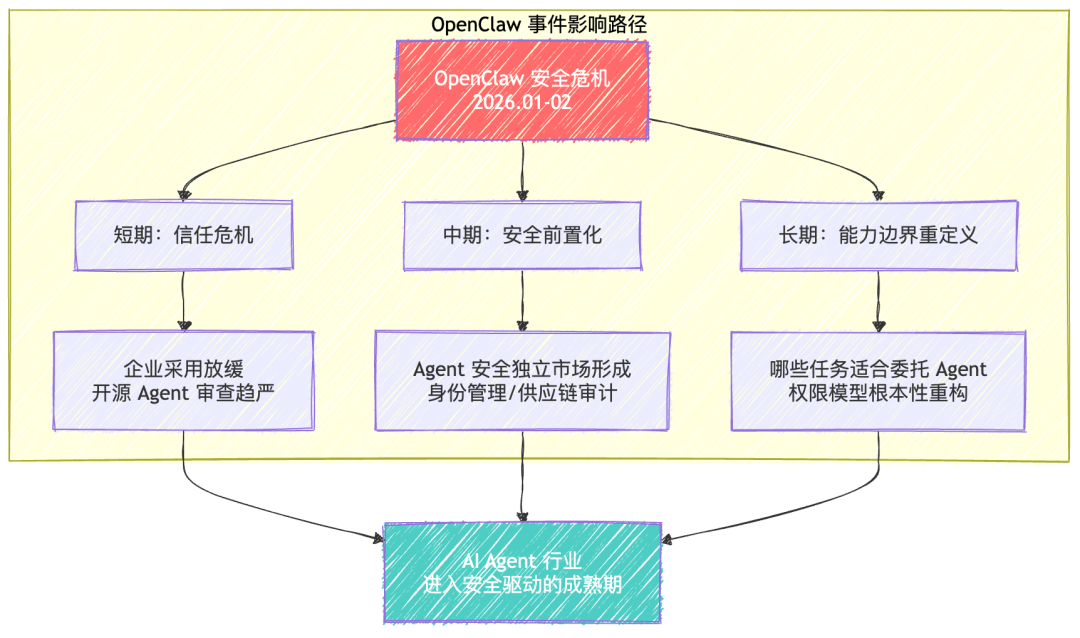

回到题目的问题。OpenClaw 这件事对 AI Agent 发展的影响,我觉得可以从三个层面来看。

第一层:开源 AI Agent 生态的信任重建周期会很长。 Gravitee 的《2026 年 AI Agent 安全状况》调查有几个数字很扎眼:企业平均管理 37 个 AI 代理,但只有 47.1% 受到主动安全监控,只有 14.4% 获得了 IT 和安全团队的完全审批,超过 25% 仍使用硬编码凭证。Noma Security 发现 53% 的企业客户在一个周末内就给了 OpenClaw 特权访问,没有任何 IT 审批流程。这种「先用了再说」的心态在 OpenClaw 事件后必然会遭到严厉纠正。韩国科技巨头已经正式禁止员工在办公设备安装 OpenClaw,国内奇安信也建议政企用户将其纳入高危软件审计目录。短期内,企业对开源 AI Agent 的采用节奏会明显放缓。

第二层:AI Agent 安全将从「附加项」变成「前置条件」。 过去做 AI 应用,安全是上线前做个渗透测试、打几个补丁的事。OpenClaw 的教训说明,对于有系统级权限的 AI Agent,安全必须从架构设计阶段就介入。Microsoft 推出 Entra Agent ID 给 AI 代理做身份管理、Proofpoint 收购 AI 安全公司 Acuvity、Witness AI 融 5800 万美元专攻 Agentic AI 安全,这些动作都指向同一个方向:AI Agent 安全正在成为一个独立的、高速增长的市场。 分析师预测 AI 安全软件市场到 2031 年可达 8000 亿到 1.2 万亿美元。

第三层,也是最根本的:行业需要重新思考哪些任务应该委托给 AI Agent。 这一点可能听起来有点泼冷水,但确实是 OpenClaw 事件最重要的启示。Aikido 的分析文章标题就叫《为什么试图保护 OpenClaw 是荒谬的》,核心观点是:当你给一个 AI 代理 shell 权限、凭证存储、跨平台通信能力的时候,你面对的就不是能不能打补丁的问题,而是这个架构本身是否合理的问题。Gartner 预测到 2027 年有 40%+ 的 Agentic AI 项目会因成本、价值不明确和风险控制不足而被取消。

▶我自己的判断

说回到我个人的感受。作为开发者,OpenClaw 这类工具的吸引力我完全理解。谁不想有个 AI 助手帮你处理日常杂事?但工程直觉告诉我,一个三周内从零到 20 万星标的项目,在安全工程上能做到什么程度,用脚想都知道。 开源社区的热情和安全工程的严谨性之间存在天然的张力,OpenClaw 只是这个张力的一次剧烈释放。

最后说一个容易被忽略的点。OpenClaw 创始人 Steinberger 在 2 月 15 日宣布加入 OpenAI,项目转入独立基金会。这个信号其实挺微妙的:一个人撑起的开源项目走到这个体量,安全债务已经不是个人或小团队能偿还的了。AI Agent 的安全保障,最终需要的是组织化的安全工程能力,而这恰恰是大多数开源项目最稀缺的资源。

Dark Reading 的调查显示 48% 的网络安全专业人士将 Agentic AI 列为 2026 年的头号攻击向量。这个数字放在一年前是不可想象的。OpenClaw 用一场活生生的安全危机,把 AI Agent 安全从学术讨论拉进了工程现实。

至于这对 AI Agent 发展到底是好事还是坏事?其实吧,每一次安全危机都是行业成熟的催化剂。 没有 Heartbleed 就没有后来 OpenSSL 的全面重构,没有 Log4Shell 就不会有 SBOM 的全面推广。OpenClaw 很可能会成为 AI Agent 安全领域的 Log4Shell 时刻,倒逼整个行业建立起真正配得上这项技术潜力的安全基础设施。

问题只在于,在这个基础设施建成之前,还会有多少个 OpenClaw?

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-02-24,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录