英语单词的使用会削弱diceware密码吗?

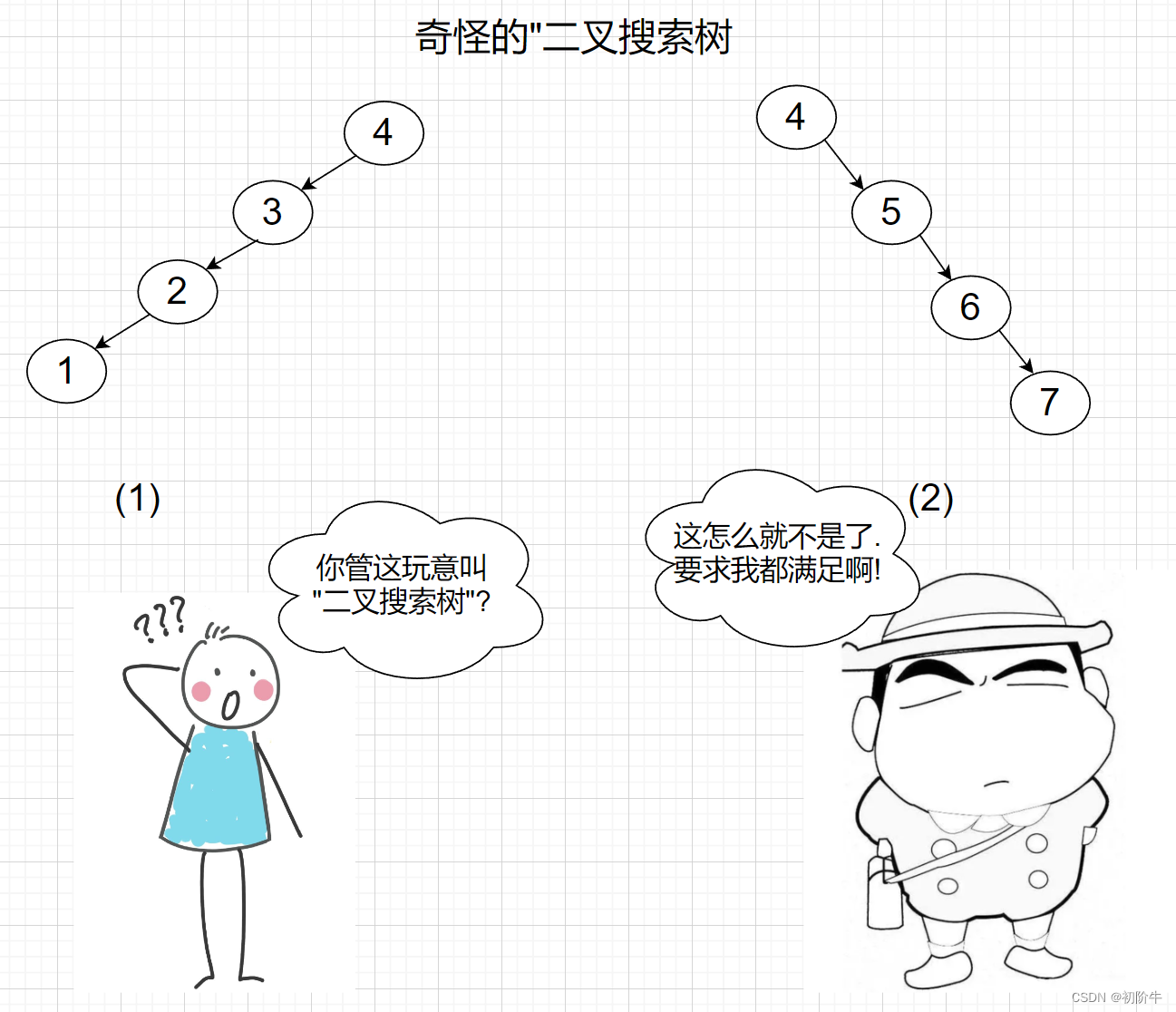

一个Diceware密码短语是由从7776个单词数据库中选择的一组单词组成的,它使用五个骰子抛出来选择每个单词。论点是,短语中的每个单词自以来都会增加大约12.92位的熵。正如Diceware,解释的创建者阿诺德·莱因霍尔德( Arnold )所说,熵来自于数据库的大小,而不是元素的表示方式。因此,原则上,不管一个7个单词的密码是由Diceware数据库中的7个英文单词组成,还是从7776个汉字的数据库中选出7个5位数的数字(实际上是7个5位数字的基数6个,每个数字增加1个),这都不重要。每一个都有大约90位的熵。

然而,用英语单词代替基本的掷骰子数,难道不是减少了密码的熵吗?标准Diceware数据库中的单词平均长度为4.2个字符。这意味着一个7字密码的平均长度大约是30个字符.据说,由于语言的冗余,英语文本中的字母熵约为1.3位。这意味着,作为英语文本的分析,密码只有38位的熵。可以说,Diceware密码不是典型的英语文本,但人们可以做类似的分析来确定从Diceware数据库中提取的文本的冗余性,但是,如果我的论点是正确的,密码中的每个字母必须至少有3位熵才能不降低底层Diceware元素的熵。

保守自己掩盖了这件事。He 他说:

但是,你可能会问,Diceware主要是由英语单词组成的。这样的冗余就不会影响到它吗?嗯,是的。我们上面提到的七个单词Diceware密码平均长度约为30个字母(如果算上单词之间的空格,则为36个)。如果这些字母是随机选择的,你将得到4.7位的力量,每个字母。这比Diceware声称的七字密码的90位要好得多。不同之处在于工作中英语的冗余。然而,英语冗余并不影响计算每个Diceware单词有12.9位的随机性,这完全是基于Diceware列表中有多少不同的单词。你可以依靠那个号码。

英语的冗余不会影响Diceware密码的熵,只要您可以依赖每个字母都有4.7位的熵,甚至至少有3位。但我看不出有什么保证是这样的。

请注意,攻击者能利用diceware密码中字母的不均匀分布来改进蛮力搜索吗?没有回答这个问题,因为这个问题引发了一个不同的论点,在这个问题中没有考虑。根本的问题是相似的,但所问的问题是不同的。

回答 1

Cryptography用户

发布于 2019-06-13 11:25:48

我不相信看diceware这个短语会有多大帮助。

相反,从这个角度来看,有可能的7个单词diceware短语,diceware将一致地选择其中的一个。

这意味着选择一个特定短语的概率最多是。或者,换句话说,如果有人猜出随机的diceware短语,他会在找到正确的词之前平均做一个猜测。

然而,用英语单词代替基本的掷骰子数,难道不是减少了密码的熵吗?

不;在diceware抛出的数字和有效的diceware短语之间有一对一的映射;我们可以使用这个短语,并将它映射回生成它的抛出。而且,一对一的映射不会影响熵。

它影响的是“每字符熵”的测量;因为diceware短语(通常)很长,所以“每字符熵”的测量值有点低。然而,我们并不真正关心“每个字符熵”,相反,我们关心的是整个密码给我们带来的安全性。

记住,‘密码的熵’有点误导;如果我们谈论熵,我们需要讨论选择密码的过程。在diceware中,我们有一个非常不同的过程,如果有人正在写一些英语文本(因此,熵估计可能对人类生成的英语文本不适用于diceware生成的文本)

https://crypto.stackexchange.com/questions/71289

复制相似问题